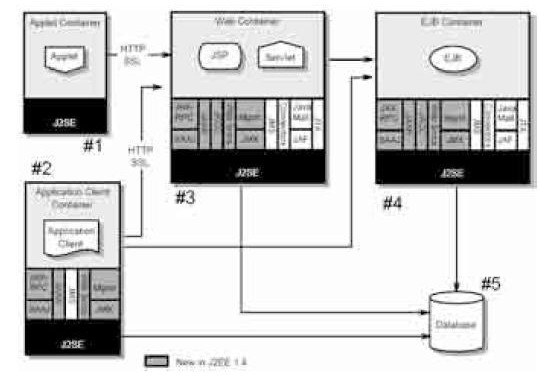

A figura I acima, adaptada de java.sun.com, apresenta um diagrama da arquitetura J2EE 1.4. Os principais elementos que compõem

a arquitetura são numerados de #1 a #5.

Uma organização executa projetos de desenvolvimento de aplicativos de software embasados na arquitetura J2EE, com

padrões de desenho, framework MVC, interoperabilidade XML e bancos de dados relacionais. Além disso, ela adota um processo de

desenvolvimento de software baseado no RUP/UML e realiza estimativas de projeto por meio de análise de pontos de função.

A propósito das informações apresentadas acima, e considerando a figura I, bem como os conceitos pertinentes à engenharia de

software, julgue os itens a seguir.