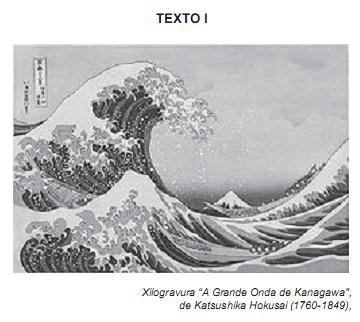

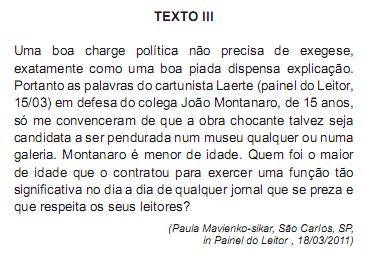

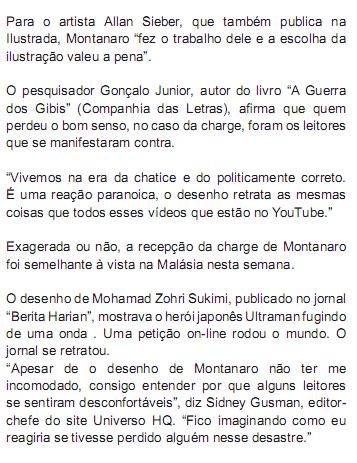

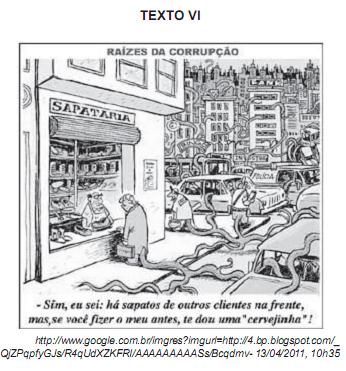

Instruções: Caro candidato, a seguir, você encontrará sete textos. O primeiro, uma xilograf a, do artista Katsushika Hokusai; o segundo, uma charge de João Montanaro, jovem cartunista de 15 anos, publicada no jornal Folha de S.Paulo, que provocou grande repercussão, com opiniões favoráveis a ela e contra ela. O terceiro e o quarto, cartas de leitores sobre a charge de Montanaro. O quinto, um comentário crítico (texto adaptado) de Diogo Bercito, também publicado na Folha. O sexto, charge de Angeli, retirada do google, também impressa na Folha. O sétimo, publicação no site http://notapajos.globo.com/lernoticias. asp, sobre piadas desagradáveis relativamente ao tsunami vivido pelos japoneses. Leia os textos de I a VII com atenção. As questões de número 01 a 13 referem-se a eles; consulte-os sempre que necessário.