Dois dos protocolos data-link WAN mais populares são o HDLC e o PPP. Sobre esses protocolos, são feitas as seguintes afirmativas:

I - o HDLC e o PPP entregam dados em links seriais síncronos, sendo que o PPP suporta também links seriais assíncronos;

II - o protocolo PPP pode ajudar um roteador a reconhecer um enlace em loop, permitindo que ele possa desativar a interface e, sendo possível, utilizar uma rota alternativa;

III - o protocolo PPP é orientado a bits enquanto que o HDLC é orientado a caracteres.

Está(ão) correta(s) a(s) afirmativa(s)

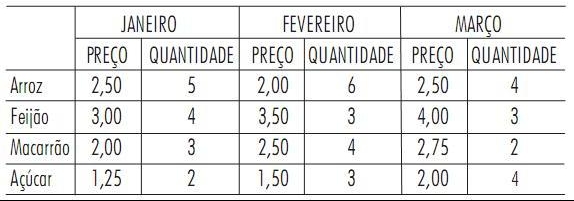

A tabela abaixo apresenta as quantidades e os preços uni- tários de 4 produtos vendidos, em uma mercearia, durante o 1o trimestre de 2009.

Para o conjunto dos 4 produtos apresentados, o índice de preços de Laspeyres referente ao mês de março, tendo como base o mês de janeiro, vale, aproximadamente,

Quando um usuário do Windows XP acessa e-mails por meio de uma ferramenta de Webmail rodando no Internet Explorer, o protocolo utilizado para acessar os e-mails é o

O texto a seguir se refere à modelagem de Data Warehouse.

Se na modelagem do Data Warehouse for adotada uma abordagem ________, cada elemento de dados (por exemplo, a venda de um item) será representado em uma relação, chamada tabela de fatos, enquanto que as informações que ajudam a interpretar os valores ao longo de cada dimensão são armazenadas em uma tabela de dimensões, uma para cada dimensão. Esse tipo de esquema de banco de dados é chamado um esquema estrela, em que a tabela de fatos é o centro da estrela e as tabelas de dimensões são os pontos. Quando a abordagem _______ é escolhida, um operador específico que faz a agregação prévia da tabela de fatos ao longo de todos os subconjuntos de dimensões é utilizado e pode aumentar consideravelmente a velocidade com que muitas consultas _______ podem ser respondidas.

Considerando a ordem das lacunas, qual sequência de termos completa corretamente o texto acima?

O quadro abaixo ilustra o cabeçalho de um datagrama IP (IPv4).

Os campos que indicam a qual datagrama pertence um fragmento recém-chegado ao host de destino e a que processo de transporte a camada de rede deve entregar o datagrama, uma vez completo, são, respectivamente,

Uma empresa recebeu o endereço de rede classe B 130.4.102.1. O roteador principal da rede da empresa utiliza a máscara de sub-rede 255.255.252.0. Nesse caso, o número máximo de sub-redes que o roteador desta empresa pode manipular é

Para as topologias Física e Lógica de redes de computadores são feitas as afirmativas a seguir.

I - A topologia física em barramento é uma topologia na qual os computadores são ligados em um mesmo barramento físico de dados. Embora essa topologia física tenha caído em desuso, logicamente ela é amplamente utilizada, como, por exemplo, pelas redes ethernet.

II - Na topologia física em anel, são utilizados concentradores em cada estação conectada à rede para reduzir a distorção que esta topologia gera no sinal transmitido.

III - A topologia física em estrela se caracteriza pela utilização de conectores BNC que conectam os cabos da rede a um conector T que, por sua vez, está conectado à placa de rede do computador ligado à rede.

Está correto o que se afirma em

Durante uma reunião da equipe de TI de uma empresa, para discutir a estratégia de virtualização dos seus servidores, um analista fez as seguintes considerações sobre os inconvenientes relacionados à virtualização:

I - a virtualização não pode ser utilizada quando as aplicações que rodarão em um ambiente virtualizado precisam acessar dispositivos conectados à porta paralela ou à USB, pois os softwares de virtualização ignoram a existência desses dispositivos;

II - existe um grande consumo de memória RAM dos servidores, dado que cada máquina virtual vai ocupar uma área separada da mesma;

III - o gerenciamento fica descentralizado, e o suporte e a manutenção ficam mais complexos quando comparados a um ambiente que não utiliza virtualização, mas sim, máquinas físicas para suprir as necessidades.

Está(ão) correto(s) a(s) consideração(ões)

Um analista precisa modificar o endereço MAC de uma estação conectada à rede local. Para realizar essa tarefa ele deve

As informações que garantem que o programa correto será aberto quando um usuário abrir um arquivo usando o Windows Explorer são armazenadas no registro do Windows XP, na subárvore:

Ao realizar testes durante a elaboração de um compilador, um analista descobriu que havia, no compilador, um erro na checagem de tipos de variáveis em expressões, permitindo, por exemplo, a multiplicação entre tipos de dados que não poderia ocorrer. Em compiladores, a checagem de tipos de variáveis em expressões é uma função do

Um usuário retornou de uma longa viagem de negócios e conectou novamente seu computador à rede. O usuário consegue fazer logon, mas não pode se conectar a qualquer recurso da rede. O administrador da rede examina as contas associadas ao usuário no snap-in Usuários e Computadores do Active Directory (rede com Windows Server 2003) e observa que a conta de computador do laptop do usuário está marcada com um ícone X. O que o administrador deve fazer para solucionar o problema?

O administrador de uma SAN (Storage Area Network) deseja realizar a conversão entre dispositivos SCSI e Fibre Channel, que são interfaces de diferentes padrões elétricos e diferentes protocolos. Nesse caso, o administrador deve usar

Os parâmetros de QoS tradicionais incluem a largura de banda, jitter, atraso e taxa de perda. Em relação a estes parâmetros, analise as afirmativas a seguir.

I – Os protocolos FTP, WWW e Telnet são muito sensíveis ao jitter, enquanto as aplicações de vídeo são pouco sensíveis à perda.

II – Um protocolo com pequena taxa de perda de pacotes (inferior a 0,001), largura de banda garantida, ausência de variação de atraso e atraso fim-a-fim maior que 400 milisegundos atende aos requisitos de QoS referentes à transmissão de áudio e vídeo, em tempo real, na Internet.

III – VLANs podem ser utilizadas para separar o tráfego da LAN em classes de tráfego (gerenciamento/voz/ vídeo/dados, por exemplo) permitindo identificar as necessidades de cada tipo de tráfego e melhorar o desempenho do sistema.

Está(ão) correta(s) a(s) afirmativa(s)

Durante o projeto de uma rede Wi-Fi, um analista realizou uma pesquisa para levantar quais fontes poderiam gerar interferência no sinal transmitido entre os pontos de acesso à rede e os computadores. Se a sua pesquisa tomar como base, exclusivamente, a faixa nominal de frequências utilizadas pela rede Wi-Fi, qual das fontes abaixo NÃO constitui possível fonte de interferência?

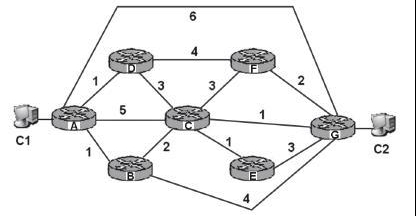

A sub-rede abaixo, que interconecta os computadores C1 e C2, utiliza o protocolo de roteamento OSPF, sendo o custo dos caminhos entre os roteadores indicado com números sobre as linhas.

Qual o caminho percorrido por um pacote enviado de C1 para C2?

Um usuário possui dois computadores, ambos com placas de rede wireless, e deseja montar uma rede sem fio. Como ele não possui um access point, em que modo a rede deve ser configurada?

Acerca de sistemas e subsistemas de cabeamento estruturado e aspectos correlacionados, tem-se que

Um analista recebeu a missão de escolher os telefones celulares que seriam adquiridos para a equipe de vendas da sua empresa. Após uma série de reuniões com os usuários e a equipe de infraestrutura, eles chegaram à conclusão de que os telefones deveriam: ser de terceira geração; permitir que os vendedores enviassem e recebessem emails com grandes anexos, recebessem e enviassem imagens e vídeos de alta resolução, fizessem o download de conteúdos de vídeo e de música. Qual das tecnologias abaixo atende a todos os requisitos e deve ser suportada pelos telefones?