As informações que garantem que o programa correto será aberto quando um usuário abrir um arquivo usando o Windows Explorer são armazenadas no registro do Windows XP, na subárvore:

Dois equipamentos precisam se comunicar via TCP/IP. O primeiro possui endereço 156.30.68.79/26, e o segundo está configurado com o endereço 156.30.68.53 e máscara 255.255.255.192. Para permitir a comunicação de forma eficiente e correta, o equipamento de rede mais indicado para ser instalado entre eles é

Em quais camadas do modelo OSI os repetidores e as pontes atuam, respectivamente?

Dois dos protocolos data-link WAN mais populares são o HDLC e o PPP. Sobre esses protocolos, são feitas as seguintes afirmativas:

I – o HDLC e o PPP entregam dados em links seriais síncronos, sendo que o PPP suporta também links seriais assíncronos;

II – o protocolo PPP pode ajudar um roteador a reconhecer um enlace em loop, permitindo que ele possa desativar a interface e, sendo possível, utilizar uma rota alternativa;

III – o protocolo PPP é orientado a bits enquanto que o HDLC é orientado a caracteres. Está(ão) correta(s) a(s) afirmativa(s)

Um analista responsável pela segurança dos servidores com Apache da sua empresa fez as afirmativas a seguir.

I - As informações do cabeçalho Server: deveriam ser reduzidas ao máximo, pois quanto menos informação for fornecida a um potencial invasor, resguardando as versões específicas do servidor ou dos módulos do Apache que estiver sendo utilizado, menores serão os riscos.

II - O módulo mod_access deve ser utilizado, pois ele permite restringir o acesso aos recursos do servidor baseado nos parâmetros da solicitação do cliente, como a presença de um cabeçalho específico ou o endereço IP ou o hostname do cliente.

III - Para aumentar segurança do sistema, é aconselhável, em ambientes UNIX, utilizar o arquivo /etc/passwd para realizar a autenticação dos usuários no servidor Web ao invés de se realizar esta autenticação através de informações armazenadas em um banco de dados separado.

Está(ão) correta(s) a(s) afirmativa(s)

Switches são equipamentos que têm a função de realizar primordialmente a comutação em uma rede. Sobre os switches das camadas 2 e 3, são feitas as seguintes afirmativas:

I – Switchs L2 tomam decisões de comutação com base no endereço MAC dos quadros, enquanto que os switchs L3 tomam decisões de comutação com base no endereço IP dos pacotes;

II – um switch store-and-forward recebe o quadro inteiramente, computa o CRC e verifica o tamanho do quadro, sendo que se o CRC ou o tamanho do quadro não forem válidos, o switch descarta o quadro;

III – os switchs L2, assim como os roteadores, atuam na camada de enlace do TCP/IP, sendo que os switchs L2 possuem hardware projetado para trabalhar com altas taxas de transmissão e os roteadores, não.

É(São) correta(s) a(s) afirmativa(s)

O XP (Extreme Programming) usa uma abordagem orientada a objetos como seu paradigma de desenvolvimento predileto. Nessa perspectiva, analise as afirmativas abaixo.

I - A atividade de Codificação começa com a criação de um conjunto de histórias que descreve as características e as funcionalidades requeridas para o software a ser construído.

II - O XP encoraja o uso de cartões CRC (Class- Responsibility-Colaborator) como um mecanismo efetivo para raciocinar sobre o software no contexto orientado a objetos.

III - O XP emprega a técnica de refectoring na codificação, mas desaconselha a utilização da programação por pares.

IV - A criação de testes unitários antes da codificação começar é uma prática do XP.

V - Se um difícil problema de projeto é encontrado como parte do projeto de uma história, o XP recomenda a criação imediata de um protótipo operacional daquela parte do projeto.

Estão corretas APENAS as afirmativas

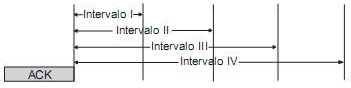

A figura acima apresenta o espaçamento entre quadros utilizado no padrão IEEE 802.11. Nessa perspectiva, considere as características abaixo.

As características R e S pertencem, respectivamente, aos intervalos

O administrador de rede de uma empresa cuja conexão com a Internet é protegida por um firewall que bloqueia portas de acesso deixando habilitadas apenas as portas 80 e 443 precisa permitir que um usuário interno tenha acesso a seus e-mails que estão em um servidor externo, que funciona com POP3 e SMTP. Para permitir esse acesso, o administrador poderia criar um túnel por meio do firewall utilizando o protocolo

Analise as afirmativas abaixo a respeito da modelagem relacional e sua implementação em bancos de dados relacionais.

I - O relacionamento de uma entidade fraca com a entidade da qual ela depende é sempre um relacionamento um para um.

II - A especificação de chaves estrangeiras para atributos de uma tabela T em relação a ela própria é uma característica necessária nos bancos de dados para a tradução de diagramas de entidade-relacionamento que contêm relacionamentos do tipo autorrelacionamento.

III - Se uma relação está na segunda forma normal, todo atributo que não seja chave deve ser totalmente dependente da chave primária.

Está(ão) correta(s) a(s) afirmativa(s)

Uma rede possui estações e servidor com os endereços TCP/IP abaixo

Estação 1: 220.20.7.120

Estação 2: 220.20.7.224

Estação 3: 220.20.8.123

Servidor: 220.20.7.137

Sabendo-se que a máscara de rede para todas as estações e servidores é 255.255.255.132, qual(is) estação(ões) está(ão) localizada(s) na mesma sub-rede do servidor?

Os protocolos de vetor de distância precisam de vários mecanismos para evitar loops. Qual dos recursos do vetor de distância impede loops de roteamento ao fazer o protocolo de roteamento anunciar somente um subconjunto de rotas conhecidas, em vez de anunciar toda a tabela de roteamento?

As VPNs (Vitual Private Network) utilizam a infraestrutura distribuída e aberta da Internet. Sobre as VPNs é INCORRETO afirmar que:

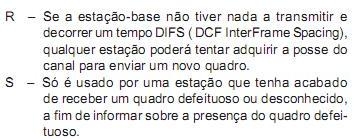

A figura abaixo apresenta alguns dos principais artefatos do RUP (Rational Unified Process) e o fluxo de informações existentes entre eles.

Qual é o nome do artefato identificado, na figura, pela palavra ARTEFATO e por um círculo?

A comunicação por meio do padrão H.323 emprega uma série de elementos básicos que, juntos, possibilitam a comunicação multimídia. As funções de autenticação, autorização e tarifação são funções do

Com base no padrão 802.3af, afirma-se que

A recomendação H.323 tem o objetivo de especificar sistemas de comunicação multimídia em redes baseadas em pacotes e que não provêm uma Qualidade de Serviço (QoS) garantida. Qual dos protocolos baixo, referenciados pelo H.323, é um padrão de codificação de áudio?

Que daemon do SUSE é utilizado para distribuir endereços IP dinamicamente a clientes de rede?

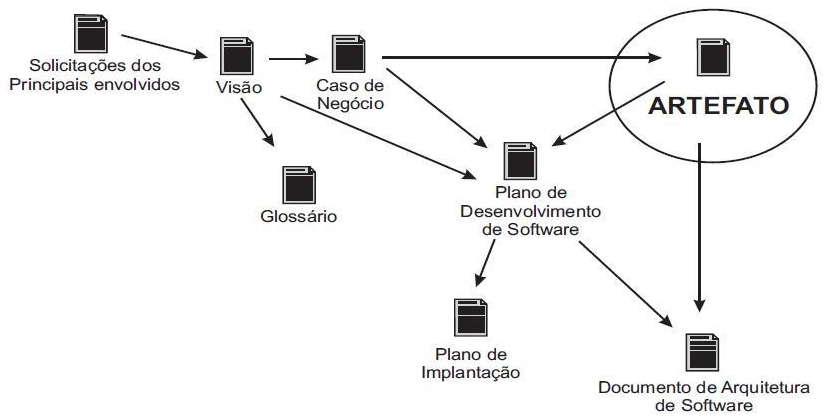

O Component Object Model (COM) é uma plataforma da Microsoft para componentes de software usada para permitir a comunicação entre processos e a criação dinâmica de objetos em qualquer linguagem de programação que suporte a tecnologia. O termo COM é frequentemente usado no desenvolvimento de software para se referir a um grupo de tecnologias que incluem OLE, ActiveX, COM+ e DCOM. Nessa perspectiva, relacione a tecnologia com a sua respectiva característica.

A relação correta é

O administrador de um servidor instalou três placas de rede ligadas a um servidor membro do Windows Server 2003. Após uma série de análises, ele concluiu que duas placas de rede funcionam adequadamente, mas que uma terceira parece estar em conflito com outro dispositivo do seu sistema. Como o administrador pode identificar o outro dispositivo do sistema que está em conflito com a terceira placa de rede?