Por default, no ambiente Linux, os arquivos de configuração do servidor de aplicação Apache ficam armazenados no diretório:

Dentre as maneiras de se gerenciar o acesso às mensagens de correio eletrônico, uma é implementada por meio de um serviço embutido num site, como por exemplo, o Hotmail, e outra por meio do emprego de software específico direcionado para o gerenciamento de e-mails, como Outlook Express, IncrediMail ou mesmo o Thunderbird. Antes que esses softwares sejam utilizados, é preciso configurá-los e, nesse processo, há necessidade de se fornecer o nome do servidor usado para receber mensagens e outro para enviar mensagens, dentre outras informações.

Esses dois servidores operam com base no funcionamento de dois protocolos da arquitetura TCP/IP, que são, respectivamente:

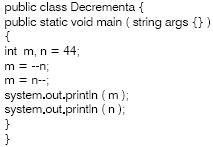

Observe o código em Java a seguir, em que se pode verificar a aplicação dos operadores de pré-decremento e pós-decremento.

Após a execução do código, as variáveis m e n exibirão, respectivamente, os valores:

Analise a consulta a seguir.

SELECT Atrib FROM Tabela1

WHERE Atrib2 > ANY (SELECT Atrib2 from Tabela2);

Reescrevendo a consulta da seguinte forma:

SELECT Atrib FROM Tabela1

WHERE Atrib2 = ANY (SELECT Atrib2 from Tabela2);

A consulta externa deve retornar, no atributo Atrib, uma consulta equivalente à consulta apresentada e/ou os seguintes valores:

I. SELECT Atrib FROM Tabela1 WHERE Atrib2 IN (SELECT Atrib2 from Tabela2)

II. valores =1 OR = 2 OR =3

III. valores =1 AND = 2 AND =3

Assinale:

Na tecnologia ATM para implementação em redes de computadores, a unidade de informação é a célula. O tamanho da célula é igual a:

A propriedade de uma transação denominada de ACID envolve os seguintes conceitos:

Conforme a RFC 2060, o protocolo Internet Message Access Protocol - IMAP, cuja versão mais recente é IMAP4rev1, constitui um método de acesso às mensagens eletrônicas armazenadas em um servidor local ou remoto.

Segundo a RFC 1733, uma das formas de se trabalhar com correio eletrônico remotamente, é aquela em que as mensagens e pastas ficam armazenadas no servidor, e o usuário as manipula remotamente por meio do programa cliente de correio eletrônico, com a possibilidade de criar, renomear, apagar e mover pastas, ativar marcações em mensagens e receber, seletivamente, partes de mensagens, dentre outras facilidades.

Esse modo de operação é denominado:

Um banco de dados Oracle ao ser iniciado exige a execução e alocação de vários processos e buffers.

No intuito de suportar a inicialização de um banco de dados é criada uma instância do Oracle que é composta por:

O SGBD MySQL é por padrão instalado com a execução de uma transação com instruções de atualização (operações de inserção, exclusão e alteração de tuplas) em uma tabela com o modo:

Analise a consulta que envolve uma subconsulta apresentada a seguir.

SELECT Atrib FROM Tabela1

WHERE Atrib2 > ANY (SELECT Atrib2 from Tabela2);

Suponha que os valores que podem retornar no atributo da subconsulta Atrib2, são os valores 1, 2 e 3.

A consulta externa deve retornar no atributo Atrib os seguintes valores:

I. valores > 1

II. valores > 3

III. valores > 2

Assinale:

A respeito de criptografia simétrica e assimétrica, analise as afirmativas a seguir.

I. Os protocolos TLS (Transport Layer Security) e SSL (Secure Sockets Layer) utilizam exclusivamente criptografia assimétrica para cifrar dados, porque esse tipo de criptografia é considerado mais seguro e computacionalmente menos custoso.

II. Em um algorítmo de criptografia assimétrica a mesma chave é usada tanto para cifrar quanto para decifrar os dados.

III. Os algorítmos AES, RC4 e 3DES são utilizados para criptografia simétrica.

Assinale:

Segundo Pressman, um método de planejamento de atividades é conhecido como:

No que diz respeito às tecnologias para redes de computadores, a Gigabit Ethernet - IEEE 802.3z objetiva suportar as atividades de padronização e contribuir com conteúdo técnico para facilitar o consenso em especificações, oferecer um canal de comunicação entre fornecedores e consumidores e fornecer recursos para estabelecer e demonstrar interoperabilidade entre produtos.

A respeito da tecnologia Gigabit Ethernet, analise as afirmativas a seguir.

I. Permite a implementação da topologia física baseada em cabo coaxial, com comprimento máximo de 1 km.

II. Opera com clock de 125 MHz, igual ao Fast Ethernet, mas consegue atingir uma taxa de transferência de 1 Gbps porque transmite dois bits por vez e usa quatro pares do cabo.

III. Possibilita a utilização de switches e roteadores na interconexão de redes, com placas de comunicação operando no clock de 2,4 GHZ com suporte a distâncias de 10 km em fibra óptica.

Assinale:

Analise a consulta em SQL envolvendo uma subconsulta com a palavra Operador nela contida:

SELECT Atrib FROM Tabela1

WHERE Atrib2 Operador (SELECT Atrib2 from Tabela2);

Os resultados retornados pela subconsulta Atrib2 foram os valores 1, 2 e 3 e sendo utilizado o operador <> ANY na primeira consulta e o operador NOT IN na segunda consulta.

Os resultados que podem ser apresentados pelas duas consultas,separadamente, através do atributo Atrib, são respectivamente:

I. not =1 OR not =2 OR not = 3; e not =1 AND not =2 AND not = 3

II. not =1 AND not =2 AND not = 3; e not =1 OR not =2 OR not = 3

III. not =1 XOR not =2 XOR not = 3; e not =1 AND not =2 AND not = 3, onde XOR é o OU exclusivo

Assinale:

Sejam X e Y conjuntos de atributos diferentes de vazio, com o conjunto X contendo mais de um atributo. Supõe-se que exista a dependência funcional  e que há um atributo A qualquer pertencente ao conjunto X.

e que há um atributo A qualquer pertencente ao conjunto X.

Observação:

I.  significa determina;

significa determina;

II.  significa não-determina;

significa não-determina;

III.  significa diferença de conjuntos

significa diferença de conjuntos

Para que a dependência funcional  seja completa, é necessário que:

seja completa, é necessário que:

Analise o contexto a seguir.

"Uma aplicação requer acessos através de índice, por meio de um atributo identificador de registro, nenhum acesso sequencial ou serial e grande quantidade de inserções de dados".

Assinale a alternativa que indique o arquivo que melhor atende a estes requisitos.

Assinale a alternativa que complete corretamente a lacuna do texto a seguir.

O Consórcio World Wide Web (W3C) é um consórcio internacional em que as organizações filiadas, uma equipe em tempo integral e o público trabalham com o objetivo principal direcionado para o desenvolvimento de _____.

Considere o seguinte texto.

"conjunto de um ou mais atributos que, tomados coletivamente, nos permitem identificar, de maneira única, uma entidade em um conjunto de entidades"

O texto acima é a definição de:

O método criptográfico que emprega um tipo de chave, em que o emissor e o receptor fazem uso da mesma chave, usada tanto na codificação como na decodificação da informação, é conhecido por:

Uma razão importante para os custos de manutenção serem altos é a de que é mais oneroso adicionar funcionalidade depois que o sistema está em operação do que implementar a mesma funcionalidade durante o funcionamento.

As alternativas a seguir apresentam fatores fundamentais que distinguem o desenvolvimento e a manutenção e que levam a maiores custos de manutenção, à exceção de uma. Assinale-a.