A respeito das tecnologias de redes e meios de transmissão, julgue os itens subsequentes

Segundo o padrão IEEE 802.11, tanto WPA quanto WPA2 utilizam o protocolo CCMP para a cifração das mensagens transmitidas.

A respeito das tecnologias de redes e meios de transmissão, julgue os itens subsequentes

Segundo o padrão IEEE 802.11, tanto WPA quanto WPA2 utilizam o protocolo CCMP para a cifração das mensagens transmitidas.

Julgue os próximos itens referentes à gestão de segurança da informação e à gestão de riscos e continuidade de negócio.

No contexto de continuidade de negócio, a análise de impacto de negócio visa melhorar proativamente a resiliência da organização contra possíveis impactos na organização bem como melhorar a capacidade da organização para atingir seus principais objetivos.

Julgue os itens a seguir, referentes à infraestrutura

O Hypervisor Xen e o Domínio 0 são componentes da arquitetura do Xen 4.3. O primeiro, que é uma camada de software, é executado diretamente no hardware e é responsável pelo gerenciamento da CPU, memória e das interrupções. O segundo é uma máquina virtual com privilégios especiais que tem a capacidade de acessar o hardware diretamente e também é capaz de interagir com as outras máquinas virtuais. Sem o Domínio 0, o Hypervision Xen torna-se inutilizável.

Julgue os itens a seguir, a respeito da administração de sistemas operacionais, da administração de MS Active Directory e do controle remoto de estações.

Se máquinas com diferentes sistemas operacionais fizerem parte de uma mesma rede de computadores, o controle remoto de estações de trabalho só será possível utilizando-se ferramentas específicas para essa finalidade, as quais exigem a instalação de agentes nas estações.

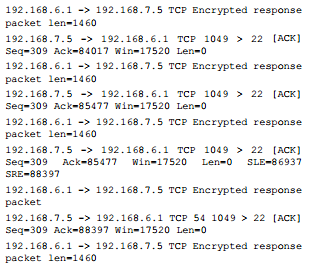

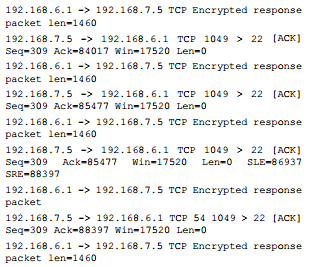

Com base no trecho de captura de tráfego acima, julgue os itens que se seguem.

De acordo com os dados de tráfego apresentados, é consistente afirmar que um segmento com 1.460 baites foi perdido.

No que se refere a topologia típica de ambientes com alta disponibilidade e escalabilidade, balanceamento de carga, fail-over e replicação de estado, julgue os próximos itens.

O recurso VMware vSphere Replication tem como principal objetivo prover balanceamento de carga por meio de replicação de dados, seguindo a diretiva round-robin entre as máquinas virtuais, possibilitando aos usuários, ao acessarem as máquinas virtuais, não sobrecarregarem apenas uma máquina, o que torna a infraestrutura resiliente.

Com relação aos conceitos de segurança da informação, julgue os itens que se seguem

Para que ocorra análise de riscos, é necessário que todos os controles de segurança existentes nas normas técnicas sejam implementados no ambiente tecnológico.

Determinado órgão, integrante do Sistema de Administração dos Recursos de Informação e Informática (SISP), do Poder Executivo Federal, teve um dos seus processos de contratação auditados por órgão de controle competente. No relatório de auditoria desse órgão, foram destacados os aspectos abaixo:

I. objeto de contratação delegando à contratada gestão da segurança da informação do órgão;

II. objeto de contratação incluindo duas soluções de TI em um único contrato, sendo uma delas para suporte técnico aos processos de planejamento das soluções de TI sob supervisão de servidores do órgão;

III. contratação de objeto sem que o órgão possua planejamento estratégico formalmente documentado;

IV. cláusulas contratuais que estabelecem vedação de vínculo de subordinação com funcionários da contratada.

Com base na situação hipotética acima, julgue os próximos itens relativos às contratações de TI à luz da Instrução Normativa n.o 4/2010-SLTI/MPOG.

Os aspectos III e IV não constituem falhas na contratação, visto que é permitido substituir o planejamento estratégico por documento existente no órgão, como, por exemplo, o plano plurianual, além de ser vedado estabelecer vínculo de subordinação com funcionários da contratada.

Acerca da COBIT 4.1, julgue o item abaixo

A disponibilidade é o critério de informação que trata da entrega da informação por meio do uso otimizado de recursos.

Com relação a projetos de bancos de dados, modelo entidade relacionamento e linguagens utilizadas em bancos de dados, julgue os próximos itens.

Durante o projeto de um banco de dados, transformando-se as relações na quinta forma normal, garante-se que elas não terão anomalias que possam ser eliminadas usando-se projeções.

A respeito das tecnologias de redes e meios de transmissão, julgue os itens subsequentes

Gigabit Ethernet compartilha com Fast Ethernet o mesmo formato de frame e de endereçamento.

Julgue os seguintes itens, acerca de sistemas de gerenciamento de bancos de dados (SGBD) e de cópias de segurança de dados.

No caso de a atualização de dados ocorrer com frequência e de esses dados serem considerados de alto valor, recomenda-se a implementação de becapes diferenciais.

Julgue os itens a seguir, referentes à infraestrutura

Um cluster de failover é um conjunto de computadores dependentes que trabalham para aumentar a disponibilidade e escalabilidade. A funcionalidade CSV (volume compartilhado do cluster) pode ser utilizada no Windows Server 2012 para acessar o armazenamento compartilhado em todos os nós.

A respeito da análise de pontos de função e de métricas de software, julgue os seguintes itens.

Na técnica de Nesma utilizada para calcular a estimativa do tamanho do software, realiza-se um detalhamento de cada elemento e de cada função, o que torna a técnica mais trabalhosa que outras.

Julgue os itens subsequentes, no que se refere a bancos de dados distribuídos e data warehouse.

Em um data warehouse com arquitetura de dados em três camadas, a camada intermediária representa os dados consolidados, consolidação essa que exige o entendimento de como os dados da camada inferior estão relacionados.

Com base no trecho de captura de tráfego acima, julgue os itens que se seguem.

O fluxo de dados vai do cliente para o servidor, supondo a numeração usual das portas.

Julgue os próximos itens, relativos à distribuição de atualizações de software e aos pacotes de instalação e serviço WINS.

Ao se criar um pacote de instalação de software para sistema operacional Windows, é essencial que as DLLs do programa que fará parte do pacote não estejam previamente instaladas no computador de referência.

Acerca da gestão de risco e continuidade de negócios, julgue os próximos itens.

São consideradas saídas na identificação dos riscos: a lista de componentes com responsáveis e o escopo definido e os limites para a análise e(ou) avaliação de riscos.

Julgue os seguintes itens, relativos ao CMMI 1.2.

Tanto a abordagem contínua quanto a abordagem por estágios possuem vinte e dois processos. O cenário em que uma organização escolhe apenas duas áreas de processos, como, por exemplo, desenvolvimento de requisitos e gestão de requisitos, e eleva-os até o patamar de capacidade cinco, reflete o princípio fundamental da representação contínua.

Julgue os itens seguintes no que se refere aos conceitos de segurança no desenvolvimento de sistemas.

SQL Injection é uma técnica usada para executar um código no espaço de outro programa, o que, normalmente, força o programa a carregar a DLL (dynamic-link library), que assume o espaço de memória do programa em execução.

Suas atualizações recentes

Nenhuma notificação.