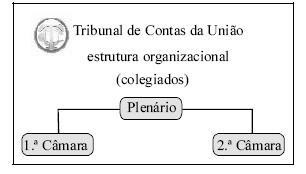

TCU•

A democracia não é mais a escolha dos governantes,

mas, sim, a orientação sobre como se quer ser governado. Não há

função sem controle. O vetor democrático é pelo pluralismo, o

que justifica a existência de vários órgãos de controle. Quanto

mais democrático o Estado, maior será o número de órgãos de

controle. A ligação entre democracia e legitimidade está no fato

de que esta é uma qualidade do poder. A legitimação está ligada

ao acesso ao poder, ao exercício do poder e, finalmente, à

legitimação teleológica, pelo alcance dos resultados esperados.

Não basta a legitimação formal, mas, sim, a legitimação

substantiva, que se faz pela participação, pela processualidade

aberta e pelo resultado.

Tendo o texto acima como referência inicial, julgue o item que

se segue.

O direito de petição, independentemente do pagamento de taxas, não se estende ao TCU, já que este é um órgão da administração desprovido de competência extroversa.