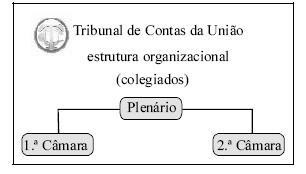

TCU•

A partir do texto acima, que apresenta informações sobre

sistemas de gerenciamento de conteúdo, e considerando que,

durante o ciclo de vida de um projeto de desenvolvimento de um

CMS para um tribunal de âmbito federal, algumas decisões

gerenciais e tecnológicas precisaram ser adotadas - entre elas,

o uso de portais, com base em tecnologias de portlets e no

atendimento a aspectos de acessibilidade -, julgue o item abaixo, acerca de conceito relacionado a tecnologia da

informação (TI).

Independentemente da TI existente no referido tribunal, a implantação da tecnologia de portais web é indicada como primeiro passo de um projeto para integração de seu conteúdo, pois essa tecnologia provê uma interface uniforme com o usuário, além do suporte ao login único.