The communicative intention of the article is to

The communicative intention of the article is to

O gráfico de Gantt é uma importante ferramenta que consiste em uma representação gráfica de informações relacionadas ao cronograma, a partir do qual é possível inferir várias informações relevantes sobre as tarefas, tais como: dependências e pertinência ao caminho crítico.

Analisando-se o gráfico de Gantt dado na figura acima constata-se que

Um processo referencia 5 páginas identificadas por p1, p2, p3, p4 e p5, na seguinte ordem:

p1, p2, p3, p1, p4, p2, p5, p1, p2, p5, p2, p1

Considerando-se que o algoritmo de substituição de página seja LRU e que a memória principal encontra-se inicialmente vazia, qual é o número de transferências de páginas em um sistema com 3 quadros em memória principal?

Uma instituição pública está desenvolvendo sua nova folha de pagamento. A migração do sistema legado é complexa e cheia de potenciais problemas, aparentemente, imprevisíveis. Na reunião de governança do projeto, que envolveu equipe técnica, gerencial, de negócio e fornecedores, estavam todos preocupados em garantir a entrega do sistema. Para tanto, foi discutida a importância de gerenciar, de forma mais transparente, os riscos do projeto. Os gestores entenderam, então, que o modelo Cobit seria utilizado como referência metodológica para estratégia de TI.

A respeito da utilização das melhores práticas do Cobit neste caso, considere as afirmativas abaixo.

I - Como o sistema da nova folha de pagamento já está na fase de implantação, a governança necessária não precisará envolver a alta direção, somente a equipe de suporte, conforme os domínios Adquirir e Implementar (AI), e Entregar e Suportar (DS).

II - A instituição deverá criar um plano estratégico que defina, em cooperação com as partes interessadas relevantes, como a TI contribuirá com os objetivos estratégicos da organização e quais os custos e riscos relacionados, conforme domínio Planejar e Organizar (PO).

III - A instituição deverá focar no processo Avaliar e gerenciar riscos de TI, que é um processo vinculado ao domínio Monitorar e Avaliar (ME), de forma que as Iniciativas de governança de TI incluam a adoção de metodologias de controles e boas práticas que ajudem a monitorar erros.

Está correto APENAS o que se afirrma em

Negar a afirmação o leão não é feroz e a girafa não gorjeia equivale a afirmar que

Muito utilizada para desenvolvimento de aplicativos Web, a tecnologia Java tem como principal característica gerar aplicações que rodam em qualquer dispositivo que tenha acesso a Internet, utilizando, entre outros recursos, o software

O Processo Unificado divide a realização de um projeto para desenvolvimento de um sistema de software em fases. Em cada uma dessas fases, são executadas atividades de diversas disciplinas em diferentes proporções. No desenvolvimento de um sistema de software complexo, esse processo recomenda

Seja N uma base de numeração, e os números

. Sabendo-se que a igualdade B + D = A + E.C é válida, o produto de valores válidos para a base N é

. Sabendo-se que a igualdade B + D = A + E.C é válida, o produto de valores válidos para a base N é

A empresa XY? deseja implantar um sistema de gestão de qualidade (SGQ), baseado na Norma ISO 9001:2000. Para isso, criou um manual de qualidade que contém:

I - o alcance do sistema do SGQ, com uma lista das exclusões ao SGQ, mas não as justificativas dessas exclusões;

II - as referências a todos os procedimentos documentados estabelecidos para o SGQ, mas não os procedimentos propriamente ditos;

III - uma descrição da interação entre os processos do SGQ.

A respeito dessas informações especificamente, o manual está em conformidade com a Norma?

No trecho ou se enxerga outro ângulo de nós mesmos. (L. 37-38), o sentido da palavra mesmo equivale àquele usado em:

Segundo a Norma ISO 27002, convém que os registros (log) de auditoria incluam, quando relevantes, os registros das tentativas de acesso ao sistema aceitas e rejeitadas.

PORQUE

Segundo a Norma ISO 27002, a política de controle de acesso estabelece que convém fornecer aos usuários uma declaração nítida dos requisitos do sistema a serem atendidos pelos provedores de serviço.

Analisando-se as afirmações acima, conclui-se que

Diversas são as métricas utilizadas em engenharia de software. Para a utilização da métrica de pontos de função para medir a funcionalidade entregue por uma aplicação S, a fronteira dessa aplicação deve ser definida. A seguir, diversas contagens devem ser realizadas, como a quantidade de

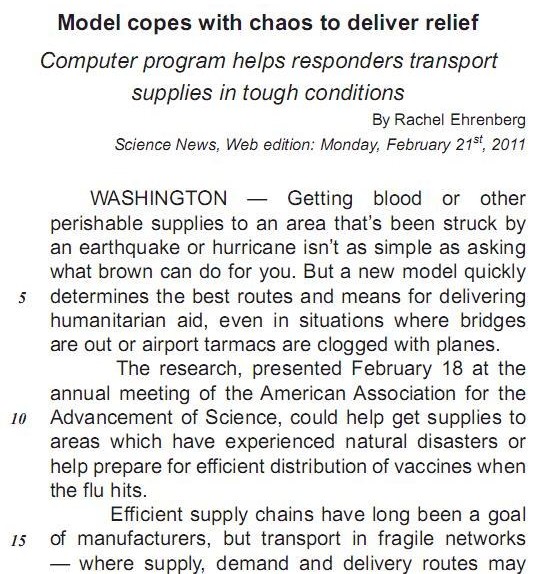

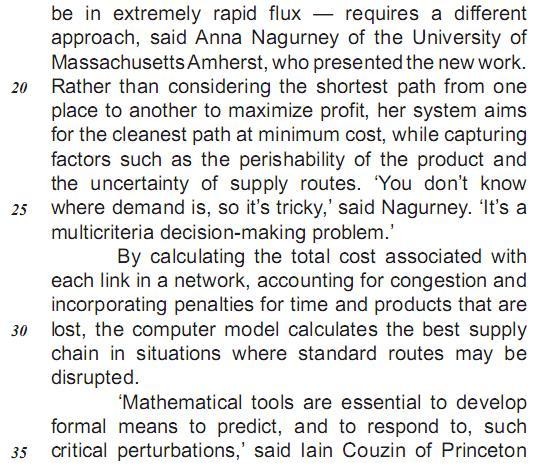

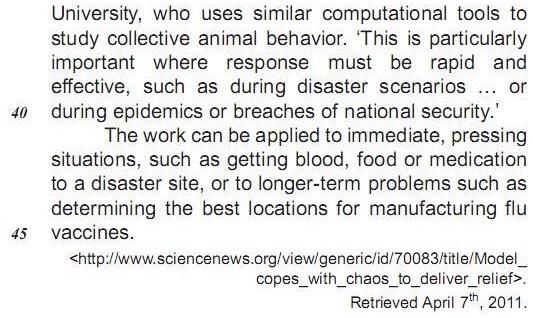

such critical perturbations, (lines 34-35) refers to all the items below, EXCEPT

Complete as frases da segunda coluna com a expressão adequada à norma-padrão.

I por que

II porque

III porquê

P As pessoas ficaram tranquilas ______ não tiveram de refazer o trabalho.

Q Não sei o ______ de tanta preocupacão com a pressa.

R Afinal, tantas dúvidas com a terapia, ______?

S Ignoro ______ razão as pessoas não se habituam à solidão.

O preenchimento dos espaços com as expressões que tornam as sentenças corretas resulta nas seguintes associações:

According to Anna Nagurney, in paragraph 3 (lines 14-26), an efficient logistics system must consider the

Navegando na web, um usuário escreve, na linha de endereço do navegador, a URL do sítio que deseja acessar. Parte da URL correspondente ao endereço do sítio é convertida em endereço IP pelo serviço

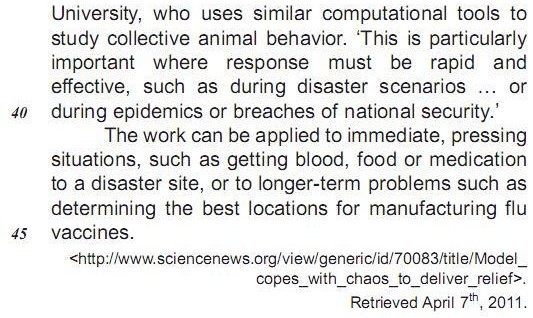

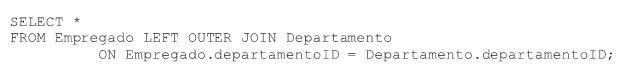

Considere que um banco de dados relacional foi criado através da execução dos comandos em SQL a seguir.

Agora considere que a consulta de seleção fornecida a seguir foi executada sobre o banco de dados com esquema e estado resultantes da sequência de comandos acima.

Qual a quantidade de registros retornados pela consulta acima?

Iain Couzin is mentioned in paragraph 5 (lines 33-40) because he

A Norma ISO 27002, ao tratar de comércio eletrônico, estabelece o objetivo garantir a segurança de serviços de comércio eletrônico e sua utilização segura. Estabelece, ainda, a conveniência de que as considerações de segurança da informação para comércio eletrônico incluam, entre outros, o seguinte item:.

Considere o cenário descrito abaixo, para responder

às questões de nos

34 e 35.

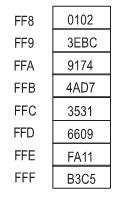

Segue-se o trecho final de uma memória principal, onde

o endereço FFF representa a maior posição endereçável.

Todos os números são apresentados em hexadecimal.

O número máximo de células que essa memória pode conter será igual a

Suas atualizações recentes

Nenhuma notificação.