No projeto de interfaces, as mensagens ou alertas de erro representam um papel muito importante. Assim, NÃO apresenta uma prática adequada para alertas produzidos por um sistema interativo a mensagem que

Marcos é responsável por administrar uma máquina com Windows 2008 instalado. A máquina tem quatro discos em um subsistema SCSI. Disco 0, com 80GB; Disco 1, com 80GB; Disco 2, com 40GB; Disco 3, com 40GB. Recentemente, Marcos executou uma nova instalação do Windows, fazendo um backup de todos os dados dos discos, removendo todas as partições dos discos, e instalando o sistema operacional em uma partição de 20GB no Disco 0. Agora, ele deve configurar todo o espaço restante da unidade, sendo que os dados de usuário não serão armazenados no volume do sistema operacional. Marcos deseja maximizar o armazenamento de dados e garantir o tempo de funcionamento no caso de falha em um único disco. Qual configuração Marcos poderá implementar, e qual a capacidade total de armazenamento para os dados do usuário?

Um fabricante de leite estabelece a seguinte promoção: 3 caixas vazias do leite podem ser trocadas por uma caixa cheia desse mesmo produto. Cada caixa contém 1 litro. Comprando-se 11 caixas desse leite, a quantidade máxi- ma, em litros, que pode ser consumida é

Se uma consulta PL/SQL no Oracle retornar mais do que uma tupla, então, para receber o retorno da consulta, será necessário usar um

Thiago, administrador de uma rede, acaba de receber uma ligação de um diretor dizendo que ele excluiu acidentalmente um arquivo importante do servidor de arquivos que roda o sistema operacional Windows XP. O diretor está precisando desse arquivo imediatamente, pois irá utilizá-lo em uma apresentação que será realizada no dia seguinte. Hoje é quinta-feita e o arquivo foi criado há três semanas atrás. Sabe-se que um backup diferencial é executado todas as noites, exceto na sexta-feira, às 22h, quando é feito um backup completo. O backup de cada dia é gravado em uma fita separada, a qual é rotulada com o dia em que foi executado. O diretor acredita que tenha excluído o arquivo ontem pela manhã. O arquivo foi modificado pela última vez na segunda-feira e não foi acessado no final de semana. Assumindo que o diretor esteja correto, a cópia mais recente do arquivo pode ser encontrada apenas nas fitas de backup de

Uma empresa recebeu o endereço de rede classe B 130.4.102.1. O roteador principal da rede da empresa utiliza a máscara de sub-rede 255.255.252.0. Nesse caso, o número máximo de sub-redes que o roteador desta empresa pode manipular é

No padrão Fast Ethernet 100BASE-TX, o T signifca que

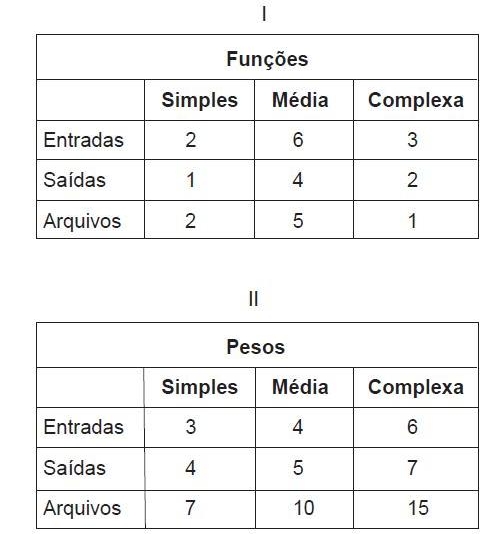

A Tabela I mostra uma estimativa para funcionalidades de um sistema a ser desenvolvido. A Tabela II mostra os pesos para o cálculo de pontos de função não ajustados.

Assumindo-se que a produtividade média de uma equipe é de 8 horas por ponto de função (não ajustados), o valor mais próximo do esforço total estimado, em horas, para o desenvolvimento das funcionalidades do sistema é

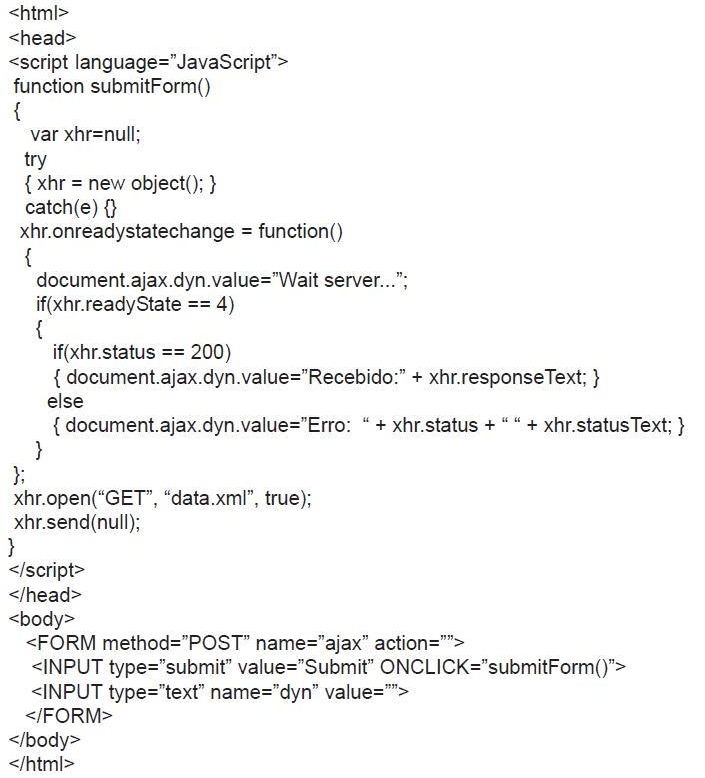

O código HTML, em construção, abaixo demonstra a utilização de AJAX.

Para que esse código possa utilizar a tecnologia AJAX, na linha "xhr = new object();", "xhr" deve receber um objeto Javascript que torna possível a comunicação assíncrona com o servidor, sem a necessidade de recarregar a página por completo. Para tanto, no código acima, "object" deve ser substituído por

Durante uma apresentação das arquiteturas RISC e CISC, um analista fez as afirmativas a seguir.

I - O pipelining é uma técnica utilizada em arquiteturas RISC pela qual várias instruções são sobrepostas na execução, tirando proveito do paralelismo que existe entre as ações necessárias para executar uma instrução.

II - Em uma arquitetura RISC, todas as operações sobre dados se aplicam a dados em registradores, sendo que as únicas operações que afetam a memória são as operações de carga e armazenamento que movem dados da memória para um registrador ou de um registrador para a memória, respectivamente.

III - A arquitetura MIPS é uma arquitetura CISC que apresenta uma série de registradores de uso geral, além de ser caracterizada por apresentar uma operação elementar por ciclo de máquina.

Está(ão) correta(s) a(s) afirmativa(s)

Considere uma tabela em um banco de dados relacional. A tabela apresenta três atributos do tipo texto, sendo CPF o campo chave.

Cliente(CPF, Nome, Endereco)

Considerando-se que homônimos são pessoas que possuem o mesmo nome, mas CPF diferentes, a expressão SQL que resulta na lista dos Clientes que têm homônimos, juntamente com o número de homônimos, é:

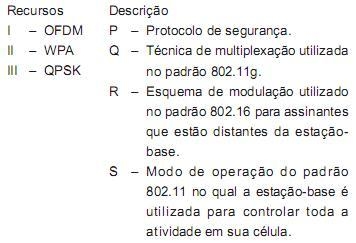

As redes sem fio padrão IEEE 802.11 e IEEE802.16 utilizam uma série de recursos. Associe-os às respectivas descrições, apresentadas na coluna à direita.

A associação correta é

Um roteador tem uma interface serial S0, com endereço IP 199.1.1.100, e usa uma máscara de sub-rede 255.255.255.224. O endereço de broadcast usado para os host nessa sub-rede é

Após enviar um datagrama para um servidor na Internet, uma estação recebeu uma mensagem ICMP TIME EXCEEDED. Significa que

Durante uma reunião da equipe de TI de uma empresa, para discutir a estratégia de virtualização dos seus servidores, um analista fez as seguintes considerações sobre os inconvenientes relacionados à virtualização:

I - a virtualização não pode ser utilizada quando as aplicações que rodarão em um ambiente virtualizado precisarem acessar dispositivos conectados à porta paralela ou à USB, pois os softwares de virtualização ignoram a existência desses dispositivos;

II - existe um grande consumo de memória RAM dos servidores, dado que cada máquina virtual vai ocupar uma área separada da mesma;

III - o gerenciamento fica descentralizado, e o suporte e a manutenção ficam mais complexos, em comparação a um ambiente que não utiliza virtualização, mas sim, máquinas físicas para suprir as necessidades.

Qual(is) dos inconveniente(s) apontado(s) pelo analista está(ão) correto(s)?

Um analista precisa modificar o endereço MAC de uma estação conectada à rede local. Para realizar essa tarefa ele deve

Nas redes sem fio, o protocolo CSMA/CA é utilizado para

Sobre as redes do padrão IEEE 802.16 (WiMax), tem-se que a(o)

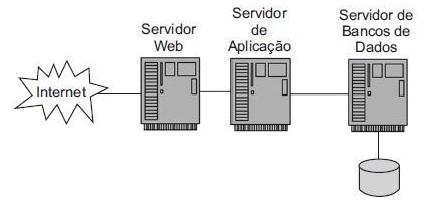

A figura abaixo apresenta uma típica arquitetura de 3 camadas utilizada para disponibilizar sites na Internet.

Sobre essa arquitetura, são feitas as afirmativas abaixo.

I - Drivers que seguem o padrão ODBC podem ser utilizados por aplicações que estão no servidor de aplicações para acessar tabelas no servidor de bando de dados.

II - Se o nível de processamento aumentar, um novo servidor de aplicações pode ser colocado em uma estrutura de cluster para responder aos pedidos do servidor Web e, nesse caso, a replicação de sessão, presente em alguns servidores de aplicação, garante que um servidor assuma as funções de um servidor com problemas, sem que o usuário perceba o ocorrido.

III - Como uma boa prática na implementação de soluções distribuídas, a lógica de negócio é implementada em componentes que ficam instalados no servidor Web, sendo que o servidor de aplicações funciona como intermediário entre o servidor web e o de banco de dados gerenciando as transações.

Está(ão) correta(s) a(s) afirmativa(s)