No contexto da arquitetura OMA proposta pela OMG, o ORB (Object Request Broker) é o componente responsável pela interoperabilidade entre objetos. Qual das características abaixo NÃO pertence a um ORB compatível com o modelo CORBA?

A transmissão de áudio e vídeo em tempo real, através da Internet, enfrenta uma série de obstáculos que dificultam o atendimento aos requisitos de QoS. Para minimizar o efeito destes obstáculos é possível utilizar técnicas de processamento de sinais e determinados protocolos de comunicação. A técnica ou protocolo que NÃO é indicado para este tipo de aplicação é(são)

A arquitetura Diffserv é capaz de prover QoS em redes IP. Com relação a esta arquitetura, considere as afirmativas abaixo.

I – O campo Differentiated Services (DS) no pacote Ipv6 é marcado com um padrão binário específico chamado DSCP (DS Codepoint) e é utilizado para indicar como os roteadores devem tratar o pacote em termos de QoS.

II – O tratamento de QoS dado a cada pacote, em cada roteador da rede, é denominado Per Hop Behavior (PHB), e cada roteador de um domínio Diffserv tem sua tabela própria para a determinação do PHB em função do DSCP do pacote.

III – O conjunto de fluxos de tráfegos pertencentes à mesma classe de serviço é denominado, na nomenclatura Diffserv sobre MPLS, Behavior Aggregates (BA).

Está(ão) correta(s) a(s) afirmativa(s)

No projeto de interfaces, as mensagens ou alertas de erro representam um papel muito importante. Assim, NÃO apresenta uma prática adequada para alertas produzidos por um sistema interativo a mensagem que

Para a gestão dos ativos, segundo a norma NBR ISO/ IEC 27001:2006, são feitas as seguintes afirmativas:

I - todos os ativos devem ser claramente identificados e um inventário de todos os ativos importantes deve ser estruturado e mantido;

II - a informação deve ser classificada em termos do seu valor, requisitos legais, sensibilidade e criticidade para a organização;

III - todas as informações e ativos associados com os recursos de processamento da informação devem ter um "proprietário" designado por uma parte definida da organização.

Está(ão) correta(s) a(s) afirmativa(s)

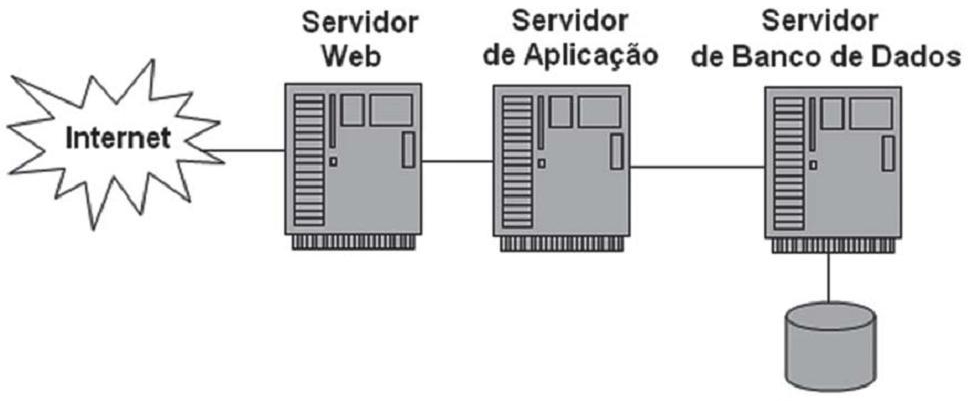

A figura abaixo apresenta uma típica arquitetura de 3 camadas utilizada para disponibilizar sites na Internet.

Sobre esta arquitetura são feitas as afirmativas abaixo.

I - O protocolo HTTP é um protocolo inerentemente com informação de estado, o que facilita o gerenciamento dos estados por parte das aplicações e dos servidores Web, permitindo o balanceamento de carga através da distribuição das chamadas entre servidores Web que estão fazendo balanceamento de carga.

II - Se o nível de processamento aumentar, um novo servidor de aplicações pode ser colocado em uma estrutura de cluster para responder aos pedidos do servidor Web. Neste caso, a replicação de sessão, presente em alguns servidores de aplicação, garante que um servidor assuma as funções de um servidor com problemas, sem que o usuário perceba o ocorrido.

III - Como uma boa prática na implementação de soluções distribuídas, a lógica de negócio é implementada em componentes que ficam instalados no servidor Web, sendo que o servidor de aplicações funciona como intermediário entre o servidor Web e o de banco de dados gerenciando as transações.

Está(ão) correta(s) a(s) afirmativa(s)

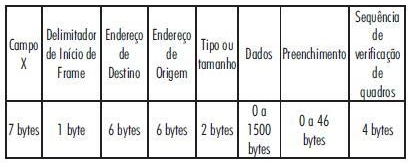

A figura acima apresenta um quadro Ethernet/802.3. O campo identificado por Campo X é o(a)

Quando o Linux é iniciado, qual arquivo de configuração é utilizado pelo sistema operacional para verificar quais os compartilhamentos NFS que devem ser montados?

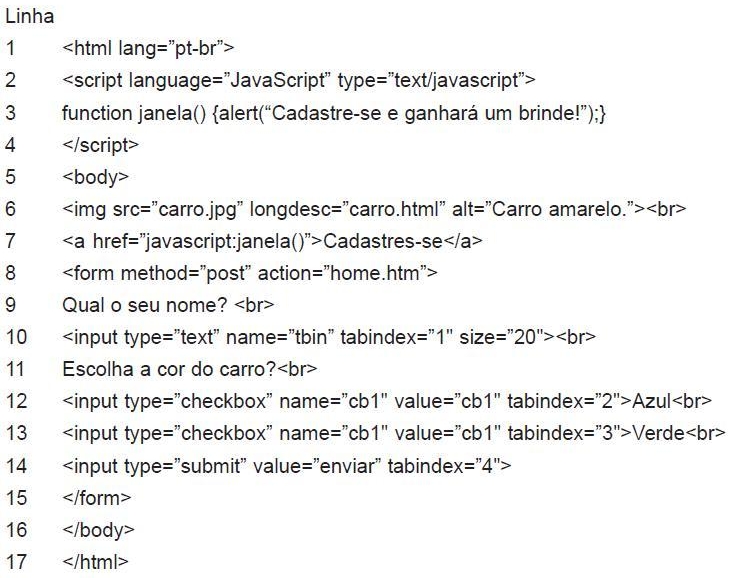

Considere o seguinte código HTML.

Na cartilha técnica intitulada Recomendações de Acessibilidade para a Construção e Adaptação de Conteúdos do Governo Brasileiro na Internet, as recomendações de Nível de Prioridade 1 referem-se às exigências básicas de acessibilidade, tratando-se de pontos em que os criadores e adaptadores de conteúdo Web devem satisfazer inteiramente. Caso não sejam cumpridos, grupos de usuários ficarão impossibilitados de acessar as informações do documento. Qual das linhas do código HTML acima fere as recomendações de Nível de Prioridade 1?

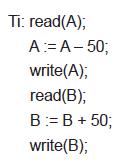

Um analista recebeu a missão de avaliar as propriedades das transações de um sistema de banco de dados que sua empresa está pensando em adquirir. Um dos testes que ele realizou consistiu na execução da seguinte transação:

O objetivo da transação era transferir 50 reais da conta A para a conta B.

Após receber a confirmação do sistema de banco de dados de que a transação foi efetuada com sucesso, significando que não houve nenhuma falha de sistema que tenha resultado em perda de dados relativa a essa transferência, o analista simulou uma falta de energia, e o servidor no qual estava o sistema de banco de dados foi desligado. A seguir, o servidor foi reiniciado e o sistema de banco de dados, também. Após realizar todos os processos referentes à recuperação de falhas do sistema de banco de dados, o analista verificou que as mudanças feitas no banco de dados não persistiram. Pelo que foi descrito, qual das seguintes propriedades das transações o sistema de banco de dados avaliado pelo analista NÃO apresenta?

Com relação ao modelo de serviços SAAS, analise as afirmativas a seguir:

I. Devido à complexidade e ao grande número de frameworks envolvidos, ele é considerado o modelo menos maduro na pilha de serviços de nuvem.

II. Ele trata dos requisitos de escalabilidade, desempenho, distribuição de dados e segurança das aplicações.

III. Está situado no topo da pilha de serviços de nuvem. Trata-se de uma aplicação completa oferecida ao consumidor como um serviço.

Está correto somente o que se afirma em:

Considere as afirmativas abaixo sobre as transações em Sistemas de Bancos de Dados Relacionais.

I - A violação conhecida como leitura suja (dirty read) ocorre no nível de isolamento read committed.

II - Algoritmos com base em timestamp e bloqueios podem ser utilizados para a implementação de controle de concorrência.

III - A propriedade de atomicidade para transações distribuídas pode ser garantida pela implementação do algoritmo commit de duas fases.

Está(ão) correta(s) APENAS a(s) afirmativa(s)

O administrador de rede de uma empresa cuja conexão com a Internet é protegida por um firewall que bloqueia portas de acesso deixando habilitadas apenas as portas 80 e 443 precisa permitir que um usuário interno tenha acesso a seus e-mails que estão em um servidor externo, que funciona com POP3 e SMTP. Para permitir esse acesso, o administrador poderia criar um túnel por meio do firewall utilizando o protocolo

Sobre pontes e hubs utilizados nas redes locais Ethernet, são feitas as seguintes afirmativas:

I - os hubs não gerenciáveis utilizam o método de broadcast para enviar as informações através da rede, o que gera lentidão na troca de informações, uma vez que ocorre o aumento do domínio de colisão;

II - as pontes podem ser utilizadas para ajudar a reduzir a propagação do tráfego de broadcast, além de unir segmentos de redes que utilizam diferentes tipos de pacote; III - as pontes montam uma tabela com os endereços MAC dos computadores da rede, chamada tabela CAM, que é utilizada no encaminhamento de quadros, sendo essa tabela montada à medida em que as pontes avaliam os quadros que passam por elas.

Está(ão) correta(s) a(s) afirmativa(s)

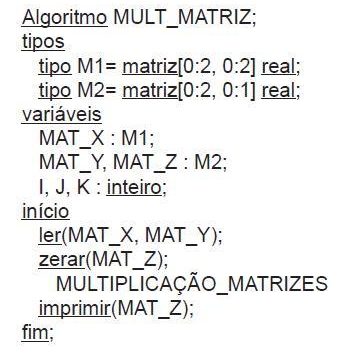

Observe o esquema e o algoritmo para manipulação de duas matrizes MAT_X[3,3] e MAT_Y[3,2], que armazena o resultado em MAT_Z[3,2].

Se o bloco MULTIPLICAÇÃO_MATRIZES fosse implementado em C#, qual das instruções a seguir o codificaria?

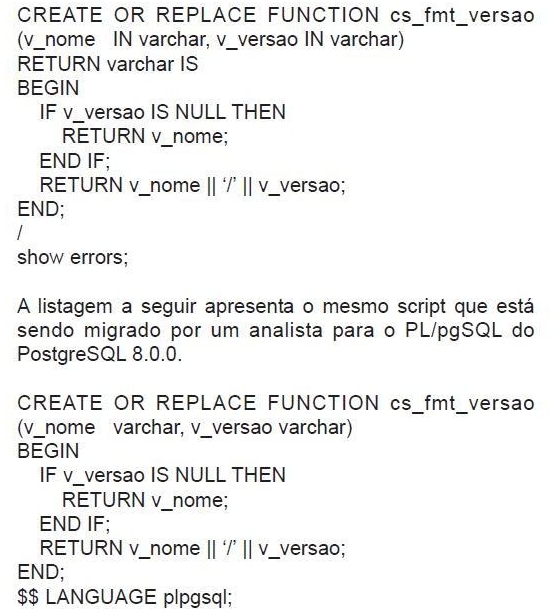

Analise o script abaixo, ainda em construção, utilizado para criar uma função na linguagem PL/SQL do Oracle.

A linha RETURN varchar IS ainda não foi migrada e não está representada no script acima. Para completar a migração, a linha RETURN varchar IS deve ser implementada no script acima como

A SSL (Secure Sockets Layer), um pacote de segurança que fornece criptografia de dados e autenticação entre um cliente e um servidor Web,

Em arquiteturas RISC, a figura acima é utilizada para representar um(a)

O processo de traceroute consiste em obter o caminho que um pacote atravessa por uma rede de computadores até chegar ao destinatário. O traceroute também ajuda a detectar onde ocorrem os congestionamentos na rede, já que é dado, no relatório, a(o)