Controlar a complexidade pela ênfase em características essenciais e pela supressão de detalhes em orientação a objetos é denominado(a):

Os protocolos de transporte atribuem a cada serviço um identificador único, o qual é empregado para encaminhar uma requisição de um aplicativo cliente ao processo servidor correto. Nos protocolos de transporte TCP e UDP, como esse identificador se denomina?

O controle de congestionamento é uma das funções desempenhadas pela Camada de Transporte no modelo TCP/IP. Sobre essa função, assinale a alternativa incorreta.

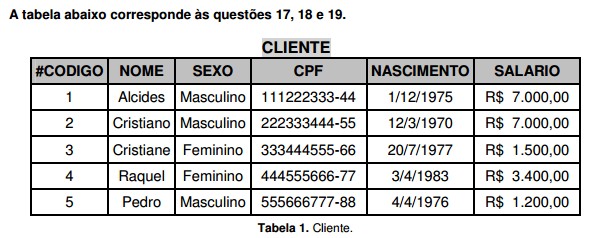

Qual o comando SQL correspondente à consulta: Listar o nome e o salário dos clientes do sexo masculino que ganham menos de R$ 3000?

O controle de congestionamento é uma das funções desempenhadas pela Camada de Transporte no modelo TCP/IP. Sobre essa função, assinale a alternativa incorreta.

Os Algoritmos de ordenação colocam os elementos de uma dada sequência em uma certa ordem. As ordens mais usadas são a numérica e a lexicográfica. Existem várias razões para se ordenar uma sequência. Uma delas é a possibilidade se acessar seus dados de modo mais eficiente. Selecione abaixo a alternativa que indica alguns dos mais conhecidos métodos de ordenação:

Os Algoritmos de ordenação colocam os elementos de uma dada sequência em uma certa ordem. As ordens mais usadas são a numérica e a lexicográfica. Existem várias razões para se ordenar uma sequência. Uma delas é a possibilidade se acessar seus dados de modo mais eficiente. Selecione abaixo a alternativa que indica alguns dos mais conhecidos métodos de ordenação:

Um algoritmo é uma sequência finita de instruões , que serve de base para uma futura implementação em uma linguagem de programação. Ele representa os passos necessários para realizar uma tarefa. A estrutura de iteração na qual uma ação será executada pelo menos uma vez, antes da avaliação da condição, pode ser implementada pelo comando:

O comando "ls -lR / >/dev/Null", do Linux, quando executado com um usuário normal (não root) apresenta uma:

Qual das siglas a seguir se refere a um caminho de comunicação privado através de uma rede pública?

O HTTPS pode ser definido como um protocolo :

Qual a estrutura de dados baseada no princípio FIFO (first in, first out), em que os elementos que foram inseridos no início são os primeiros a serem removidos?

Indique qual afirmação refere-se a sistema operacional de rede.

Qual classe de endereços IPs permite um máximo de apenas 254 endereços de host por endereço de rede?

Práticas utilizadas para obter acesso a informações importantes ou sigilosas em organizações ou sistemas por meio da enganação ou exploração da confiança das pessoas.

Os métodos de acesso à rede, usados em PCs são definidos pelas normas IEEE 802. O IEEE 802 é uma norma que tem como objetivo definir uma padronização para redes locais e metropolitanas das camadas 1 e 2 (Física e Enlace) do modelo OSI para padrão de redes. Os padrões IEEE 802. 10 e 802.11 especificam, respectivamente:

A teor do que dispõe o que está previsto no Regime Jurídico dos Funcionários do Poder Judiciário do Estado do Paraná, a investidura em cargo público de provimento efetivo depende de aprovação prévia em concurso público de provas ou de provas e títulos, de acordo com a natureza e a complexidade do cargo na forma prevista em lei.

Podemos caracterirar um firewall como:

Escolha a opção que corresponde às definições abaixo:

I. Termo genérico que abrange todos os tipos de programas especificamente desenvolvidos para executar ações maliciosas em um computador.

II. Permite a codificação e assinatura de mensagens para assegurar a sua autenticidade, integridade e inviolabilidade.

III. Constituídos pela combinação de software e hardware, utilizados para dividir e controlar o acesso entre redes de computadores.

Camada do Modelo OSI, responsável por serviços como a compressão de dados e criptografia: