TCU•

Na rede de computadores de uma organização pública

brasileira com diversos ativos, como, por exemplo, switches,

roteadores, firewalls, estações de trabalho, hosts servidores de

aplicação web, servidores de bancos de dados, é comum a

ocorrência de ataques e de outros incidentes que comprometem

a segurança de seus sistemas. Nessa organização, a definição de

políticas e metodologias adequadas para se lidar com esse tipo de

problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue o item abaixo

relativos à segurança da informação.

Se, com o fim de permitir a assinatura de certificados digitais e de mensagens trocadas entre seus computadores e computadores de redes abertas, o administrador da rede tiver implementado o uso de sistemas criptográficos baseados no algoritmo message-digest 5 (MD5), nesse caso, a partir do instante em que esse sistema entra em uso efetivo, todos os certificados e mensagens digitalmente assinados e em que foi empregado o MD5 passam a gerar sumários de mensagens com tamanho de 160 bits; além disso, o uso desse sistema aumenta a garantia de integridade das comunicações, quando comparado a sistemas que não possibilitam assinatura digital.

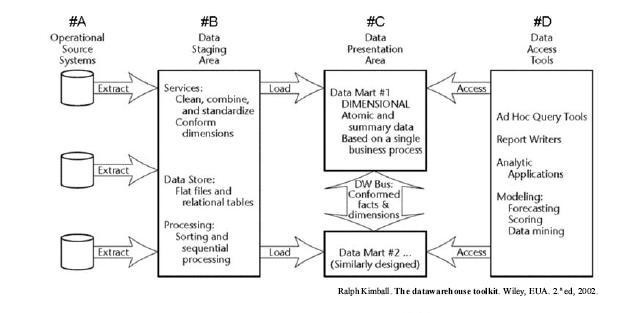

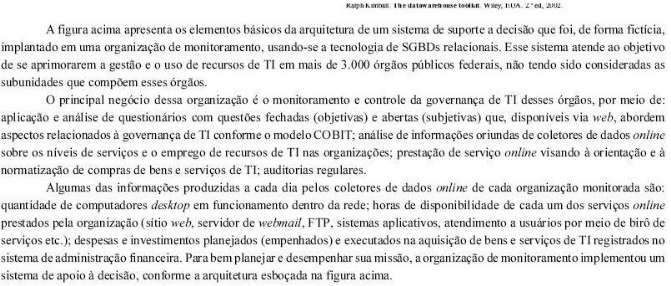

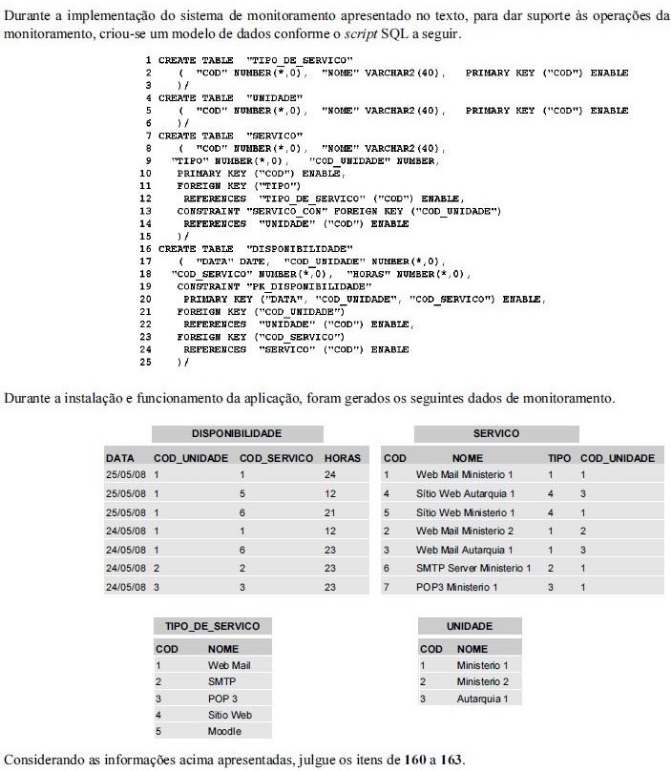

serão acessíveis a poucos funcionários servidores da organização de monitoramento e controle. A fim de agilizar o processo de extração, transformação e carga dos dados operacionais, estes devem ser armazenados de forma denormalizada na camada

serão acessíveis a poucos funcionários servidores da organização de monitoramento e controle. A fim de agilizar o processo de extração, transformação e carga dos dados operacionais, estes devem ser armazenados de forma denormalizada na camada