TCU•

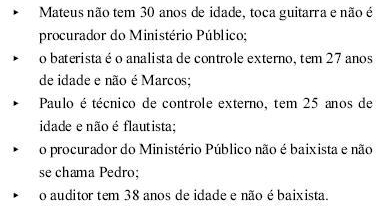

e encontram-se uma vez por mês para exercitarem seus dotes

musicais. Nesse quarteto, há um guitarrista, um flautista, um

baterista e um baixista, e cada um toca somente um instrumento.

Nesse grupo de amigos, tem-se um auditor (AUD), um analista de

controle externo (ACE), um procurador do Ministério Público

(PMP) e um técnico de controle externo (TCE), todos com idades

diferentes, de 25, 27, 30 e 38 anos. Além disso, sabe-se que:

Algumas das informações acima apresentadas estão

contempladas na tabela a seguir, em que cada célula corresponde

ao cruzamento de uma linha com uma coluna preenchida com S

(sim), no caso de haver uma afirmação, e com N (não), no caso

de haver uma negação.

Com base nas informações apresentadas, é correto afirmar que

Pedro tem 25 anos de idade.

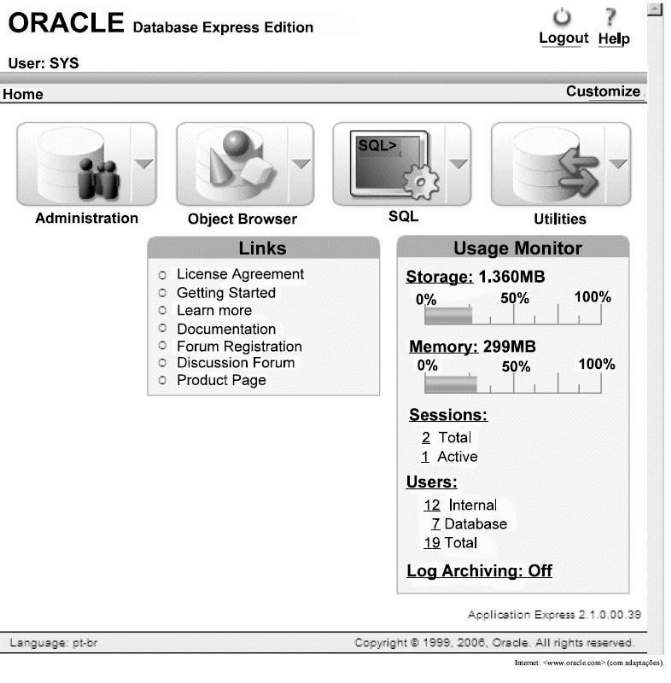

Tablespaces, será apresentada ao usuário uma lista de registros de uma tabela do banco de dados, na qual cada registro está diretamente associado a um arquivo físico do sistema de arquivos local do computador que está executando o SGBD.

Tablespaces, será apresentada ao usuário uma lista de registros de uma tabela do banco de dados, na qual cada registro está diretamente associado a um arquivo físico do sistema de arquivos local do computador que está executando o SGBD.