TCU•

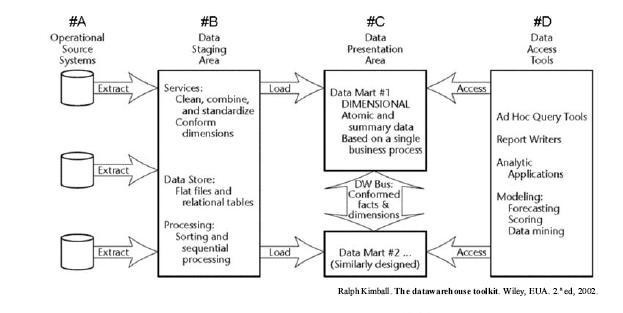

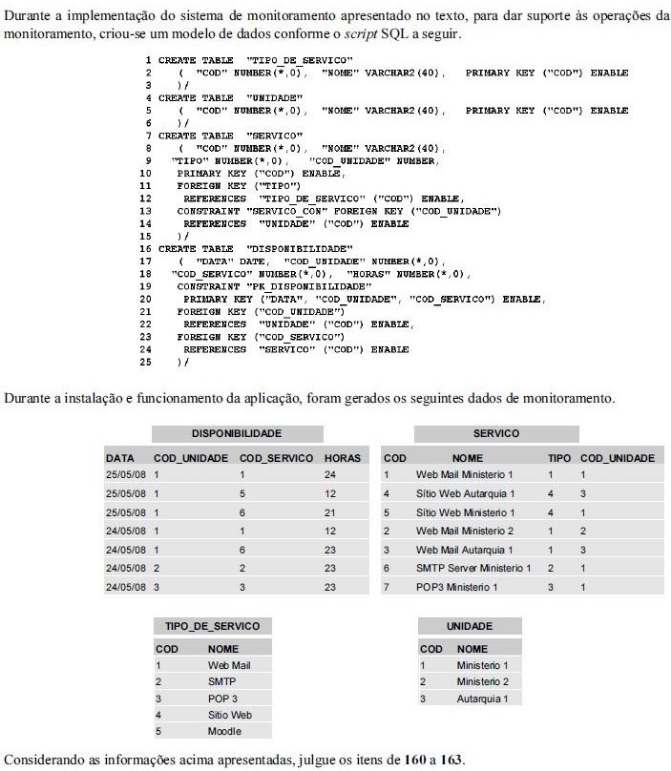

Considerando a figura e as informações acima bem como os conceitos pertinentes ao sistema mencionado, julgue o item a seguir.

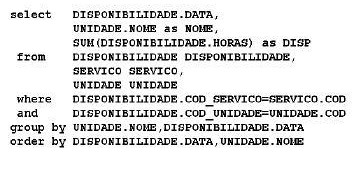

O resultado da consulta abaixo produzirá um conjunto de resultados com quatro tuplas, e o valor 23 estará presente na segunda tupla, terceira coluna.