O tipo de dados float refere-se também aos dados do tipo

Questões de Concursos

Selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Nada por aqui

O tipo de dados float refere-se também aos dados do tipo

Sobre os componentes de uma rede MPLS, é correto afirmar:

Considere:

I. Os algoritmos de busca binária e de busca seqüencial executam processamento repetitivo.

II. Os algoritmos de busca binária e de busca seqüencial utilizam a técnica de recursão.

III. A busca seqüencial executa cada fase da repetição na forma de uma subtarefa da fase anterior.

IV. A busca binária trabalha com uma forma circular de repetição.

Está correto o que consta em

Considere as assertivas abaixo, em relação às redes Frame Relay.

I. Em redes Frame Relay, com topologia onde subinterfaces ponto-a-ponto são utilizadas, não é necessário configurar endereços IP na interface física, pois eles são configuráveis nas subinterfaces.

II. Entre as tecnologias ISDN, Wireless, ATM e Frame Relay, esta última é a mais indicada quando os escritórios de uma empresa precisam estar conectados a uma rede WAN, baseada na comutação de pacotes e cuja matriz seja o ponto focal da topologia.

III. O Frame Relay é um protocolo de redes estatístico, voltado principalmente para o tráfego tipo rajada, exigindo, no entanto, infra-estrutura de linha privada (dedicada) para poder implementar um dos seus melhores recursos, o CIR (Commited Information Rate).

É correto o que consta em

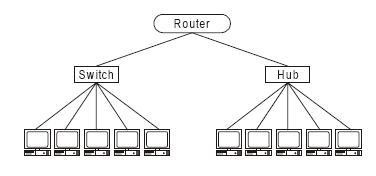

Considere o diagrama abaixo.

Na rede acima, os domínios de broadcast e colisão existentes são, respectivamente,

No que concerne às topologias de redes de computadores, considere:

I. Nas redes locais, esse tipo de ligação é largamente difundido, devido às seguintes vantagens: uma interrupção no cabo que liga a estação ao concentrador central não derruba a rede, mas somente a estação cujo cabo está rompido; permite gerenciamento de rede centralizado; permite a utilização de qualquer meio físico.

II. O fato de cada nó possuir um repetido r regenerador de mensagens permite às redes que utilizam essa topologia obterem uma distância bem maior entre cada nó, fazendo com que a distância máxima seja maior que nas outras topologias.

As assertivas I e II referem-se, respectivamente, às topologias

NÃO é um componente dos sistemas operacionais:

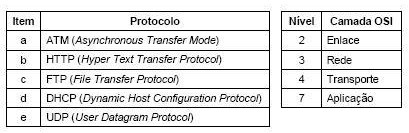

Considere os protocolos de comunicação e as camadas do modelo OSI abaixo.

A associação correspondente dos protocolos de comunicação com os níveis da camada OSI é:

Sobre as maneiras de proteger um computador de vírus, analise:

I. Desabilitar a auto-execução de arquivos anexados às mensagens no programa leitor de e-mails.

II. Executar ou abrir arquivos recebidos por e-mail somente de pessoas conhecidas.

III. Privilegiar o uso de documentos nos formatos RTF, PDF ou PostScript.

Está correto o que consta em

Em relação às técnicas de comutação de pacotes, considere:

I. Os pacotes são individualmente encaminhados entre nós da rede através de ligações de dados tipicamente partilhadas por outros nós.

II. A comutação de pacotes tem como características marcantes a otimização da largura de banda da rede, a minimização da latência e o aumento da robustez da comunicação.

III. A qualidade de transmissão na comutação de pacotes é assegurada pela alocação de uma fração fixa da capacidade do link para o estabelecimento de uma ligação virtual, exclusiva, entre ambos os nós, o que minimiza e até elimina a ocorrência de ruídos na comunicação.

IV. A natureza contínua que caracteriza a comunicação de dados é um fator determinante para o emprego da técnica de comutação de pacotes, em função de sua ineficácia no tráfego de rajadas.

É correto o que consta APENAS em

Os tokens de autenticação que se apresentam nos formatos de contato, sem contato e inteligentes podem ser, respectivamente, exemplificados por

No que diz respeito exclusivamente à segurança das conexões em rede local wireless, pode-se associar o termo

Com relação à MIB (Management Information Base), analise:

I. MIB é um banco de dados que armazena informações relativas a todos os objetos gerenciados, definidos através de seus atributos, das operações a que podem ser submetidos e das notificações que podem ser emitidas.

II. Na definição dos objetos gerenciáveis da MIB é utilizada a linguagem de definição de objetos ASN.1 (Abstract Syntax Notation One), considerando a estrutura e as restrições de cada dispositivo de rede no qual esta será implementada.

III. Não é necessário que o processo gerente conheça toda MIB de sua rede para poder controlar e interagir com todos os dispositivos presentes, uma vez que esse papel já é exercido pelo processo agente, no que concerne aos objetos gerenciáveis.

É correto o que consta APENAS em

O resultado da operação lógica "10101011 XOR 11101100" será:

Sobre o LDAP (Lightweight Directory Access Protocol) é correto afirmar:

NÃO é um método de reconhecimento utilizado nos mecanismos de autenticação biométrica:

A família de instruções de desvio, JUMP ou BRANCH, no repertório de uma máquina, pertence à categoria de instruções