Qual estilo deve substituir o comentário /* AQUI */ no trecho para que apenas o texto DIV 1 apareça com fundo azul?

Cada nivel do modelo CMMI contém várias PA. Essas PA são organizadas em quatro categorias de processo, a saber:

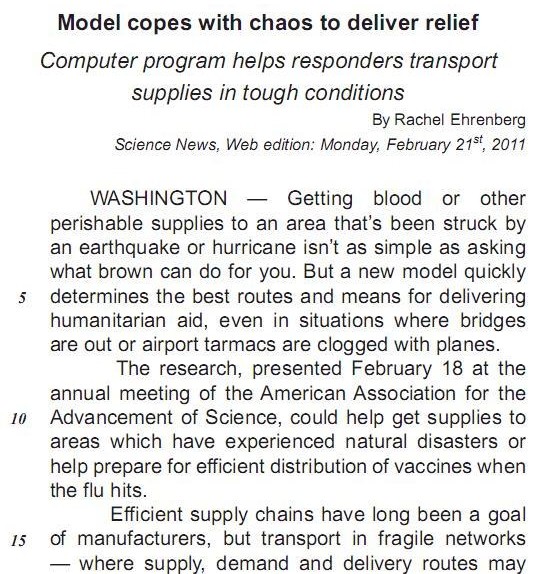

The computer model discussed in the text copes with chaos to deliver relief (title) and analyzes different factors. The only factor NOT taken in consideration in the model is the

Nagurneys comment Its a multicriteria decision-making problem. (lines 25-26) refers to the fact that

A frase em que todas as palavras estão escritas de forma correta, conforme a ortografia da Língua Portuguesa, é:

The expression in boldface introduces the idea of conclusion in

Uma das formas de modelar o aspecto dinâmico de um sistema com a UML 2.0 é através da utilização do diagrama de máquina de estado (state machine diagram). Nesse contexto, considere os dois diagramas de máquinas de estados representados a seguir de acordo com a notação da UML. Considere que os eventos e as atividades homônimas em ambos os diagramas têm o mesmo significado.

Os dois diagramas de máquinas de estados apresentados são equivalentes entre si.

PORQUE

>

Modelar o evento02 com uma transição recursiva (conforme o diagrama da direita) é equivalente a modelar o evento02 com uma atividade interna (conforme o diagrama da esquerda).

Analisando-se as afirmações acima, conclui-se que

O processo do COBIT 4.0 Definir um plano estratégico de TI é exigido para gerenciar e dirigir todos os recursos de TI, alinhados com as estratégias e prioridades de negócio. Dessa forma, busca-se o controle sobre tal processo que satisfaça os requisitos do negócio para a TI de

Os sistemas criptográficos podem ser atacados de diversas formas, uma delas é o ataque conhecido como ataque de texto cifrado escolhido, sendo que o sistema de chave pública RSA é vulnerável a esse tipo de ataque.

PORQUE

A segurança do sistema RSA está baseada na dificuldade de fatorar números primos muito grandes.

Analisando-se as afirmações acima, conclui-se que

Considere o cenário descrito abaixo, para responder

às questões de nos

34 e 35.

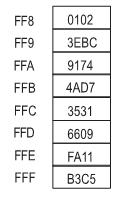

Segue-se o trecho final de uma memória principal, onde

o endereço FFF representa a maior posição endereçável.

Todos os números são apresentados em hexadecimal.

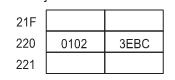

Considere agora um trecho de uma memória cache interligada à memória principal apresentada. Cada linha abriga um bloco de memória com duas células. No exemplo ilustrado a seguir, a linha 220 armazena o bloco que contém as células de endereços FF8 e FF9.

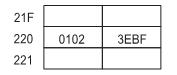

O processador então envia uma solicitação de escrita à memória principal na célula FF9. Após a operação ser completada, a memória cache tem o valor alterado para 3EBF, mas a memória principal mantém armazenado o valor anterior, que é 3EBC.

Considerando-se esse cenário, tem-se que a memória cache implementa a

Os sistemas criptográficos podem ser atacados de diversas formas, uma delas é o ataque conhecido como “ataque de texto cifrado escolhido”, sendo que o sistema de chave pública RSA é vulnerável a esse tipo de ataque.

PORQUE

A segurança do sistema RSA está baseada na dificuldade de fatorar números primos muito grandes. Analisando-se as afirmações acima, conclui-se que

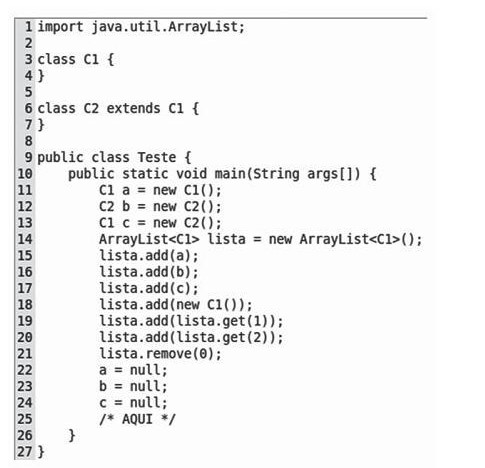

Analisando-se o código acima, na linha 25, qual a quantidade de objetos, que são instâncias de C1, elegível à coleta de lixo?

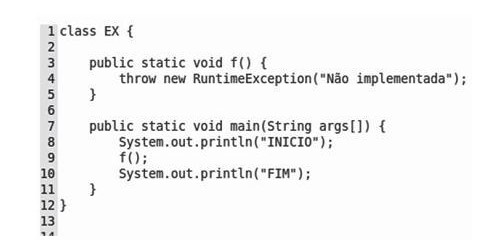

Analisando-se o código acima, escrito na linguagem java, conclui-se, quanto à compilação e à execução, que o programa

Um formulário em HTML precisa ser publicado para que os usuários possam enviar arquivos no formato PDF para serem armazenados em um banco de dados de documentos.

O programador criou em uma página uma com parâmetros

com parâmetros

O procedimento está

A contrapositiva de uma proposição condicional é uma tautologia.

PORQUE

A tabela verdade de uma proposição condicional é idêntica à de sua contrapositiva. Analisando-se as afirmações acima, conclui-se que

A preparação adequada da declaração de escopo com a participação de partes interessadas, tais como clientes e patrocinadores, é crítica para o sucesso de um projeto.

PORQUE

A declaração de escopo fornece um entendimento comum do projeto, o que será realizado, e permite o início do processo de planejamento mais detalhado, além de servir como documento base para avaliação sobre a pertinência ao projeto de solicitações de mudança e/ou trabalho adicional. Analisando-se as afirmações acima, conclui-se que

Em aplicações distribuídas, dois modelos usados são o cliente/servidor (cliente-server, C/S) e o ponto a ponto (peer-to-peer, P2P). Nesse contexto, analise as afirmações abaixo.

I - Assim como no modelo C/S, no modelo P2P, qualquer nó pode iniciar uma conexão com qualquer outro nó.

II - Diferente do modelo C/S, o modelo P2P se caracteriza por apresentar a mesma largura de banda nas conexões entre dois nós quaisquer da rede.

III - Processamento relativo à sincronização e à comunicação entre nós pode sobrecarregar tanto uma rede C/S quanto uma rede P2P.

IV - No modelo P2P, uma rede pode comportar nós chamados superpontos (super-peers), que agem de maneira similar aos nós servidores em uma rede C/S.

São corretas APENAS as afirmativas

Segundo a Norma ISO 27002, convém que os registros (log) de auditoria incluam, quando relevantes, os registros das tentativas de acesso ao sistema aceitas e rejeitadas.

PORQUE

Segundo a Norma ISO 27002, a política de controle de acesso estabelece que convém fornecer aos usuários uma declaração nítida dos requisitos do sistema a serem atendidos pelos provedores de serviço. Analisando-se as afirmações acima, conclui-se que

Uma instituição pública está desenvolvendo sua nova folha de pagamento. A migração do sistema legado é complexa e cheia de potenciais problemas, aparentemente, imprevisíveis. Na reunião de governança do projeto, que envolveu equipe técnica, gerencial, de negócio e fornecedores, estavam todos preocupados em garantir a entrega do sistema. Para tanto, foi discutida a importância de gerenciar, de forma mais transparente, os riscos do projeto. Os gestores entenderam, então, que o modelo Cobit seria utilizado como referência metodológica para estratégia de TI. A respeito da utilização das melhores práticas do Cobit neste caso, considere as afirmativas abaixo.

I - Como o sistema da nova folha de pagamento já está na fase de implantação, a governança necessária não precisará envolver a alta direção, somente a equipe de suporte, conforme os domínios Adquirir e Implementar (AI), e Entregar e Suportar (DS).

II - A instituição deverá criar um plano estratégico que defi na, em cooperação com as partes interessadas relevantes, como a TI contribuirá com os objetivos estratégicos da organização e quais os custos e riscos relacionados, conforme domínio Planejar e Organizar (PO).

III - A instituição deverá focar no processo “Avaliar e gerenciar riscos de TI”, que é um processo vinculado ao domínio Monitorar e Avaliar (ME), de forma que as Iniciativas de governança de TI incluam a adoção de metodologias de controles e boas práticas que ajudem a monitorar erros.

Está correto APENAS o que se afi rma em

Uma empresa de desenvolvimento de software, após passar por uma avaliação segundo o modelo CMMI v1.3, foi certificada no nível 2 de maturidade, na representação em estágios. Ao explicar a um cliente as vantagens de estar classificada no nível 2, um vendedor afirmou que a empresa é capaz de

I - desenvolver e manter uma capacidade de medida usada para apoiar as necessidades de informação da gerência;

II - estabelecer e gerenciar um projeto e o envolvimento das partes interessadas de acordo com um processo integrado e defi nido, que é adaptado ao conjunto de processos padronizados da organização;

III - gerenciar requisitos do produto e dos componentes do produto e assegurar o alinhamento entre esses requisitos e os planos de projeto e produtos de trabalho.

Considerando-se o nível de maturidade atingido pela empresa, qual(is) dos itens acima o nível certificado comprova?