A respeito de segurança da informação e continuidade do negócio, julgue os itens seguintes.

O RPO (recovery point objective) é o ponto no tempo em que o reinício das operações após um desastre é desejável, considerando-se os custos da recuperação em face dos custos da interrupção.

Questões de Concursos

selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Considerando que, no desenvolvimento de um novo sistema para a

empresa, um analista seja encarregado de avaliar e monitorar a

utilização de normas e padrões de segurança da informação, julgue

os itens subsequentes.

Caso sejam utilizadas, no novo sistema, assinaturas digitais para a autenticação das correspondências entre os usuários, as mensagens podem ser criptografadas duas vezes: uma com a utilização da chave privada do remetente e, em seguida, com a utilização da chave pública do receptor.

precise passar informações confidenciais para o seu chefe, Júlio.

Para maior segurança, os dados são transmitidos criptografados pela

rede da empresa. Rogério, outro funcionário da empresa, está

tentando indevidamente interceptar as informações trocadas entre

Haroldo e Júlio. Com base nessa situação hipotética, julgue os itens

de 87 a 90, acerca de configurações e do emprego dos sistemas de

criptografia.

Considere que Haroldo e Júlio se comuniquem utilizando um sistema de criptografia de chave pública, sem assinatura digital. Nesse caso, se Rogério, passando-se por Haroldo, enviar uma mensagem criptografada para Júlio, este pode não ter como saber que a mensagem não foi enviada por Haroldo.

De acordo com as normas NBR/ISO/IEC 15999 e 27005, julgue os

próximos itens.

Uma ameaça pode causar impacto em vários ativos ou apenas em parte de um deles, podendo ter efeitos imediatos (operacionais) ou futuros (negócios).

FCC•

A norma ABNT NBR ISO/IEC 27001:2006 cobre organizações do tipo

Julgue os seguintes itens, relativos à segurança em redes de computadores.

O uso de criptografia SSL (Secure Socket Layer) como item de segurança nas transmissões de dados via Internet dificulta o monitoramento realizado por sistemas de detecção de intrusos (IDS) de redes. Uma solução para esse problema é o uso de proxies reversos, que permite retirar o processo de criptografia do servidor web e, consequentemente, possibilita ao IDS o monitoramento do tráfego.

Acerca da gestão de segurança da informação, julgue os itens a

seguir com base nas Normas NBR ISO/IEC 27001 e 27002.

Estão entre os objetivos da segurança da informação a garantia da continuidade do negócio, a minimização dos riscos para o negócio e a maximização do retorno sobre os investimentos.

STF•

No que se refere a cópia de segurança de arquivos e

procedimentos de backup, julgue os itens subseqüentes.

O procedimento de restore garante a eliminação de vírus e de arquivos temporários, o que proporciona economia do espaço em disco.

Para que os procedimentos de backup e restore sejam efetivos na manutenção da disponibilidade dos serviços de processamento de dados das organizações, algumas diretrizes básicas devem ser seguidas, EXCETO a de

A respeito de segurança da informação, julgue o seguinte item.

Vulnerabilidade é a causa potencial de um incidente indesejado que pode resultar em dano para um sistema ou organização.

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

Exploits zero-day atacam brechas que ainda são desconhecidas pelos fabricantes de software e pelos fornecedores de antivírus; não existem nem assinaturas de antivírus para detectar tal exploit nem atualizações disponíveis para reparar as brechas.

Infectam arquivos de programas Word, Excel, Power Point e Access, também aparecendo em outros arquivos. São os vírus

Julgue os próximos itens no que se refere a rootkits em user-level e kernel-level.

Um rootkit em user-level sem grandes privilégios deve utilizar APIs para tentar fazer uso de recursos do sistema operacional. Uma das formas de implementar essa operação em ambientes Windows é por meio da DLL de sistema

Com relação aos princípios gerais de controle de acesso, julgue os itens subsecutivos.

O controle de acesso RBAC (role-based access control) indica, com base em uma engenharia de papéis, o método de acesso, de modo que o nível de acesso de um colaborador, por exemplo, possa ser determinado a partir do tipo de atividade que este exerce.

Acerca de gestão, risco e conformidade, julgue os itens a seguir.

O ciclo de vida da informação, inclui as etapas de manuseio, de armazenamento, de transporte e de uso, mas não a de descarte, uma vez que esta, mesmo no caso de ser descarte inadequado, não é fonte de vulnerabilidade.

TCU•

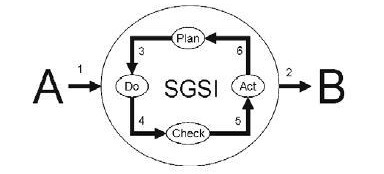

A respeito do diagrama acima, que apresenta um modelo

conceitual sistêmico da norma ABNT NBR ISO/IEC 27001,

julgue os itens 169 e 170.

Entre os documentos e registros cujo controle é demandado pela norma ABNT NBR ISO/IEC 27001, destacam-se como documentos a declaração da política de segurança, o relatório de análise/avaliação de risco e a declaração de aplicabilidade; além disso, destacam-se como registros os livros de visitantes, os relatórios de auditoria, as ocorrências de incidentes de segurança e outros registros, inclusive de não conformidade.

Na segurança da informação, o que se caracteriza como incidente de segurança da informação?

A respeito de segurança da informação, julgue os itens subsequentes.

É possível controlar redes grandes utilizando-se a segmentação dessas redes em diferentes domínios de redes lógicas.