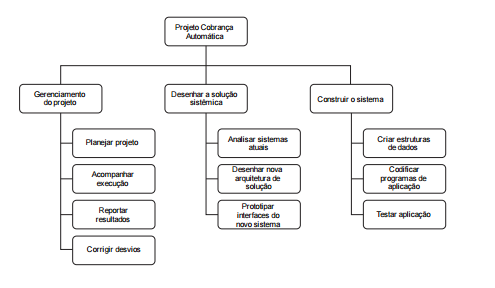

Considere o diagrama abaixo.

De acordo com as práticas de gerenciamento de projetos do PMBoK 5a

edição, este diagrama se refere a

Selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Nada por aqui

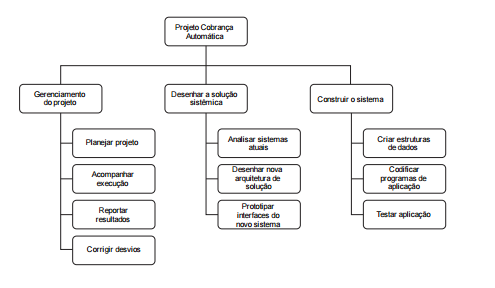

Considere o diagrama abaixo.

De acordo com as práticas de gerenciamento de projetos do PMBoK 5a

edição, este diagrama se refere a

A crescente evolução da computação tem sido impulsionada pelo

melhoramento do hardware e pelo surgimento dos sistemas

operacionais. No que concerne a sistema operacional, julgue os

itens de 51 a 60.

Caso alguém tenha a responsabilidade de maximizar a utilização dos recursos computacionais de um grande sistema multiusuário e esteja recebendo reclamações de muitos usuários sobre o tempo de resposta às suas requisições interativas curtas, um dos motivos para isso poderá ser atribuído ao fato de estar sendo adotado o algoritmo de escalonamento de processos round-robin (alternância circular) com um quantum muito longo.

Acerca de computação em nuvem, julgue os itens subsequentes.

Com o ambiente de computação em nuvem Azure, da Microsoft, é possível a criação de máquinas virtuais com sistemas operacionais distintos, desde o Windows Server até máquinas com distribuição Linux, como, por exemplo, CentOS, Suse e Ubuntu.

Com relação ao sistema operacional Windows XP Professional, amplamente utilizado em determinados segmentos da área de tecnologia da informação, julgue os itens que se seguem.

Apesar de o kernel do Windows XP Professional ser uma evolução das versões anteriores do Windows, o funcionamento básico desse kernel ainda é nativo do DOS com arquitetura de 64 bits.

Julgue os próximos itens, relativos à distribuição de atualizações de software e aos pacotes de instalação e serviço WINS.

O serviço de resolução de nomes WINS permite que o registro de nome NetBios seja feito pelo cliente de forma dinâmica, na inicialização.

Um Sistema Operacional - SO com suporte à multiprogramação é responsável por atividades como:

I. Criar e apagar arquivos; criar e apagar diretórios para organizar arquivos; mapear arquivos para a memória secundária.

II. Controlar que partes da memória estão em uso; decidir que processos e dados devem ser transferidos para dentro e fora da memória; alocar e desalocar espaço na memória.

III. Gerenciar o espaço livre em disco; fazer a alocação de espaço de armazenamento; fazer o escalonamento de alocação do disco.

Considerando que as atividades são realizadas pelos gerenciadores do SO, é correto afirmar que

No sistema operacional Windows XP, existem algumas ferramentas de administração que são úteis em algumas tarefas de manutenção ou recuperação do sistema. Uma dessas ferramentas chama-se "Assistente para Recuperação do Sistema". Assinale a alternativa que descreve a função dessa ferramenta.

Em relação ao gerenciamento de memória, considere

I. No contexto da organização hierárquica de memórias e da monoprogramação sem troca ou paginação, o sistema operacional pode estar na parte inferior da memória RAM ou parte em ROM, ou ainda, os drivers de dispositivos podem estar na parte superior da memória ROM e o restante do sistema em RAM, na parte inferior.

II. Em sistemas de compartilhamento de tempo ou computadores gráficos, às vezes, não há memória principal suficiente para armazenar todos os processos ativos. Nesse caso, uma das alternativas é a memória virtual que permite que os programas executem mesmo estando apenas parcialmente na memória principal.

III. Quando a memória é atribuída dinamicamente, o sistema operacional pode gerenciá-la por meio de mapas de bits ou de listas encadeadas.

É correto o que se afirma em

O sistema de arquivos EXT2 (Extended File System 2) do Linux oferece controle de acesso aos seus arquivos e pastas. Depois de ter criado o arquivo chamado agenda.txt, um usuário deseja modificar os atributos de permissões de acesso ao arquivo.

Para o usuário permitir acesso de leitura e escrita para si próprio e para seu grupo nesse arquivo, e impedir que outros usuários possam ler ou escrever nesse arquivo, ele deve executar os seguintes comandos:

O utilitário de configuração do sistema é uma forma de gerenciar os programas iniciados com o Windows XP, que pode ser executado, digitando-se o comando, por meio do menu Iniciar > Executar o comando

Com relação aos sistemas operacionais Linux e Windows, julgue os

itens a seguir.

O comando ls /etc/*tjac* > acre.txt insere no arquivo acre.txt o resultado do comando ls.

Para os recursos e características dos scripts shell no UNIX, é INCORRETO afirmar que

Considere que o método a seguir faz parte de uma classe Java de uma aplicação web.

public int conectar() throws ClassNotFoundException, SQLException{

Class.forName("com.mysql.jdbc.Driver");

Connection conn = DriverManager.getConnection ("jdbc:mysql://localhost:3306/banco", "usuario", "senha"); return 1; }

A cláusula throws

Filesystem Hierarchy Standard (FHS) é a padronização da organização do sistema de arquivos do sistemas Linux à qual aderem as principais distribuições. De acordo com a FHS, arquivos executáveis que precisam estar disponíveis em single user mode, arquivos cujo conteúdo varia ao longo da operação do sistema e arquivos de configuração do sistema devem localizar-se, respectivamente, em

Um Gerente de TI está estudando os serviços que sua área opera atualmente na empresa onde trabalha. Segundo a ITIL v3, essa atividade trabalha sobre

Uma grande empresa julgou necessário estabelecer que o tamanho mínimo da senha de logon seja de 9 caracteres, no domínio da rede Windows 2003. Que solução de menor custo administrativo é apropriada para essa situação?

Julgue os itens a seguir, relativos ao Microsoft Application Virtualization.

Os dois tipos de componentes do Application Virtualization Client são application virtualization desktop client, que é projetado para instalação em computadores desktop, e application virtualization client for remote desktop services, que podem ser instalados em servidores host de sessão de área de trabalho remota.