Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

Em um mundo digital, exploits zero-day são amplamente encontrados, sendo desnecessário conhecimento técnico elaborado para os hackers descobrirem novas brechas, porque a maioria dos usuários não atualiza seus equipamentos com frequência.

STJ•

Com respeito a vulnerabilidades e ataques a sistemas

computacionais, julgue os itens que se seguem.

A técnica denominada SQL injection tem por objetivo o acesso a bancos de dados por meio de aplicações web. Ataques embasados nessa técnica podem ser evitados por checagem de dados de entrada no backend e frontend da aplicação.

Julgue o próximo item, a respeito de gerência de riscos.

Risco é o efeito da incerteza nos objetivos, sendo normalmente expresso em termos de fontes de risco, eventos potenciais, suas consequências e suas probabilidades.

Julgue o próximo item, a respeito de gerência de riscos.

Para gerenciar riscos, devem-se considerar os contextos externo e interno da organização, salvo o comportamento humano.

MPU•

itens.

Estimar a probabilidade de uma ameaça se concretizar dentro do ambiente computacional e identificar os impactos que um evento de segurança pode acarretar são atividades resultantes da análise/avaliação de riscos.

MPU•

Define-se vulnerabilidade em um ambiente computacional como a causa potencial de ocorrer um incidente indesejado, a qual pode resultar, ou não, em prejuízos para uma organização e seus ativos.

O guia de testes do OWASP enumera verificações para cerca de setenta vulnerabilidades, agrupadas em classes, como a de gerenciamento de sessões, que trata de erros na implementação das regras de negócio.

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

As melhores práticas estabelecem que, para combater a disseminação de zero days, as organizações podem publicar um processo de vulnerabilidades, mantendo relatórios de segurança e triagem dos problemas reportados internamente.

A respeito de planejamento, identificação e análise de riscos, julgue

os itens subsecutivos.

Riscos residuais referem-se aos riscos para os quais ainda não foram estabelecidos controles dentro do tratamento de riscos.

A existência de vulnerabilidade, ainda que não se verifique ameaça a ela relacionada, requer, necessariamente, a implementação de controle apropriado.

A respeito de ferramentas e métodos relacionados à segurança da

informação, julgue os itens seguintes.

Uma ferramenta largamente empregada na Internet para

análise de vulnerabilidades em sistemas operacionais é o

NESSUS, que permite realizar diagnóstico de vários tipos de

dispositivos instalados em redes que utilizam o protocolo

TCP/IP.

Antes de iniciar o teste de invasão, deve-se ter um contrato assinado entre as partes envolvidas, para definir o escopo da atividade, os tipos de testes a serem realizados e a autorização para sua execução.

Texto 4A04-III

Determinado tribunal atende atualmente 325 estruturas judiciárias, entre as quais, 112 comarcas, promovendo acesso aos sistemas judiciários e salvaguarda dos processos digitais. Em razão da importância regional do tribunal, foi implantada uma gestão de risco institucional, com o objetivo de identificação, mensuração e tratamento do risco, com intuito de atender a população de forma ininterrupta. Alinhado com o processo de risco, foi disparado o processo de continuidade de negócio, tendo ficado a cargo do gestor da área de tecnologia da informação e comunicações (TIC) o plano de recuperação de negócio. O datacenter do tribunal conta com sala cofre, nobreaks, geradores, equipamentos de refrigeração e sistema de supressão de incêndio de alta disponibilidade. Estima-se em torno 15 dias a recuperação do ambiente a partir do zero, o que significa reconfigurar todos os servidores e posteriormente recuperar os becapes. A restauração dos serviços críticos para um ambiente secundário, no qual já estejam configurados os servidores, mas necessitam de sincronização dos dados, leva em torno de dois dias. O tempo total de recuperação de negócio dos serviços críticos de TIC do tribunal não pode exceder três dias. Outro ponto de interesse é o cenário de restrição econômica do país, refletido no tribunal.

TCU•

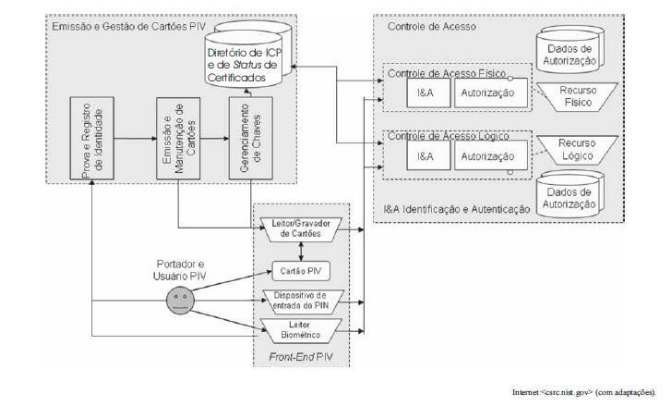

Quanto a conceitos de controle de acesso e segurança de ambientes físicos e lógicos e às informações contidas na figura acima, que

apresenta um modelo arquitetural da plataforma de verificação de identidade pessoal PIV, proposta pelo órgão de padronização norteamericano

NIST, julgue os itens a seguir.

Não há como determinar se o modelo dessa figura emprega controle de acesso discricionário ou mandatório ou ambos.

Julgue o seguinte item, a respeito de testes de invasão (pentest) em aplicações web, banco de dados, sistemas operacionais e dispositivos de redes.

A ferramenta básica de pentest, conhecida como varredor de portas e serviços, tem por objetivo encontrar, de maneira automatizada, o maior número possível de vulnerabilidades em um ativo, enviando requisições e analisando as respostas obtidas, em busca de evidências de que determinada vulnerabilidade esteja presente.

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

Exploits zero-day atacam brechas que ainda são desconhecidas pelos fabricantes de software e pelos fornecedores de antivírus; não existem nem assinaturas de antivírus para detectar tal exploit nem atualizações disponíveis para reparar as brechas.

BDMG•

No framework NIST, a categoria proteger envolve os aspectos de gestão de ativos e de avaliação de riscos.

Suas atualizações recentes

Nenhuma notificação.