Sobre a declaração e uso de classes, métodos e atributos no Java, é correto afirmar que:

In the sentence "These include the growth rate of consumption, and estimates of how much of the remaining resources can be economically recovered." (lines 47-49), "these" refers to:

Os riscos de Auditoria Interna dizem respeito, diretamente, à atuação do auditor e, principalmente, à grande probabilidade de ele emitir opinião sobre a adequabilidade de procedimentos e demonstrações contábeis sem se aperceber dos possíveis erros contidos. Tais erros estão relacionados à possibilidade de que objetivos não sejam alcançados. Consequentemente, o auditor deve estar sempre atento aos riscos e, mais especificamente, à avaliação da fase mais adequada para fazer essa análise.

No que se refere à melhor fase para analisar os riscos de Auditoria, considere as afirmativas a seguir.

I - A fase de elaboração dos programas e papéis de trabalho constitui momento ideal para a análise de riscos.

II - A fase de execução da análise e avaliação dos controles internos é propícia para a análise de riscos de Auditoria.

III - A fase de planejamento dos trabalhos de Auditoria é adequada para a análise de riscos.

É correto o que se afirmaem

A Resolução Conama nº 430, de 13/05/2011, dispõe sobre as condições e padrões de lançamento de efluentes. Segundo essa resolução,

Utilize as informacoes abaixo para

responder às questoes de 29 a 31.

Seja o seguinte modelo lógico (relacional) para um dado

SGBD onde os atributos sublinhados indicam as chaves

primárias de cada uma das respectivas tabelas:

Profissão (código-profissão, descrição-profissão)

Pessoa (cpf, identidade, nome-pessoa, código-sexo, código-profissão)

Dependente (cpf, ordem-dependente, nome-dependente, código-sexo)

Sexo (código-sexo, descrição-sexo)

Suponha que o modelo foi alterado da seguinte forma:

- Alteração da tabela Pessoa, que passa a ter os atributos (cpf, identidade, nome-pessoa, código-sexo)

- Inclusão da tabela Pessoa_Profissão com os atributos (cpf, código-profissão)

O processo do COBIT 4.0 Definir um plano estratégico de TI é exigido para gerenciar e dirigir todos os recursos de TI, alinhados com as estratégias e prioridades de negócio. Dessa forma, busca-se o controle sobre tal processo que satisfaça os requisitos do negócio para a TI de

Os vetores não nulos u e v são tais que (u + v ) e (u - v ) são perpendiculares. Se |u | e |v | são os módulos de u e de v, respectivamente, então,

Uma das áreas que devem ser estudadas com profundidade pela Auditoria Externa é a financeira. Nessa área, um dos problemas que podem ser detectados com o estudo aprofundado é referente

Um projeto de investimento implica um desembolso inicial de R$ 1.000,00 seguido de dois recebimentos anuais, iguais e consecutivos, de R$ 600,00 cada um, o primeiro ocorrendo um ano após o desembolso inicial.

Se a taxa de desconto usada na avaliação do projeto for de 6% a.a., a duration do mesmo, expressa em anos, será

O valor das contas a pagar de uma certa empresa, no dia 30/06/2005, se for corretamente contabilizado, deve constar no seu balanço patrimonial, do dia 30/06/2005, como parte do

Os sistemas criptográficos podem ser atacados de diversas formas, uma delas é o ataque conhecido como ataque de texto cifrado escolhido, sendo que o sistema de chave pública RSA é vulnerável a esse tipo de ataque.

PORQUE

A segurança do sistema RSA está baseada na dificuldade de fatorar números primos muito grandes.

Analisando-se as afirmações acima, conclui-se que

Sobre a declaração e uso de classes, métodos e atributos no Java, é correto afirmar que:

A ergonomia é uma ciência que tem como objetivo principal a humanização do trabalho. Dentre seus outros objetivos NÃO se encontra a redução

A escala de um termômetro de um equipamento mede a faixa de -40 a 176°F. Para converter os valores deste termômetro para °C, precisa-se construir uma escala alternativa, abrangendo a mesma faixa de medição. Os valores inicial e final desta escala são, respectivamente, iguais a:

A lei de Beer relaciona a absorvância de uma substância com a sua concentração, o que permite o uso da fotometria de absorção em análise quantitativa. A lei de Beer

Os resultados de medição de Hg em quatro alíquotas de uma amostra de solo coletada numa região específica de um garimpo foram: 44,0; 54,0; 52,0; 50,0 e 48,0 mg/kg, com desvio padrão do conjunto igual a 3,8 mg/kg.

Considerando a distribuição t-student (cujo valor de parâmetro t é igual a 2,8 para graus de liberdade igual a 4 e 95% de limite de confiança) a concentração de Hg, em mg/kg, está compreendida entre

A INTERNET NÃO É RINGUE

Você já discutiu relação por e-mail? Não discuta.

O correio eletrônico é uma arma de destruição de massa

(cerebral) em caso de conflito. Quer discutir? Quer

quebrar o pau, dizer tudo o que sente, mandar ver, detonar a

5 outra parte? Faça isso a sós, em ambiente fechado. [...]

Brigar por e-mail é muito perigoso. Existe pelo

menos um par de boas razões para isso. A primeira é que

você não está na frente da pessoa. Ela não é "humana" a

distância, ela é a soma de todos os defeitos. A segunda

10 razão é que você mesmo também perde a dimensão de

sua própria humanidade. Pelo e-mail as emoções ficam

no freezer ea cabeça, no microondas. Ao vivo, um olhar

ou um sorriso fazem toda a diferença. No e-mail todo

mundo localiza "risos", mas ninguém descreve "choro".

15 Eu sei disso, porque cometi esse erro. Várias

vezes. Nunca mais cometerei, espero. [...] Um tiroteio

de mensagens escritas tende à catástrofe. Quando você

fala na cara, as palavras ficam no ar e na memória e uma

hora acabam sumindo de ambos. "Eu não me lembro de ter

20 dito isso" é um bom argumento para esfriar as tensões.

Palavras escritas ficam. Podem ser relidas muitas vezes.

Ao vivo, você agüenta berros [...]. Responde no

mesmo tom rasteiro. E segue em frente. Por e-mail, cada

frase ofensivatende a ser encarada como um desafio para

25 que a outra parte escolha a arma mais poderosa destinada

ao ponto mais fraco do "adversário". Essa resposta letal

gera uma contra-resposta capaz de abalar os alicerces

do edifício, o que exigirá uma contra-contra-resposta

surpreendente e devastadora. Assim funciona o ser

30 humano, seja com mensagens, seja com bombas nucleares.

Ao vivo, um pode sentir a fraqueza do outro e eventualmente

ter o nobre gesto de poupar aquelas trilhas

de sofrimento e rancor. Ao vivo, o coração comanda. Por

e-mail é o cérebro que dá as cartas. [...]

35 E tem o fator fermentação. Você recebe um e-mail

hostil. Passa horas intermináveis imaginando qual seráa

terrível, destrutiva resposta que vai dar. Seu cérebro ferve

com os verbos contundentes e adjetivos cruéis que serão

usados no reply. Aí você escreve, e reescreve, e reescreve

40 de novo, e a cada nova versão seu texto está mais

colérico, e horas se passam de refinamento bélico do

texto até que você decida apertar o botão do Juízo Final,

no caso o Enviar. Começam então as dolorosas horas de

espera pela resposta à sua artilharia pesada. É uma

45 angústia saber que você agora é o alvo, imaginar que

armas serão usadas. E dependendo do estado de deterioração

das relações, você poderá enlouquecer a ponto

de imaginar a resposta que vai dar à mensagem que

ainda nem chegou.

50 Épor isso que eu aconselho, especialmente aos

mais jovens: se for para mandar mensagens de amizade,

se é para elogiar, se é para declarar amor, use e abuse

dos meios digitais. E-mail, messenger, chat, scraps, o

que aparecer. Mas se for para brigar, brigue pessoalmente.

55 A não ser, claro, que você queira que o rompimento seja

definitivo. Aí é só abrir uma nova mensagem e deixar o

veneno seguir o cursor.

MARQUE?I, Dagomir, Revista Info Exame, jan. 2006. (adaptado)

Quando se substitui a expressão "pelo menos um par de boas razões (l. 6-7)" por pelo menos duas boas razões, a concordância, conforme a norma culta, será:

São feitas a seguir três afirmativas sobre compartilhamentos criados em um servidor com Microsoft Windows NT 4.0 Server, considerando instalação padrão em português.

I - Um usuário de um outro computador da rede, rodando Windows e conectado ao domínio, pode constatar a existência de compartilhamentos no servidor, visualizandos-os no ambiente de rede, mesmo que não tenha permissões de acesso para o seu conteúdo, acesso este que lhe será negado se tentar visualizar o conteúdo do compartilhamento.

II - É possível definir compartilhamentos ocultos, que não aparecem no ambiente de rede dos outros computadores da rede, terminando o nome do compartilhamento por um sinal $, como em privativo$.

III - É possível definir, no momento da criação de um compartilhamento, uma data e hora para sua expiração, de forma que o compartilhamento seja automaticamente desativado pelo servidor quando a data/hora do sistema for igual ou posterior à data/hora da expiração.

Está(ão) correta(s) a(s) afirmativa(s):

Considere o cenário descrito abaixo, para responder

às questões de nos

34 e 35.

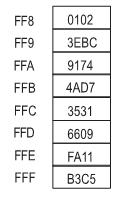

Segue-se o trecho final de uma memória principal, onde

o endereço FFF representa a maior posição endereçável.

Todos os números são apresentados em hexadecimal.

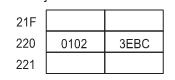

Considere agora um trecho de uma memória cache interligada à memória principal apresentada. Cada linha abriga um bloco de memória com duas células. No exemplo ilustrado a seguir, a linha 220 armazena o bloco que contém as células de endereços FF8 e FF9.

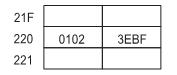

O processador então envia uma solicitação de escrita à memória principal na célula FF9. Após a operação ser completada, a memória cache tem o valor alterado para 3EBF, mas a memória principal mantém armazenado o valor anterior, que é 3EBC.

Considerando-se esse cenário, tem-se que a memória cache implementa a

Entre os itens abaixo, assinale aquele que, segundo Hélio Azeredo (O Edifício e seu Acabamento), se destina a manter a folha de uma janela de abrir do tipo veneziana, por exemplo, travada na posição aberta.