O processo de traceroute consiste em obter o caminho que um pacote atravessa por uma rede de computadores até chegar ao destinatário. O traceroute também ajuda a de- tectar onde ocorrem os congestionamentos na rede, já que é dado, no relatório, a(o)

Com o objetivo de minimizar os problemas enfrentados e melhorar o processo de engenharia de requisitos, um engenheiro de requisitos decidiu elencar uma série de medidas que poderá empregar em seus futuros projetos, tais como:

I - aplicar a técnica de IFQ (Implantação da Função de Qualidade) que permite coletar os requisitos excitantes, os quais refletem características que vão além das expectativas do cliente e mostram ser muito satisfatórios quando presentes;

II - utilizar tabelas de rastreamento que relacionam os requisitos identificados a um ou mais aspectos do sistema;

III - utilizar casos de uso para fazer uma coleta iterativa de requisitos, uma vez que o processo de levantamento de requisitos é uma atividade evolutiva.

Está(ão) correta(s) a(s) medida(s)

O XP (Extreme Programming) usa uma abordagem orientada a objetos como seu paradigma de desenvolvimento predileto. Nessa perspectiva, analise as afirmativas abaixo.

I - A atividade de Codificação começa com a criação de um conjunto de histórias que descreve as características e as funcionalidades requeridas para o software a ser construído.

II - O XP encoraja o uso de cartões CRC (Class- Responsibility-Colaborator) como um mecanismo efetivo para raciocinar sobre o software no contexto orientado a objetos.

III - O XP emprega a técnica de refectoring na codificação, mas desaconselha a utilização da programação por pares.

IV - A criação de testes unitários antes da codificação começar é uma prática do XP.

V - Se um difícil problema de projeto é encontrado como parte do projeto de uma história, o XP recomenda a criação imediata de um protótipo operacional daquela parte do projeto.

Estão corretas APENAS as afirmativas

As VPNs (Vitual Private Network) utilizam a infraestrutura distribuída e aberta da Internet. Sobre as VPNs é INCORRETO afirmar que:

A arquitetura Diffserv é capaz de prover QoS em redes IP. Com relação a esta arquitetura, considere as afirmativas abaixo.

I - O campo Differentiated Services (DS) no pacote Ipv6 é marcado com um padrão binário específico chamado DSCP (DS Codepoint) e é utilizado para indicar como os roteadores devem tratar o pacote em termos de QoS.

II - O tratamento de QoS dado a cada pacote, em cada roteador da rede, é denominado Per Hop Behavior (PHB), e cada roteador de um domínio Diffserv tem sua tabela própria para a determinação do PHB em função do DSCP do pacote.

III - O conjunto de fluxos de tráfegos pertencentes à mesma classe de serviço é denominado, na nomenclatura Diffserv sobre MPLS, Behavior Aggregates (BA).

Está(ão) correta(s) a(s) afirmativa(s)

Qual das características abaixo é de uma rede Token Ring?

Os processos de desenvolvimento de software utilizam, muitas vezes, procedimentos estatísticos para, por exemplo, apoiar a tomada de decisão. Dentro desse contexto, o Diagrama de Pareto é baseado na clássica regra de que

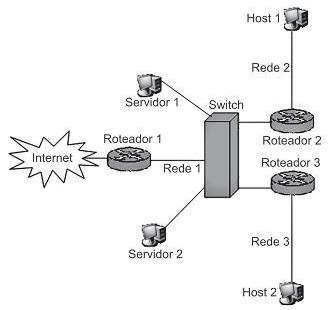

O administrador da rede representada na figura recebeu o endereço IP 199.120.100.0 para utilizá-lo em 24 endereços da Rede 1, em 61 endereços da Rede 2 e, em 30 endereços da Rede 3. Uma configuração válida para o host 1, na rede 2, quanto ao seu endereço IP, máscara de sub-rede e gateway default, respectivamente, é

Se uma consulta PL/SQL no Oracle retornar mais do que uma tupla, então, para receber o retorno da consulta, será necessário usar um

Um servidor possui quatro discos rígidos, cada um com 150 GB de capacidade, organizados segundo um arranjo RAID 0+1. A quantidade de espaço em disco disponível, em GB, para o sistema operacional é de

Os clusters de alta disponibilidade são montados de forma a garantir que seus sistemas permaneçam ativos por um longo período de tempo e em plena condição de uso. Para um cluster de alta disponibilidade que está sendo monitorado por um analista, foi verificado que o MTBF (Mean Time Between Failures) possui o valor de 980 horas e que o MTTR (Mean Time To Repair) possui o valor de 40 horas. A disponibilidade (%) desse cluster é de, aproximadamente,

Que daemon do SUSE é utilizado para distribuir endereços IP dinamicamente a clientes de rede?

Considere uma tabela em um banco de dados relacional. A tabela apresenta três atributos do tipo texto, sendo CPF o campo chave.

Cliente(CPF, Nome, Endereco)

Considerando-se que homônimos são pessoas que pos- suem o mesmo nome, mas CPF diferentes, a expressão SQL que resulta na lista dos Clientes que têm homônimos, juntamente com o número de homônimos, é:

Os processos de desenvolvimento de software utilizam, muitas vezes, procedimentos estatísticos para, por exemplo, apoiar a tomada de decisão. Dentro desse contexto, o Diagrama de Pareto é baseado na clássica regra de que

Sobre o protocolo TCP/IP, são feitas as afirmativas a seguir.

I - O protocolo RARP (Reverse Address Resolution Protocol ) pode ser utilizado por um computador sem disco rígido para obter seu endereço de IP de um servidor RARP.

II - Se um roteador se torna muito congestionado para armazenar em buffer quaisquer outros datagramas, as mensagens de ICMP (Internet Control Messaging Protocol) podem ser utilizadas para diminuir o fluxo de datagramas desse roteador.

III - O procedimento adotado pelo TCP/IP para detectar a perda de um pacote é o recebimento de uma mensagem de um roteador de rede informando que um pacote foi descartado.

Está(ão) correta(s) a(s) afirmativa(s)

Estereótipos podem ser utilizados para categorizar classes durante a fase de análise em um projeto de desenvolvimento de sistemas orientados a objetos e utilizando-se a notação UML (Unified Modeling Language). No RUP (Rational Unified Process), por exemplo, podem-se confeccionar modelos utilizando-se os seguintes estereótipos:

I - limite (boundary);

II - entidade (entity);

III - controle (control).

Na UML, essas classes podem ser representadas de forma visual, respectivamente, pelos símbolos

Durante uma reunião de projeto, um analista levantou novos requisitos para um sistema de vendas pela Web, que estava em produção, apresentados a seguir.

. As senhas dos usuários do site devem ser armazenadas criptografadas no banco de dados e, caso haja esquecimento da senha, o usuário deve solicitar o envio da mesma, descriptografada, para o seu e-mail, após confirmar informações pessoais.

. O servidor IIS (versão 6.0), no qual a aplicação está instalada, está ficando sem memória em função do grande número de acessos a um determinado aplicativo, afetando outros aplicativos.

.Os catálogos de produtos são feitos por uma empresa de design que envia, por e-mail, para o administrador do sistema, arquivos contendo fotos e descrições dos produtos que estão à venda no site, mas o nível de segurança desse processo deve ser aumentado por meio da utilização de um mecanismo que permita garantir que os arquivos recebidos pelo administrador sejam mesmo criados pela empresa de design. O analista propôs as iniciativas a seguir, atendendo a mesma ordem dos requisitos.

I - Utilizar uma função HASH para criptografar as senhas antes de salvá-las no banco de dados, sendo que, para recuperar a senha, será utilizado um algoritmo RSA que a descriptografe antes de ela ser enviada para o usuário.

II - Definir um número máximo de solicitações de kernel para o aplicativo, por meio do Gerenciador do IIS, de forma a impedir que um grande número de solicitações seja colocado em fila e sobrecarregue o servidor.

III - Deve ser utilizado um mecanismo de assinatura digital no qual a empresa de design assina digitalmente os arquivos gerados, utilizando uma chave privada, cabendo ao administrador do sistema, por meio de uma chave pública, verificar a autenticidade da assinatura.

Está(ão) correta(s) a(s) iniciativa(s)

A recomendação H.323 tem o objetivo de especificar sistemas de comunicação multimídia em redes baseadas em pacotes e que não provêm uma Qualidade de Serviço (QoS) garantida. Qual dos protocolos baixo, referenciados pelo H.323, é um padrão de codificação de áudio?

Um analista precisa definir um mecanismo que permita validar a estrutura de documentos XML recebidos em uma interface B2B. O mecanismo deverá, por exemplo, permitir a definição de quais tags podem ser utilizadas no documento XML. Qual dos mecanismos abaixo ele poderia utilizar para fazer esta validação?