Assinale a opção correta, acerca do conjunto de logs utilizados para o registro de eventos no Windows XP.

Questões de Concursos

Selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Nada por aqui

Assinale a opção correta, acerca do conjunto de logs utilizados para o registro de eventos no Windows XP.

Em relação ao Windows XP, é INCORRETO afirmar:

Julgue os itens a seguir, relativos ao Microsoft Application Virtualization.

O parâmetro SWIGLOBALDATA especifica o local do servidor de publicação que abrigará o arquivo de definição das associações de tipo de arquivo.

O Linux tem um método muito simples de lidar com permissões. As permissões simples atuam liberando ou bloqueando o acesso à leitura, escrita e execução nos arquivos. Os tipos de permissão Leitura, Escrita e Execução são, respectivamente,

Para criar um novo sistema de arquivos UFS1/UFS2 no FreeBSD, utiliza-se o comando

Na instalação padrão do Windows XP, os três tipos de logs do recurso "Visualizar Eventos" (Event Viewer) são:

Nos itens de 121 a 127, são apresentadas informações adicionais

à situação hipotética acima, seguidas de uma assertiva a ser

julgada.

Analisando a mudança de contexto de processos de uma máquina Linux, um dos analistas percebeu que uma chamada de sistema (system call) iniciou a execução de um programa específico, no contexto do processo corrente, e, em seguida, substituiu o contexto atual pelo contexto inicial desse programa específico. Além disso, ele percebeu que a chamada de sistema empregada carregou todo o código do programa na memória principal, antes de executá-lo. Nessa situação, é correto afirmar que o analista observou o funcionamento de uma chamada de sistema fork.

O sistema operacional Linux, baseado no princípio de software livre, realiza várias funções semelhantes às dos sistemas operacionais da família Windows, da Microsoft. Muitos comandos de manipulação de arquivos, por exemplo, realizam ações idênticas no Linux ou no Windows, havendo apenas alteração no nome dos comandos.

Qual dos comandos do sistema operacional Linux apresentados a seguir executa a mesma ação do comando "ren teste.txt teste2.txt", executado no "Prompt de comando" do Windows XP?

Com o console de Gerenciamento de Diretiva de Grupo (GPMC) do Windows XP é possível

Com relação aos sistemas operacionais Windows e Linux, julgue os

itens subsequentes.

A opção de criação de um ponto de restauração no Windows, que permite que o usuário administrador defina um ponto de recuperação do sistema operacional, é ineficiente para casos de infecção de vírus de computador ou quando da instalação de programas que alterem a configuração do sistema.

No Windows 2008 Server, é um utilitário de linha de comandos e scripts que realiza tarefas, tais como, configurar protocolos de roteamento, configurar rotas, e exibir a configuração de um roteador em execução em qualquer computador:

Em relação aos processadores e à tecnologia SCSI, julgue os itens subsecutivos.

O processador Intel i7, quarta geração, suporta criptografia totalmente por hardware, por meio de seis instruções das quais quatro suportam a cifragem e decifragem do Intel AES-IN.

Julgue os itens subsequentes a respeito dos sistemas operacionais

Windows Server e Linux.

O Windows Server 2008 R2 melhorou a eficiência no uso de energia, sem a necessidade de configuração pelo administrador, ao aprimorar o mecanismo de gerenciamento de energia do processador e introduzir novos recursos de gerenciamento de armazenamento de dados.

Analise as seguintes afirmações relativas ao Sistema Operacional Linux:

I. Na configuração básica do Linux, para se utilizar um drive de CD é necessário montar (mount) o dispositivo.

II. Um vírus que altera arquivos de sistema só irá funcionar no Linux se o usuário root executar o programa de vírus.

III. O núcleo do Linux tem suporte embutido para os PPP, SLIP, PLIP e servidores ASP.

IV. Os únicos arquivos que os usuários comuns (sem os direitos do usuário root) do Linux podem alterar são os do diretório /etc.

Estão corretos os itens:

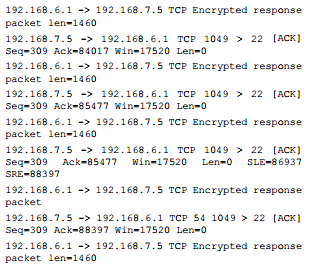

Com base no trecho de captura de tráfego acima, julgue os itens que se seguem.

No trecho em apreço, identifica-se a chegada de um segmento fora de ordem.

No contexto da arquitetura, o Linux é um núcleo