Marcelo é analista de suporte de uma empresa e acaba de receber quatro novos chamados referentes a sistemas de criptografia e segurança. Os novos chamados abertos são os seguintes:

I - Ricardo, um usuário, quer enviar uma mensagem para Marcela, sua gerente. Ele quer garantir a privacidade da informação enviada. Qual procedimento Ricardo e Marcela podem adotar?

II - Ricardo agora quer enviar uma nova mensagem para Marcela. Neste caso, ele não deseja garantir a privacidade da mensagem, mas sim assinar digitalmente a mensagem que ele deseja enviar para sua gerente Macela. Marcela, por sua vez, deseja estar certa de que a mensagem enviada por Ricardo não foi modificada durante o processo de transmissão. Qual procedimento Ricardo e Marcela podem adotar (o sumário da mensagem foi calculado usando o algoritmo SHA-1)?

III - Ricardo agora quer enviar uma nova mensagem para Marcela. Neste caso, eles desejam ter atendido ao mesmo tempo os requisitos dos dois primeiros chamados (I e II).

Para atender a cada um destes chamados, o analista está pensando em adotar, respectivamente, as seguintes soluções:

- Ricardo deve utilizar a chave pública de Marcela para criptografar a mensagem. Marcela ao receber a mensagem pode utilizar a sua (Marcela) chave privada para descriptografar a mensagem.

- Ricardo deve utilizar sua chave privada para criptografar o sumário da mensagem e então anexa-lo à sua mensagem original. Marcela, por sua vez, deve utilizar a chave pública de Ricardo para descriptografar o sumário da mensagem. Para verificar se a mensagem foi enviada por Ricardo e que seu conteúdo não foi modificado, Marcela deve calcular o sumário da mensagem utilizando o mesmo algoritmo de Ricardo. Se os dois sumários, o recebido e o calculado, forem diferentes a mensagem pode não ter vindo de Ricardo e/ou pode ter sido modificada durante a transmissão.

- Ricardo deve utilizar sua chave privada para criptografar o sumário da mensagem e então anexa-lo à sua mensagem original. A seguir deve criptografar o conjunto mensagem e sumário utilizando a chave pública de Marcela. Marcela por sua vez, após descriptografar a mensagem enviada (composta neste caso pela mensagem e por seu sumário), utilizando a sua (Marcela) chave privada, deve utilizar a chave pública de Ricardo para descriptografar o sumário da mensagem. Para verificar se a mensagem foi enviada por Ricardo e que seu conteúdo não foi modificado, Marcela deve calcular o sumário da mensagem utilizando o mesmo algoritmo de Ricardo. Se os dois sumários, o recebido e o calculado, forem diferentes a mensagem pode não ter vindo de Ricardo e/ou pode ter sido modificada durante a transmissão.

Com base nas informações acima, que chamados estariam sendo atendidos pelas soluções propostas pelo analista?

Analise as seguintes afirmações relativas ao esquema de codificação criptográfica ou criptosistema:

I. Se em um criptosistema a chave de codificação criptográfica "e" é sempre igual à chave de decodificação criptográfica, então o criptosistema é chamado simétrico.

II. Se uma pessoa A deseja receber mensagens criptografadas utilizando um criptosistema assimétrico, ela publica uma chave de codificação criptográfica "e" e mantém secreta a correspondente chave "d" de decodificação criptográfica. Outras pessoas podem usar "e" para cifrar mensagens e enviá-las para a pessoa A.

III. Nos criptosistemas assimétricos, as chaves "d" e "e" são distintas e qualquer mensagem cifrada com a chave "e" pode ser decifrada utilizando- se tanto a chave "d" como a chave "e", da mesma forma que qualquer mensagem cifrada com a chave "d" pode ser decifrada utilizando-se tanto a chave "e" como a chave "d".

IV. Os criptosistemas simétricos também são chamados de criptosistemas de chave pública.

Estão corretos os itens:

FCC•

Tipo de tecnologia de identificação digital que permite que transações eletrônicas dos mais diversos tipos sejam feitas considerando sua integridade, autenticidade e confidencialidade, de forma a evitar que adulterações, interceptações ou outros tipos de fraude ocorram. Esse é o conceito de

Analise as seguintes afirmativas sobre Internet.

I. O protocolo https é mais seguro que protocolo http, pois os dados que são transferidos utilizando esse protocolo são criptografados enquanto que os dados transferidos por http são enviados em formato de texto legível.

II. O acesso a sites da web através de nomes amigáveis e o envio de e-mails através da internet dependem do sistema de resolução de nomes de domínio (DNS) para funcionar adequadamente.

III. A assinatura digital em uma mensagem permite que o receptor possa verificar a identidade alegada pelo transmissor e não possa forjar o conteúdo da mensagem.

Assinale a alternativa CORRETA:

Com relação segurança em redes de computadores, julgue os

itens a seguir.

A criptografia de chave pública pode utilizar algoritmos que se baseiam na dificuldade de calcular logaritmos discretos.

A respeito do estabelecimento de um sistema de gestão da segurança, julgue os itens seguintes.

Uma das desvantagens decorrentes do uso de mecanismos de criptografia assimétricos, relativamente à criptografia simétrica, consiste no aumento do custo computacional para produzir uma mensagem cifrada com igual resistência a ataques.

FCC•

FGV•

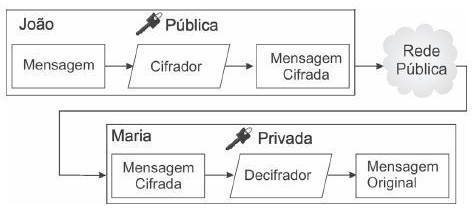

A criptografia tem função e importância cada vez mais fundamentais para a segurança das organizações. Nesse sentido, analise a figura abaixo, que se refere a um sistema criptográfico.

O sistema criptográfico é denominado chave:

ABIN•

Julgue os próximos itens, relativos a vulnerabilidades e ataques a

sistemas computacionais, bem como à proteção oferecida pela

criptografia para a segurança da informação.

Em criptossistemas de chave pública, o algoritmo de Rivest, Shamir e Adleman (RSA) é adequado para a implementação de criptografia/decriptografia, assinatura digital e troca de chave.

Com relação aos sistemas criptográficos, assinale a opção correta.

Acerca de criptografia, julgue os itens a seguir.

Em um sistema criptográfico simétrico perfeito, como OTP, a chave utilizada deve ter, no mínimo, o mesmo tamanho da mensagem.

Em relação aos objetivos da criptografia, aquele que está diretamente relacionado coma garantia de que o conteúdo não sofreu qualquer tipo de alteração é:

Julgue o próximo item, relativo a segurança da informação.

A criptografia provê métodos de disfarçar informações; a criptografia de chave pública é simétrica quando envolve a utilização de duas chaves separadas, mas correlacionadas.

FCC•

Com relação à segurança de redes, julgue os itens que se seguem.

É possível obter autenticação e não repúdio, além de confidencialidade e integridade, por meio dos sistemas criptográficos assimétricos.

Com relação a criptografia, julgue os itens a seguir.

I. São exemplos de algoritmos criptográficos de chave pública: RSA, ECC (elliptic curve cryptosystem), Diffie-Hellman, El Gamal, LUC e Knapsack.

II. A DES (Data Encryption Standard) é um algoritmo simétrico, utilizado para criptografar dados. O RSA é algoritmo de chave pública, utilizado para criar pares de chaves públicas/privadas.

III. O PGP (Pretty Good Privacy) é um software de criptografia para e-mail que pode, de acordo com a versão instalada, utilizar MD5 ou SHA para processar o resumo de mensagens; CAST, DES triplo ou IDEA para criptografar chaves simétricas; e RSA para criptografar chaves públicas.

IV. A SSL (Secure Sockets Layer) é um protocolo projetado para fornecer criptografia de dados e autenticação entre um cliente e um servidor WEB. SSL e a TLS (Transport Layer Security) podem ser usados na autenticação e criptografia de dados no acesso ao correio IMAP (Internet Mail Access Protocol).

A quantidade de itens certos é igual a

Suas atualizações recentes

Nenhuma notificação.