Dado o endereço IP 130.4.102.1 e máscara 255.255.252.0, qual é o último endereço IP válido na sub-rede?

Um usuário, a partir de suas necessidades de informação, dá inicio ao processo de busca e recuperação da informação. O Bibliotecário de Referência, ao qual nesse momento cabe a responsabilidade de indexador, se vale da compreensão da demanda para trazer da base de dados, na forma do pedido de informação, a resposta mais adequada possível às necessidades desse usuário. Lancaster ressalta que são fatores importantes para essa atividade:

Tomando como base a figura acima, se um programa sniffer for colocado na saída da rede 2, imediatamente antes do roteador 2, e capturar um quadro referente a uma mensagem enviada do host 1 para o host 2, ele irá descobrir os seguintes endereços de origem e destino, respectivamente:

Um enunciado de indexação, formado por termos relacionados entre si por meio de operadores, é denominado

Quando o avaliador lista uma série de fatores considerados relevantes para o desempenho e classifica o colaborador em cada fator, de acordo com níveis incrementais, ele está utilizando o método de

Um usuário possui dois computadores, ambos com placas de rede wireless, e deseja montar uma rede sem fio. Como ele não possui um access point, em que modo a rede deve ser configurada?

A pasta Documentos em Serv01 (Windows Server 2003) é compartilhada como Docs$. As permissões da pasta com- partilhada são definidas da seguinte maneira:

. Docs$ Permissões compartilhadas de pasta: Todos - Controle total

. Pasta Documentos Permissões NTFS: Usuários autenti- cados - Leitura, gravar; Gerentes - Modificar; Adminis- tradores - Controle total.

A partir desses dados, em relação ao acesso a recursos, afirma-se que

Após enviar um datagrama para um servidor na Internet, uma estação recebeu uma mensagem ICMP TIME EXCEEDED. Significa que

Uma das suas principais funcionalidades é o encapsulamento de mensagens da camada de

A idade de Marcos é, atualmente, o triplo da idade de seu filho. Daqui a 10 anos, será o dobro. Quando seu filho nasceu, a idade de Marcos, em anos, era:

As Variações Patrimoniais decorrentes de transações no setor público que aumentam ou diminuem o patrimônio líquido são denominadas

Em uma urna há 3 bolas amarelas e 2 verdes. Qual o número mínimo de bolas que precisam ser retiradas para que se possa garantir que duas delas têm cores diferentes?

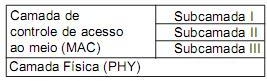

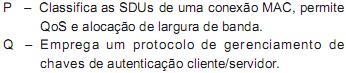

A figura acima representa as duas camadas mais baixas do modelo de referência do padrão IEEE 802.16. Considere as características a seguir.

As características P e Q pertencem, respectivamente, às subcamadas

São exemplos de navegadores WEB

Em um banco de dados, a tabela Pessoa foi criada com a seguinte instrução:

CREATE TABLE Pessoa ( PessoaID int ,

Nome varchar (255) ,

Sobrenome varchar (255),

Endereco varchar (255) ,

Cidade varchar (255)) ;

Após a criação, a tabela foi preenchida, porém o programador percebeu que todos os Nomes foram colocados no lugar do Sobrenome e vice-versa.

Que instrução SQL pode ser usada para realizar a troca, corrigindo a base?

Quando um dispositivo gerenciado sofre ou detecta algum tipo de anomalia, e esse tenta alertar a única estação gerenciadora da rede sobre aquela condição, é executada a operação (PDU - Protocol Data Unit) do protocolo SNMPv2 denominada

O ISBN, utilizado para identificação internacional de cada livro ou cada edição dos livros de um editor, e o ISSN, para identificação internacional do título-chave de uma publicação periódica, são códigos numéricos. São responsáveis pela atribuição desses códigos, respectivamente,

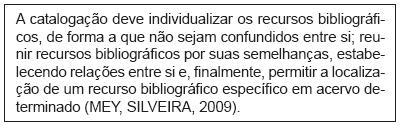

Segundo o trecho transcrito acima, a catalogação compreende três partes:

Considerando as regras do capítulo 21 do Código de Catalogação em vigor (AACR2), relativas à escolha do ponto de acesso principal de uma obra, a determinação INCORRETA é

Durante o projeto de uma rede Wi-Fi, um analista realizou uma pesquisa para levantar quais fontes poderiam gerar interferência no sinal transmitido entre os pontos de acesso à rede e os computadores. Se a sua pesquisa tomar como base, exclusivamente, a faixa nominal de frequências utilizadas pela rede Wi-Fi, qual das fontes abaixo NÃO constitui possível fonte de interferência?