Questões de Concursos

filtre e encontre questões para seus estudos.

Julgue o item seguinte, a respeito de cloud computing, virtualização, servidores de aplicação e tecnologias e arquiteturas de data center.

A realização de becape com deduplicação de destino caracteriza-se pela realização do processamento e da remoção dos dados redundantes após o envio dos dados do ambiente de produção para o sistema servidor de becape.

FCC•

A propriedade que garante que nem o emissor nem o destinatário das informações possam negar a sua transmissão, recepção ou posse é conhecida como

Um presidente de uma empresa indicou que os sistemas de informação transacionais e o serviço de e-mail são prioritários, e, portanto, devem ser restaurados muito rapidamente, em caso de indisponibilidade. Para esses serviços, as estratégias de contingência, ordenadas da mais à menos apropriada, são:

O código ou cifra de César é um esquema de codificação usado há mais de 2000 anos. Ele tem esse nome em homenagem ao imperador romano que o utilizava para enviar mensagens cifradas aos seus generais. Ao usar essa técnica para criptografar a sigla PGDF, com chave de valor 3, obtemos como resultado o valor

Analise as seguintes afirmações relacionadas à segurança e uso da Internet:

I. Engenharia Social é um termo que designa a prática de obtenção de informações por intermédio da exploração de relações humanas de confiança, ou outros métodos que enganem usuários e administradores de rede.

II. Port Scan é a prática de varredura de um servidor ou dispositivo de rede para se obter todos os serviços TCP e UDP habilitados.

III. Backdoor são sistemas simuladores de servidores que se destinam a enganar um invasor, deixando-o pensar que está invadindo a rede de uma empresa.

IV. Honey Pot é um programa implantado secretamente em um computador com o objetivo de obter informações e dados armazenados, interferir com a operação ou obter controle total do sistema.

Indique a opção que contenha todas as afirmações verdadeiras.

Sobre o uso e gerenciamento de senhas como parte da política de controle de acesso, é correto afirmar que

É necessário que os Planos de Recuperação de Desastres sejam

ESAF•

Um planejamento detalhado é o ponto de partida para a eficácia de um plano de backup e recuperação. Na implementação de uma solução eficaz de backup e recuperação, incluindo planos de prevenção de desastres e planos de recuperação de desastres, o backup incremental é aquele que

De acordo com a norma NBR/ISO 27002, protegem as informações da organização e informam aos signatários das suas responsabilidades, para proteger, usar e divulgar a informação de maneira responsável e autorizada, os(as)

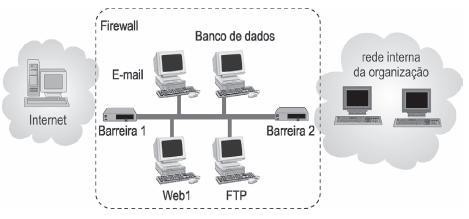

A necessidade cada vez maior de uso da Internet pelas organizações e a constituição de ambientes corporativos levam a uma crescente preocupação com a segurança, fazendo com que o firewall assuma um papel de elevada importância. A esse respeito, analise o esquema e as afirmativas abaixo.

I. A zona desmilitarizada (DMZ) refere-se à parte que fica entre a rede interna, que deve ser protegida, e a rede externa.

II. O esquema evita parcialmente o problema de comprometimento da rede interna da organização, caso um ataque ao servidor de dados tenha sucesso.

III. O proxy existente no firewall protege a rede atuando como um gateway, operando na camada de rede do modelo OSI/ISO.

Assinale:

Acerca dos conceitos de gerência de riscos, julgue os itens que se

seguem.

Vulnerabilidades representam portas de entrada, fragilidade em ativos de informação que podem permitir a concretização de ameaças, colocando em risco esses ativos.

Texto 4A04-II

Cerca de 51% das empresas brasileiras disseram ter sido vítimas de um ataque do tipo ransomware no ano passado. Ransomware é um tipo de software maligno que impede o acesso dos usuários aos sistemas da empresa vítima. O ataque costuma codificar os dados da vítima, que só poderá recuperar o acesso se obtiver uma chave de acesso. O principal meio de infecção continua sendo o email e as páginas web com uso de engenharia social, e a propagação na rede através de exploração de vulnerabilidades. Outro facilitador são as permissões administrativas atribuídas aos usuários comuns da rede.

Internet: <www.exame.com.br>

FCC•

No contexto da criptografia, preserva todos os caracteres de uma mensagem, apenas mudando-os de lugar. É baseada no princípio matemático da permutação. Entre os diversos tipos dela está a geométrica. Trata-se de uma cifra de

A política do SGSI, para os efeitos da norma em questão, não é considerada um documento importante da política de segurança da informação, pois estabelece apenas diretrizes.

O ataque de inundação (flooding) visa a sobrecarregar o alvo ou a rede do alvo com uma grande quantidade de tráfego que possibilite provocar a negação de serviço (Denial of Service DoS) de solicitações de usuários legítimos de um sistema. A arquitetura TCP/IP facilita, em parte, esta ação maliciosa. Em particular, a técnica conhecida como inundação SYN visa a explorar o processo de

Analise as seguintes afirmações relativas à segurança na Internet:

I. Engenharia Social é um termo utilizado para descrever um método de ataque onde alguém faz uso da persuasão, muitas vezes abusando da ingenuidade ou confiança do usuário, para obter informações que podem ser utilizadas para ter acesso não autorizado a computadores ou informações.

II. Vulnerabilidade pode ser definida como uma falha no projeto ou implementação de um software que, quando explorada por um atacante, resulta na violação da segurança de um sistema.

III. Um vírus de macro normalmente é recebido como um arquivo executável anexado a uma mensagem de correio eletrônico. O conteúdo dessa mensagem procura induzir o usuário a clicar sobre o arquivo anexado, fazendo com que o vírus seja executado.

IV. Engenharia reversa é uma das principais técnicas adotadas por hackers para ter acesso não autorizado a computadores ou informações.

Estão corretos os itens:

Considere que uma organização mantenha em sua estrutura de tecnologia da informação um servidor de arquivos em funcionamento. Nesse contexto, julgue os itens subsequentes acerca

de segurança da informação.

FCC•

Ataques do tipo ARP spoofng atuam sobre endereços MAC. Este tipo de ataque não pode ser feito via internet porque

Suas atualizações recentes

Nenhuma notificação.