Questões de Concursos

filtre e encontre questões para seus estudos.

A Norma Complementar GSI/PR n. 4 recomenda manter os riscos monitorados e analisados criticamente, a fim de verificar regularmente, no mínimo, as seguintes mudanças: nos critérios de avaliação e aceitação dos riscos, no ambiente, nos ativos de informação, nas ações de Segurança da Informação e Comunicações – SIC, e nos fatores de risco, que são:

FCC•

Sobre a chave pública do titular do documento de um certificado digital pode-se afirmar:

FCC•

No contexto de ataques externos ao sistema, ele consiste, tecnicamente, de um bootstrap que é compilado e executado no sistema sob ataque e, uma vez em execução, abre as portas para a invasão efetiva do programa principal; a partir desse novo hospedeiro o malware passa a procurar novas máquinas e, assim, disseminar o bootstrap. Trata-se do malware do tipo

Julgue os itens subsequentes, acerca de procedimentos de backup.

A implantação de procedimentos de backup garante a recuperação de todos os dados em caso de desastre, assegurando a disponibilidade dos dados com suas últimas atualizações.

Sendo P um pedido de certificação segundo o padrão PKCS#10, é correto afirmar que P

Com relação aos sistemas criptográficos, assinale a opção correta.

Acerca da gestão de segurança da informação, julgue os itens a

seguir com base nas Normas NBR ISO/IEC 27001 e 27002.

Os requisitos do negócio para o processamento de informação, que uma organização tem de desenvolver para apoiar suas operações, estão entre as fontes principais de requisitos de segurança da informação.

Segundo a norma ISO/IEC 17799, são ativos de informação:

Ao redigir um ofício destinado a uma provedora de Internet, um delegado colocou as seguintes informações a respeito de uma possível captura de dados não autorizada pelo usuário de um sistema.

URL correta de acesso ao sistema https://suaconta.com.br/suaconta.html

URL apresentada ao acessar o sistema https://crazyserver.com.uk/suaconta.html

Porta 191.125.13.1

O usuário digitava a URL correta de acesso ao sistema no browser, e a página da Web apresentada solicitava o preenchimento dos dados e a inserção de senha do usuário para acesso ao sistema.

A porta utilizada pelo sistema foi representada na notação v4.

Acerca da investigação computacional, das ameaças a servidores e

a estações de trabalho, julgue os itens que se seguem.

Um ataque CSS (cross-site scripting) permite que conteúdos scripts em uma zona sem privilégio sejam executados com permissão de uma zona privilegiada, ou seja, que se alterem os privilégios no cliente (web browser) ao se executar o script.

A Instrução Normativa GSI/PR n. 1 define Política de Segurança da Informação e Comunicações como o documento aprovado pela autoridade responsável pelo órgão ou entidade da Administração Pública Federal, direta e indireta, com o objetivo de

FCC•

Um dispositivo configurado como IPS (intrusion prevention system) analisa tráfegos na rede de computadores, em busca de assinaturas de ataques, e notifica os administradores, porém não possui autonomia para bloquear o tráfego de rede.

Para atuarem como terminadores SSL, os balanceadores de carga possuem capacidade de suportar certificados do tipo wildcard, o que evita o uso de uma grande quantidade de certificados.

No que se refere às soluções de segurança em infraestrutura de TI,

julgue o item abaixo.

A IETF (Internet engineering task force) criou uma extensão do uso atual do DNS, denominado DNSSEC, que autentica as informações do DNS e garante a veracidade e integridade dessas informações. No Brasil, o registro .br é o responsável pela administração dos domínios .br, dependendo sua adoção de cada top level domain.

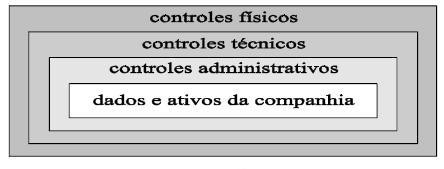

Tendo como referência a figura acima, que propõe uma classificação de controles de segurança, julgue os itens de 73 a 78.

São exemplos de controles físicos: guardas armados, detecção de intrusão em redes de computadores e monitoramento de incêndio e umidade.

IBFC•

A norma ISO/IEC 27001:2006 trata