Observe as afirmativas abaixo sobre segurança de dados na Internet:

I. A Internet tem permitido atos de violência física ou psicológica, intencionais e repetidos, praticados com o objetivo de intimidar ou agredir outro indivíduo (ou grupo de indivíduos) incapaz de se defender.

II. A Internet é inundada por e-mails alarmantes ou falsos, também conhecidos como lendas urbanas, que simulam notificações de órgãos governamentais ou empresas idôneas, e têm por objetivo causar falsos alardes ou propagar vírus, causando embaraços ao usuário.

III. Destinatários de e-mail tentam se passar por uma pessoa ou entidade confiável, como com o objetivo de obter dados pessoais ou informações privilegiadas do usuário.

As afirmativas I, II e III descrevem, respectivamente, conceitos de:

Questões de Concursos

selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

TCU•

Acerca dos processos típicos de tratamento de incidentes de segurança, julgue o item abaixo.

O aumento do tempo decorrente entre a detecção e o fim da recuperação, nos incidentes de segurança, não aumenta necessariamente o tempo de indisponibilidade do serviço afetado.

TCU•

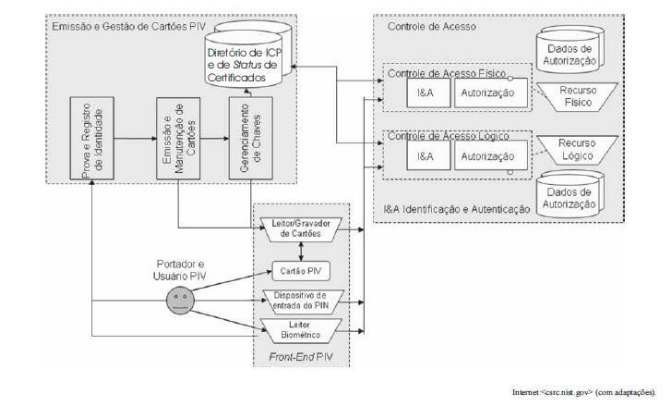

Quanto a conceitos de controle de acesso e segurança de ambientes físicos e lógicos e às informações contidas na figura acima, que

apresenta um modelo arquitetural da plataforma de verificação de identidade pessoal PIV, proposta pelo órgão de padronização norteamericano

NIST, julgue os itens a seguir.

Não há como determinar se o modelo dessa figura emprega controle de acesso discricionário ou mandatório ou ambos.

Todos os N nomes de uma lista de assinantes de uma companhia telefônica foram inseridos, em ordem alfabética, em três estruturas de dados: uma árvore binária de busca, uma árvore AVL e uma árvore B. As alturas resultantes das três árvores são, respectivamente,

FCC•

e gramaticalmente corretos.

Whenever a new release of a software package is announced, the organization needs to buy it immediately for its own safe.

Considerando-se backups completos e incrementais, julgue as afirmações a seguir.

I - A realização de backups (completos ou incrementais) objetiva minimizar a probabilidade de perda de dados, enquanto a realização de restauração visa a recuperar dados previamente armazenados.

II - O procedimento de geração de backups incrementais compara a data da última escrita de um arquivo com a data de realização do último backup para decidir se deve copiar o arquivo.

III - A restauração de arquivos gravados em backups incrementais é mais trabalhosa do que a restauração de um arquivo em um backup completo.

É(São) verdadeira(s) a(s) afirmação(ões)

Assegurar os recursos necessários para a gestão da política de segurança da organização é atribuição da alta direção, como forma de demonstrar comprometimento e liderança.

A respeito das normas de segurança da informação, julgue os

itens subseqüentes.

A norma ISO/IEC 15408, também conhecida por common criteria, é recomendada para a avaliação de aspectos de segurança de sistemas e produtos de tecnologia da informação em geral.

A implementação do plano de tratamento de riscos está alinhada com a fase agir do SGSI.

Julgue os itens a seguir, a respeito de aplicativos usados no combate

a pragas virtuais.

Sistemas de prevenção à intrusão (IPS) e sistemas de detecção de intrusão (IDS) são sistemas concebidos com os mesmos propósitos. A diferença entre eles encontra-se no público-alvo. Enquanto os IPS são sistemas voltados para os usuários domésticos, os IDS focam as grandes redes corporativas.

De acordo com a NBR/ISO 27002, um sistema de gerenciamento de chaves deve basear-se em um conjunto es- tabelecido de normas, procedimentos e métodos de segurança para

MPU•

Julgue os itens subsequentes, com relação a filtro de conteúdo web e prevenção à intrusão.

Para a prevenção de ataques do tipo DDoS (negação de serviço distribuída), pode-se utilizar um IPS (sistema de prevenção de intrusão) do tipo NBA (análise de comportamento de rede)

Suponha que um estudante brasileiro tenha descoberto um algoritmo, determinístico e extremamente rápido, capaz de fatorar um número inteiro de qualquer tamanho. Essa proeza

A organização deve comunicar as ações e melhorias do SGSI a todas as partes interessadas, com um nível de detalhamento apropriado às circunstâncias, bem como deve assegurar-se de que as melhorias atinjam os objetivos pretendidos.

De acordo com as normas NBR/ISO/IEC 27002/2005 e

NBR/ISO/IEC 27001/2006 e com o modelo PDCA (plan, do,

check, act), adotado por esta última para estruturar os processos do

sistema de gestão da segurança da informação (SGSI), julgue os

itens a seguir.

Na prática, os padrões 27001 e 27002 normalmente são usados em conjunto, embora seja possível o uso de outros controles de segurança da informação juntamente com o padrão 27001, até mesmo em substituição ao padrão 27002.

Observe as afirmativas a respeito de vírus de computador.

I - Arquivos executáveis (.exe) são potenciais transmissores de vírus.

II - Todo arquivo com tamanho igual a 16384 bytes contém o vírus Blaster.

III - Arquivos com extensão SCR (.scr) são imunes a vírus.

Está(ão) correta(s) a(s) afirmação(ões):

I - Chaves mais longas usadas na cifragem dos dados significam maior segurança porque para cada bit adicionado ao tamanho da chave dobra-se também o tempo médio requerido para um ataque de força bruta.

II - Em algoritmos simétricos, como, por exemplo, o DES (Data Encription Standard), os processos de cifragem e decifragem são feitos com uma única chave, ou seja, tanto o remetente quanto o destinatário usam a mesma chave.

III - Na criptografia assimétrica é utilizado um par de chaves denominado chave pública e chave privada. Para proteger uma mensagem, o emissor cifra a mensagem usando a chave privada do destinatário pretendido, que deverá usar a respectiva chave pública para conseguir recuperar a mensagem original.

Está correto o que se afirma em: