Questões de Concursos

selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

No que se refere ao uso e ao funcionamento de programas antivírus, julgue os itens a seguir.

I Programas que detectam vírus com base em assinaturas interrompem a proteção em tempo real, de modo que a detecção de rootkits passa a ser realizada por outros sistemas, como o firewall.

II A criação de programas antivírus foi essencial para a cibersegurança, já que automatizou o processo de remoção de malwares sem a necessidade de formatar e reinstalar sistemas.

III Os antivírus verificam grupos de arquivos separados por extensão e os comparam com vírus, worms e outros tipos de malwares.

IV A grande quantidade de códigos maliciosos e a velocidade de sua criação tornam o método de assinaturas ineficaz contra ameaças avançadas e ataques de zero-day.

Estão certos apenas os itens

Analise as seguintes afirmações relacionadas a conceitos básicos sobre Internet/Intranet.

I. A maioria dos gerenciadores de correio eletrônico instalados nas máquinas dos usuários podem ser configurados de tal forma que as mensagens são transferidas do servidor de correio eletrônico para o disco rígido na máquina do usuário e, em seguida, são removidas do servidor, mesmo que o usuário não as remova de sua própria máquina.

II. Os Plug-ins são programas auxiliares usados pelos computadores pessoais para permitirem conexões de alta velocidade com a Internet. Normalmente esses programas estão associados à transferência de arquivos muito grandes, tais como jogos, sons, vídeos e imagens.

III. Uma Intranet é uma rede privada interna baseada na tecnologia da Internet.

IV. URL são recursos da Internet para procurar diretórios FTP em busca de arquivos sobre um determinado assunto utilizando-se palavras-chave.

Indique a opção que contenha todas as afirmações verdadeiras.

AOCP•

No Word 2003 BR, estando na segunda linha do terceiro parágrafo de um texto, pressionar as teclas HOME e END irá gerar, respectivamente, o posicionamento do cursor do mouse no seguinte ponto:

As medidas de segurança da informação envolvem três tipos de defesas, que são organizadas em camadas: a segurança de perímetro, a autenticação e a autorização. É uma medida de segurança apropriada para a camada de autorização:

Assinale a alternativa que apresenta um sistema operacional que possui ônus com licenças autorais para utilização.

Um serviço de voz digitalizada é do tipo "orientado a conexões", denominado serviço de

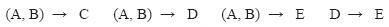

Seja a relação R (A, B, C, D, E) e suponha a ocorrência das seguintes dependências funcionais entre seus atributos:

Nessa situação, considere as seguintes afirmativas:

I. A chave da relação R é (A, B).

II. A relação R não está na forma normal de Boyce-Codd (BCNF) porque o atributo D não é uma de suas superchaves.

III. A dependência funcional D  E viola a condição BCNF.

E viola a condição BCNF.

IV. A relação R está na terceira forma normal.

Assinale:

Com relação aos protocolos de roteamento, julgue os itens

seguintes.

A convergência dos protocolos link state geralmente é mais lenta que a dos distance vector.

IBAM•

Comparativamente a computadores com outros sistemas operacionais, computadores com o sistema Linux apresentam a vantagem de não perderem dados caso as máquinas sejam desligadas por meio de interrupção do fornecimento de energia elétrica.

A URI desse protocolo é diferenciada por começar com.

Esta extensão indica que o arquivo:

Há duas abordagens fundamentais para a montagem de um núcleo de rede. Em uma delas, os recursos necessários ao longo de um caminho (buffers e taxa de transmissão de enlaces) para prover comunicação entre os sistemas finais são reservados pelo período da sessão de comunicação.

O texto acima trata da abordagem deSão regras de avaliação de produtos OLAP:

Usado para o manuseio de arquivos em lotes, também denominados scripts, o shell de comando é um programa que fornece comunicação entre o usuário e o sistema operacional de forma direta e independente.

Nos sistemas operacionais Windows XP, esse programa pode ser acessado por meio de um comando da pasta Acessórios denominado