Questões de Concursos

Selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Nada por aqui

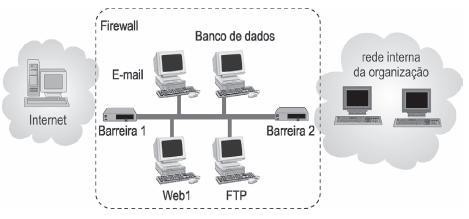

A necessidade cada vez maior de uso da Internet pelas organizações e a constituição de ambientes corporativos levam a uma crescente preocupação com a segurança, fazendo com que o firewall assuma um papel de elevada importância. A esse respeito, analise o esquema e as afirmativas abaixo.

I. A zona desmilitarizada (DMZ) refere-se à parte que fica entre a rede interna, que deve ser protegida, e a rede externa.

II. O esquema evita parcialmente o problema de comprometimento da rede interna da organização, caso um ataque ao servidor de dados tenha sucesso.

III. O proxy existente no firewall protege a rede atuando como um gateway, operando na camada de rede do modelo OSI/ISO.

Assinale:

Com relação à segurança em redes de computadores, julgue os itens

subsequentes.

Firewalls, IDS e IPS são dispositivos que têm finalidades idênticas, porém tipicamente operam de formas distintas: o primeiro inspeciona integralmente os datagramas e reage bloqueando o tráfego indesejado; o segundo também inspeciona integralmente os datagramas, mas não bloqueia o tráfego indesejado, apenas emite alertas; e o terceiro inspeciona apenas os cabeçalhos dos datagramas e, como o primeiro, reage bloqueando o tráfego indesejado.

O controle de transmissão de dados em uma rede de computadores, filtrando e permitindo ou não a passagem dos dados, é a principal função realizada pelo dispositivo denominado

Conjunto I

allow tcp from any to any

deny tcp from any to any 80

deny tcp from any to any 21

Conjunto II

permit tcp any any eq 22

permit tcp any any eq 25

permit tcp any any eq 53

permit tcp any any eq 80

permit tcp any any eq 110

permit tcp any any eq 443

permit udp any any eq 53

permit icmp any any

A respeito de firewalls, e considerando os conjuntos de regras

acima e que os serviços estejam utilizando as suas portas default,

julgue os itens que seguem.

Os tráfegos http e HTTPS são permitidos pelas regras dos conjuntos I e II.

Com relação à proteção de rede com iptables, julgue os itens que se seguem.

Caso um servidor que atua como firewall e roteador entre duas redes tenha pacotes que passam de uma rede para outra e necessite filtrar esses pacotes, devem-se utilizar a tabela Filter e a chain Input.

Acerca de segurança e proteção de computadores, julgue os próximos

itens.

Quando o firewall padrão do sistema operacional Windows detecta uma tentativa de ataque por meio do protocolo MSN, ele automaticamente desabilita o software, aciona o antivírus e bloqueia o usuário do MSN para evitar novas tentativas de ataque.

Com relação aos conceitos de redes de computadores, julgue os próximos itens.

Utilizando-se os protocolos de segurança do firewall, pode-se criptografar um relatório editado no Word, a fim de enviá-lo por email de forma segura.

Acerca dos dispositivos de segurança de redes de computadores,

julgue os itens subsequentes.

A inspeção de estados visa determinar se um pacote pode entrar ou sair de uma rede, tendo por base a verificação de informações localizadas no cabeçalho do pacote.

Quanto a conceitos relacionados a firewall, julgue os itens

subsequentes.

É importante que o sistema operacional da máquina na qual o firewall está sendo executado seja confiável e seguro para que ela não seja facilmente invadida e o firewall, comprometido.

Com relação a gerenciamento de informações e a aplicativos para segurança, julgue os itens subsequentes. Um firewall filtra o tráfego de entrada e saída entre a rede interna e a externa.

Qual a melhor definição para Firewalls?