O Squid é um software livre, um servidor que funciona como um intermediário no contato dos computadores da rede local com outras máquinas fora dela, como na internet. Ele recebe as requisições de acesso externo dos hosts locais e as repassa a outros computadores fora da rede local, retornando as respostas aos computadores que as solicitaram. O Squid oferece uma série de recursos que o tornam uma excelente alternativa para aproveitamento mais racional da comunicação. Dentre esses recursos, dois são descritos a seguir.

I. O Squid armazena o conteúdo acessado, de forma que se algum host fizer novamente uma requisição ao mesmo conteúdo, que já se encontra armazenado, ele recebe diretamente esse conteúdo, sem a necessidade de efetuar uma nova busca dos dados na Internet. O uso desse recurso resulta em maior rapidez no acesso à Internet, pois o link do host com o proxy é bem mais rápido do que deste com a Internet.

II. O acesso ao servidor proxy pode ser limitado por meio do controle de acesso dos usuários, já que somente usuários autorizados poderão acessar a Internet. Este recurso é bastante flexível e pode ser implementado de várias maneiras, como pelo uso do protocolo LDAP.

Os recursos descritos são denominados respectivamente:

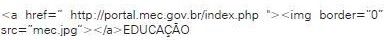

denominada mec.jpg e, em seguida digitou EDUCAÇÃO.

denominada mec.jpg e, em seguida digitou EDUCAÇÃO.