Considerando que as técnicas associadas à criptografia são comumente empregadas para se atingir requisitos de segurança,

julgue os itens a seguir.

A criptografia assimétrica proporciona o não repúdio, não proporcionando, porém, a autenticidade.

filtre e encontre questões para seus estudos.

Considerando que as técnicas associadas à criptografia são comumente empregadas para se atingir requisitos de segurança,

julgue os itens a seguir.

A criptografia assimétrica proporciona o não repúdio, não proporcionando, porém, a autenticidade.

O plano de continuidade do negócio deve

A respeito de classificação e controle de ativos de informação e segurança de ambientes físicos e lógicos, julgue o item a seguir, de acordo com a NBR ISO/IEC 27001:2013.

Segundo a referida norma, as instalações de processamento de informação tidas como críticas devem ser mantidas em áreas seguras, que devem ser compatíveis com os riscos previamente identificados.

No processo de implantação da segurança da informação em uma organização, algumas etapas ou procedimentos são estabelecidos como diretrizes pelas Normas. Nesse contexto, a etapa ou o processo de "uso sistemático de informações para identificar fontes e estimar o risco", é conhecido como

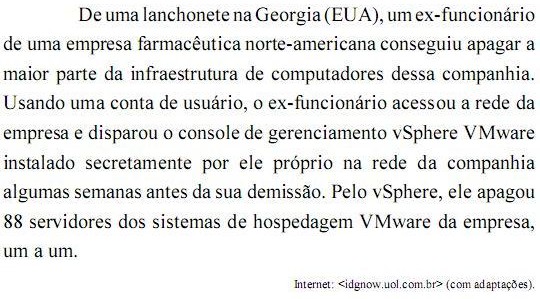

Acerca da situação descrita no texto acima e considerando o

disposto na norma ISO/IEC 27002, julgue os itens subsequentes.

Considerando-se as recomendações da norma ISO/IEC 27002, infere-se que houve falha da empresa na implementação dos controles relativos à segurança de recursos humanos.

Os sistemas de informação possuem diversas vulnerabilidades que podem ser exploradas para se comprometer a segurança da informação. Para reduzir os riscos de segurança, empregam-se diversos mecanismos de controle e de proteção física e lógica desses sistemas. Acerca das vulnerabilidades e proteções dos sistemas de informação, julgue os itens a seguir.

Os programas conhecidos como spyware são um tipo de trojan que tem por objetivo coletar informações acerca das atividades de um sistema ou dos seus usuários e representam uma ameaça à confidencialidade das informações acessadas no sistema infectado. Esses programas não são considerados como vírus de computador, desde que não se repliquem a partir de um sistema onde tenham sido instalados.

Em relação aos objetivos da criptografia, aquele que está diretamente relacionado coma garantia de que o conteúdo não sofreu qualquer tipo de alteração é:

Acerca dos conceitos de gerência de riscos, julgue os itens que se

seguem.

Uma das principais medidas de segurança de ambientes eletrônicos é a definição e aplicação de uma política de senhas para acesso aos ativos de informação.

Julgue o próximo item, relativo a segurança da informação.

A criptografia provê métodos de disfarçar informações; a criptografia de chave pública é simétrica quando envolve a utilização de duas chaves separadas, mas correlacionadas.

Uma das diretrizes da políticas de segurança da informação em redes de computadores estabelece o recurso da segregação de redes, que pode ser realizada em uma rede local de computadores (LAN), por meio

Um sistema de detecção de intrusão (IDS) baseado em host, comparativamente aos baseados em rede, apresenta

Integridade, confidencialidade e disponibilidade das informações constituem alguns dos aspectos que orientam a análise, o planejamento e a implementação da segurança dentro das empresas. Dentro deste contexto, pode-se afirmar que

Em relação ao SIEM (security information and event management), julgue o item subsequente.

Em geral, as ferramentas SIEM vêm com um mecanismo automatizado para gerar notificações sobre possíveis violações e podem responder automaticamente e até mesmo interromper os ataques enquanto eles ainda estão em andamento.

Com relação a criptografia, julgue os itens a seguir.

I. São exemplos de algoritmos criptográficos de chave pública: RSA, ECC (elliptic curve cryptosystem), Diffie-Hellman, El Gamal, LUC e Knapsack.

II. A DES (Data Encryption Standard) é um algoritmo simétrico, utilizado para criptografar dados. O RSA é algoritmo de chave pública, utilizado para criar pares de chaves públicas/privadas.

III. O PGP (Pretty Good Privacy) é um software de criptografia para e-mail que pode, de acordo com a versão instalada, utilizar MD5 ou SHA para processar o resumo de mensagens; CAST, DES triplo ou IDEA para criptografar chaves simétricas; e RSA para criptografar chaves públicas.

IV. A SSL (Secure Sockets Layer) é um protocolo projetado para fornecer criptografia de dados e autenticação entre um cliente e um servidor WEB. SSL e a TLS (Transport Layer Security) podem ser usados na autenticação e criptografia de dados no acesso ao correio IMAP (Internet Mail Access Protocol).

A quantidade de itens certos é igual a

Com relação às normas NBR ISO/IEC 27001 e 27002, referentes à

gestão de segurança da informação, julgue os itens que se seguem.

O objetivo de controle Uso Aceitável dos Ativos estabelece que devem ser identificadas, documentadas e implementadas regras para que seja permitido o uso de informações e de ativos associados aos recursos de processamento da informação.

Uma empresa de porte deseja orientar seus funcionários em relação à segurança da informação. Com base nessa situação, analise as responsabilidades que serão colocadas aos funcionários.

I - Manter a confidencialidade das senhas.

II - Utilizar os recursos da organização apenas para os propósitos aprovados pela gestão.

III - Reportar à gestão quaisquer eventos ou incidentes de segurança.

É correto o recomendado em

Julgue os itens a seguir, a respeito de certificação digital e algoritmos RSA, AES e RC4.

Embora o algoritmo RSA satisfaça aos requisitos necessários para prover assinatura digital, ele é utilizado, por questões de desempenho, em conjunto com funções de hashes criptográficos, como SHA-1.

Suas atualizações recentes

Nenhuma notificação.