Questões de Concursos

selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Após a revogação de um certificado digital

Analise as seguintes afirmações relativas a tipos e configuração de Firewall:

I. A conversão de endereços de rede NAT permite que uma rede utilize um conjunto de endereços de rede internamente e use um conjunto diferente ao lidar com redes externas.

II. O sistema de conversão de endereços de rede pode modificar os números de portas de origem e destino (podendo ser chamado de conversão de portas e endereços - PAT).

III. Um firewall com arquitetura de host dual-homed é construído com um computador que tem apenas uma interface operando nos dois sentidos, isto é, recebe um pacote, analisa e devolve ao meio físico pela mesma interface de rede. Esta arquitetura, muito útil para pequenas empresas, permite configurar um computador como firewall e roteador ao mesmo tempo.

IV. Uma regra de filtragem tem sua segurança próxima do ideal quando utiliza como parâmetro principal o endereço de origem.

Estão corretos os itens:

Acerca de segurança da informação, julgue os itens a seguir.

I Uma chave privada é um valor secreto que deve pertencer a uma única pessoa e nunca ser revelado.

II A biometria é a ciência que verifica e estabelece a identidade de um indivíduo, a partir de características físicas ou comportamentais.

III A identificação descreve o método que garante que o sujeito é a entidade que ele afirma ser, enquanto que a autenticação realiza a verificação de identidade do sujeito.

IV A implementação da não repudiação garante que o participante de uma comunicação não possa negá-la posteriormente.

A quantidade de itens certos é igual a

Julgue os próximos itens, que se referem à certificação digital.

Um certificado digital consiste na cifração do resumo criptográfico de uma chave pública, usando–se a chave privada de uma autoridade certificadora raiz.

Estabelecer a política, objetivos, processos e procedimentos do SGSI, relevantes para a gestão de riscos e a melhoria da segurança da informação para produzir resultados de acordo com as políticas e objetivos globais de uma organização. No modelo PDCA aplicado aos processos do SGSI da NBR ISO/IEC 27001, esta definição pertence a

No que se refere a topologia típica de ambientes com alta disponibilidade e escalabilidade, balanceamento de carga, fail-over e replicação de estado, julgue os próximos itens.

No VMware vSphere 5.5, o vSphere App HA é um recurso que oferece ao usuário a funcionalidade de reiniciar um serviço quando um problema é detectado ou até mesmo reiniciar a máquina virtual caso o aplicativo falhe ao reiniciar.

A primeira fase de uma investigação forense é a preparação, que consiste em elaborar um checklist de ações que devem ser tomadas, preparar as ferramentas necessárias e eliminar quaisquer dados que possam existir nos discos e dispositivos utilizados para gravar as evidências.

A segurança da informação tem sido motivo de crescente

preocupação das empresas. Julgue os itens que se seguem acerca de

procedimentos de segurança.

O acesso aos programas e dados de uma empresa deve ser controlado de maneira que seja possível identificar os usuários que os acessaram. Para esse controle, é suficiente o uso de identificador e senha para cada usuário.

Sobre vírus, considere:

I. Um vírus de celular pode propagar-se de telefone para telefone através da tecnologia bluetooth ou da tecnologia MMS (Multimedia Message Service).

II. Para proteger o computador da infecção por vírus é recomendável desabilitar, no programa leitor de e-mails, a autoexecução de arquivos anexados às mensagens.

III. Para proteger o telefone celular da infecção por vírus é recomendável aplicar todas as correções de segurança (patches) que forem disponibilizadas pelo fabricante do aparelho.

IV. Todos os vírus são programas independentes que não necessitam de um programa hospedeiro para funcionar e são carregados na memória RAM automaticamente quando o computador é ligado.

Está correto o que se afirma em

STJ•

Com relação aos sistemas criptográficos, julgue os itens

subseqüentes.

O sistema RSA é seguro contra ataques adaptativos de texto cifrado escolhido.

Vírus de computador e outros programas maliciosos (Malwares) agem de diferentes formas para infectar e provocar danos em computadores. O Malware que age no computador capturando as ações e as informações do usuário é denominado

FCC•

Acerca de segurança de redes e criptografia, julgue os

próximos itens.

Firewalls por inspeção de estado permitem mais granularidade e especificidade na filtragem de tráfego que filtros de pacotes sem estado.

TCU•

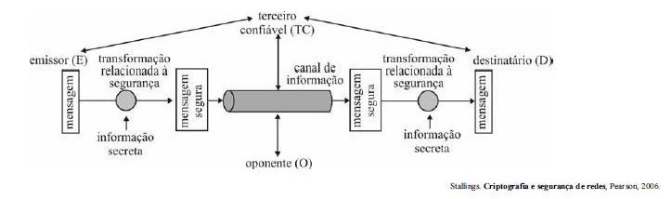

A figura acima apresenta um modelo para segurança de rede, no

qual se destacam vários elementos, individualmente nomeados.

Esse modelo apresenta um conjunto de elementos que compõem

soluções para o provimento de um canal de informação seguro

entre o emissor (E) e o (D) destinatário, envolvendo um terceiro

confiável (TC). Julgue os itens de 161 a 163, acerca das

informações apresentadas e dos conceitos de ataques e

dispositivos de segurança de redes de computadores e

criptografia.

Quando do uso de criptografia simétrica, as transformações relacionadas à segurança, realizadas nos lados do emissor (E) e do destinatário (D), devem ser efetuadas com o uso de uma informação secreta denominada chave. Essa chave pode ser permanente ou transitória, conforme o desenho dos algoritmos e protocolos de criptografia empregados. No caso do protocolo https, por exemplo, empregam-se, entre outros aspectos, dois tipos de chaves: chaves criptográficas simétricas e transitórias, bem como chaves assimétricas permanentes. Adicionalmente, chaves de ambos os tipos podem ser geradas no lado do emissor (E) ou do destinatário (D) da mensagem, bem como são trocadas com o outro lado por meio de um canal de confiança estabelecido com um terceiro confiável (TC), que é comum ao emissor e ao destinatário.