Questões de Concursos

selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

A tabela Pedido de um banco de dados relacional de pedidos de uma empresa possui os seguintes campos:

Número do Pedido

Número do Gerente de Contas

Descrição do Pedido

Contador de Pedido

Data de Cadastro

Nenhum dos campos da tabela aceita nulo ou pode ser deixado vazio. Cada Pedido tem um número único por gerente de contas, mas pedidos de gerentes diferentes podem ter o mesmo número. Cada gerente é identificado por um único número. O campo Contador se refere a um sequencial único, não existindo dois pedidos com o mesmo valor para o campo Contador. O campo Data de Cadastro não apresenta nenhuma restrição sobre o campo Número do Pedido e viceversa. As seguintes combinações de campos estão sendo consideradas para formar a chave primária para a tabela Pedido:

I - Número do Pedido;

II - Número do Pedido e Número do Gerente de Contas;

III - Número do Pedido e Data de Cadastro;

IV - Contador do Pedido.

São chaves primárias adequadas apenas:

As VLANs foram padronizadas por meio do padrão 802.1q. Sobre as VLANs e o padrão 802.1q, é INCORRETO afirmar que

Considere as assertivas sobre o Modelo MPS do Programa de Melhoria do Processo de Software Brasileiro MPS.BR:

I. O MPS possui sete níveis de maturidade dividido em 3 grupos: base, meio e topo da pirâmide.

II. O MPS está em conformidade com as normas ISO/IEC 12207 e ISO/IEC 15504.

III. Divide-se em 4 modelos mais específicos: Referência, Avaliação, Implantação e Negócio.

As assertivas corretas são:

Como se chama o programa on-line que oferece as pessoas a possibilidade de criarem avatares (personagens) para viver numa realidade paralela (virtual) criada pelo próprio usuário e que vem revolucionando os sistemas de relacionamento digital, conquistando não só a adesão dos usuários comuns, mas de grandes organizações?

Considere verdadeiras as afirmações a seguir:

I. Ou Marcelo é advogado, ou Andrea é dentista.

II. Débora é psicóloga se, e somente se, Paulo é publicitário.

III. Marcelo não é advogado.

IV. Paulo não é publicitário.

Com base nessas informações, conclui-se corretamente que

O conceito de business intelligence (BI), de forma mais ampla, pode ser entendido como a utilização de variadas fontes de informação para se definir estratégias de competitividade nos negócios da empresa.

Analise as seguintes afirmativas sobre business intelligence e assinale com V as verdadeiras e com F as falsas.

( ) Os conceitos de BI estão em sua essência relacionados com uma específica e única forma de tratamento das informações. Os dados de natureza operacional e informacional possuem os mesmos objetivos relacionados aos sistemas tradicionais.

( ) O objetivo maior das técnicas de BI está exatamente na definição de regras e técnicas para a formatação adequada dos volumes de dados, visando transportá-los em depósitos estruturados de informações, independentemente de sua origem.

( ) A definição de estruturas modeladas dimensionalmente, armazenadas em data ware-house ou marts e interpretadas pela ótica analítica das ferramentas de OLAP (on line analytical processing) ou pelo prisma inferencial das ferramentas de data mining, atinge também os objetivos propostos pelas premissas de BI.

( ) As ferramentas para um ambiente BI são ferramentas técnicas de construção e uso. As ferramentas gerenciais não estão incluídas nos objetivos. As ferramentas de construção auxiliam no processo de extração de dados e as ferramentas de uso incluem os mecanismos de manipulação de dados. As ferramentas de gerência auxiliam o processo de armazenamento e permissões de acesso.

Assinale a sequência CORRETA.

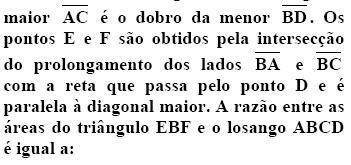

Considere o losango ABCD. A diagonal

Sobre interrupções, é CORRETO afirmar que

No âmbito de banco de dados, considere os comportamentos:

I - Dirty Read;

II - Phantom Read;

III - Nonrepeatable Read.

No nível de isolamento REPEATABLE READ do padrão SQL- 92, é(são) possível(eis) o(s) comportamento(s)

Durante o projeto de uma rede Wi-Fi, um analista realizou uma pesquisa para levantar quais fontes poderiam gerar interferência no sinal transmitido entre os pontos de acesso à rede e os computadores. Se a sua pesquisa tomar como base, exclusivamente, a faixa nominal de frequências utilizadas pela rede Wi-Fi, qual das fontes abaixo NÃO constitui possível fonte de interferência?

Qual das seguintes estruturas de dados é classificada como heterogênea?

Assinale a alternativa que apresenta erro de concordância verbal:

O título Amor como meio, não como fim, significa que:

Com relação a sistemas operacionais, assinale a opção correta.

Com referência ao texto acima, julgue os itens que se seguem.

Em direito à alimentação (L.9), o uso de sinal indicativo de crase é um recurso imprescindível para a compreensão do texto.

Das operações definidas no SNMP a função que permite ao NMS modificar valores de uma instância de objetos em um agente é

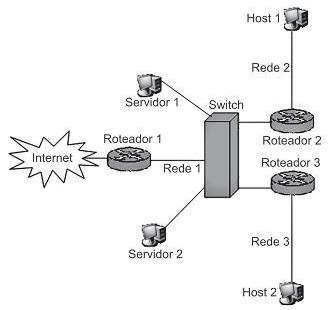

A figura acima apresenta um rede Ethernet. A partir de sua análise, conclui-se que