Atenção: Considere as informações abaixo para responder às questões de números 47 a 50.

CREATE TABLE Loja (

idLoja INTEGER NOT NULL,

nomeLoja VARCHAR(45),

PRIMARY KEY(idLoja)

);

CREATE TABLE Filial (

idFilial INTEGER NOT NULL,

idLoja INTEGER NOT NULL,

cidadeFilial VARCHAR(45),

vendasFilial DOUBLE,

PRIMARY KEY(idFilial, idLoja),

FOREIGN KEY(idLoja)

REFERENCES Loja(idLoja)

);

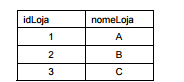

Considere que na tabela Loja foram cadastrados os seguintes registros:

Na tabela Filial, foram cadastrados os seguintes registros:

Ao executar uma instrução SQL foram exibidos os seguintes dados:

idFilial idLoja cidadeFilial vendasFilial

1 1 Campinas 120000

1 3 São Paulo 120000

A instrução executada foi