Em um dos métodos de criptografia, cada computador possui um código secreto que é utilizada para criptografar um pacote de informações antes que ele seja enviado pela rede a um outro computador. Essa chave exige que se saiba quais computadores irão se comunicar, de forma que seja possível instalar a chave em cada um deles. Esse tipo de criptografia é basicamente o mesmo que um código secreto que cada um dos computadores precisa saber a fim de decodificar as informações. O código fornece a chave para decodificar a mensagem. Nessas condições, analise a situação:

I. Ana Carolina cria uma mensagem codificada para enviar a João Alberto

II. Na mensagem, cada letra é substituída pela letra que está duas posições abaixo no alfabeto.

III. Assim, "A" se torna "C," e "B" se torna "D".

IV. Ana Carolina já informou a João Alberto que o código é "deslocamento em 2 posições".

V. João Alberto recebe a mensagem e a decodifica.

VI. Qualquer outra pessoa que olhar esta mensagem verá somente um emaranhado de letras sem sentido. Esse método de criptografia é denominado criptografia por chave:

Considere a seguinte afirmação:

O algoritmo MD5 não é resistente à colisão. Esta afirmação significa queA respeito de criptografia simétrica e assimétrica, analise as afirmativas a seguir.

I. Os protocolos TLS (Transport Layer Security) e SSL (Secure Sockets Layer) utilizam exclusivamente criptografia assimétrica para cifrar dados, porque esse tipo de criptografia é considerado mais seguro e computacionalmente menos custoso.

II. Em um algorítmo de criptografia assimétrica a mesma chave é usada tanto para cifrar quanto para decifrar os dados.

III. Os algorítmos AES, RC4 e 3DES são utilizados para criptografia simétrica.

Assinale:

Pedro quer enviar uma mensagem para Maria, porém o sigilo é importante nesta comunicação. Somente Maria deve ser capaz de ler a mensagem. Por outro lado, Maria precisa ter a garantia de que a mensagem foi enviada por Pedro.

Para garantir a autenticação do autor e a confidencialidade dos dados, será necessário utilizar:

FGV•

Em relação à criptografia, analise as afirmativas a seguir:

I. Uma desvantagem da criptografia assimétrica é o baixo desempenho, por exigir muito processamento.

II. O não repúdio é obtido através de criptografia simétrica.

III. Um exemplo de uso de cifra de transposição é a cifra de César, usada pelo político romano para se comunicar com seus generais.

Está correto somente o que se afirma em:

O método criptográfico que emprega um tipo de chave, em que o emissor e o receptor fazem uso da mesma chave, usada tanto na codificação como na decodificação da informação, é conhecido por:

FGV•

Em relação à assinatura digital, analise as afirmativas a seguir:

I . Para que um documento ou uma assinatura adulterada não seja detectada, é necessário que o autor da alteração tenha acesso à chave pública de quem assinou a mensagem.

II . As assinaturas digitais são passíveis de verificação por meio de chaves privadas.

III . Uma função Message Digest pode ser utilizada para assegurar a integridade da mensagem, permitindo, desse modo, identificar se a mensagem foi modificada, mas não o que foi modificado e o quanto foi modificado.

Está correto o que se afirma em:

FGV•

Para garantir a autenticidade entre as partes em uma comunicação de rede, pode-se utilizar o protocolo TLS. Para verificar essa autenticidade, o protocolo utiliza um elemento obrigatório no lado servidor e opcional no lado cliente.

Trata-se de:

FGV•

FGV•

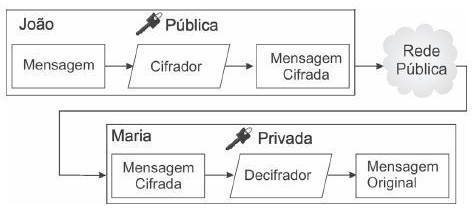

A criptografia tem função e importância cada vez mais fundamentais para a segurança das organizações. Nesse sentido, analise a figura abaixo, que se refere a um sistema criptográfico.

O sistema criptográfico é denominado chave:

Um dos algoritmos assimétricos de chave pública mais amplamente utilizado baseia-se na teoria dos números primos. Seu funcionamento é descrito a seguir:

- Parte de uma premissa associado a um conceito denominado fatoração, em que é fácil multiplicar dois números primos para obter um terceiro número, mas é muito difícil recuperar os dois primos a partir daquele terceiro número. Por exemplo, os fatores primos de 3.337 são 47 e 71.

- Gerar a chave pública envolve multiplicar dois primos grandes. Derivar a chave privada a partir da chave pública envolve fatorar um grande número. Se o número for grande o suficiente e bem escolhido, então ninguém pode fazer isso em uma quantidade de tempo razoável.

Esse algoritmo é conhecido por

FGV•

A criptografia é uma prática bastante utilizada para proteger os sistemas de informação contra intrusos que desejam acessar informações alheias. Em relação às técnicas de criptografia baseadas em chaves de cifragem, analise as afirmativas a seguir:

I - Chaves mais longas usadas na cifragem dos dados significam maior segurança porque para cada bit adicionado ao tamanho da chave dobra-se também o tempo médio requerido para um ataque de força bruta.

II - Em algoritmos simétricos, como, por exemplo, o DES (Data Encription Standard), os processos de cifragem e decifragem são feitos com uma única chave, ou seja, tanto o remetente quanto o destinatário usam a mesma chave.

III - Na criptografia assimétrica é utilizado um par de chaves denominado chave pública e chave privada. Para proteger uma mensagem, o emissor cifra a mensagem usando a chave privada do destinatário pretendido, que deverá usar a respectiva chave pública para conseguir recuperar a mensagem original.

Está correto o que se afirma em:

FGV•

FGV•

Carlos é um analista de segurança. Ele pretende criptografar os dados dos servidores da sua empresa que possuem Windows Server 2012 como sistema operacional, protegendo-os contra roubos e acessos não autorizados, seja pela execução de ferramentas de ataque a software ou pela transferência do disco rígido do computador para outro computador.

A ferramenta por ele utilizada que reduz acessos não autorizados aos dados por meio do aperfeiçoamento das proteções de arquivo e sistema é o:

FGV•

Em relação à criptografia de chave pública, analise as afirmativas a seguir:

I. Mensagens não podem se tornar confidenciais pelo uso de criptografia assimétrica.

II. Utiliza duas chaves distintas: uma pública, que pode ser divulgada, e uma privada, que deve ser mantida em segredo por seu proprietário.

III. Na criptografia de chave pública pelo algoritmo RSA, a implementação é realizada via uso de cifras de fluxo.

Está correto somente o que se afirma em:

O algoritmo criptográfico RSA é muito seguro e foi projetado para operar em sistemas criptográficos que utilizam chaves

Com relação ao tema “sistemas de criptografia”, analise as afirmativas a seguir.

I. Uma das principais diferenças entre os sistemas criptográficos existentes é o uso das chaves para cifrar e decifrar uma mensagem. No sistema de criptografia simétrica se utiliza uma única chave; já nos sistemas assimétricos são utilizadas duas chaves distintas, que, juntas, formam um par exclusivo.

II. Os sistemas de criptografia assimétrica também são conhecidos como sistemas de chaves privadas. Eles normalmente utilizam o algoritmo DES triplo de 128 bits para a produção dessas chaves.

III. Os sistemas de criptografia simétrica também são conhecidos como sistemas de chaves públicas. Eles normalmente utilizam o algoritmo MD5, além de canais seguros do tipo HTTPS para a produção e distribuição de chaves que só podem ser utilizadas uma única vez.

Assinale:

Considere a descrição apresentada a seguir de um algoritmo de criptografia:

* Algoritmo simétrico

* Padrão desde 2001

* Chave de 128, 192 e 256 bits

* Algoritmo rápido quando implementado em hardware ou software

* Consome poucos recursos computacionais

* Cifra de bloco

* Altamente seguro

Assinale a alternativa que representa o algoritmo descrito anteriormente.

FGV•

A criptografia tem uma longa e interessante história de milhares de anos.

Seus princípios fundamentais são: