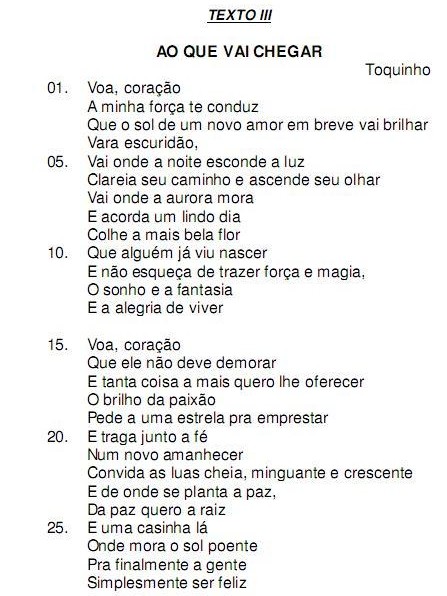

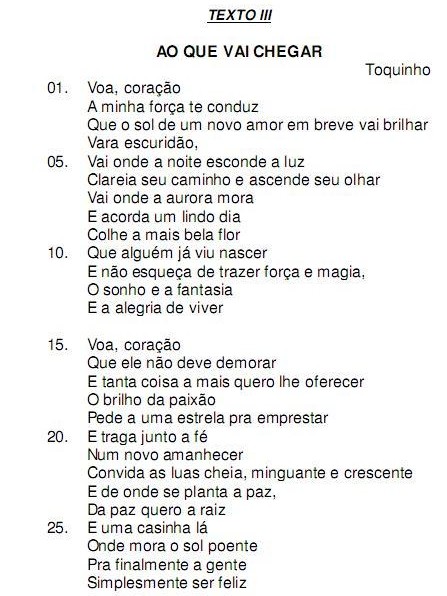

Voa, coração, que ele não deve demorar (v.15 e 16), a oração destacada é corretamente classificada como:

Voa, coração, que ele não deve demorar (v.15 e 16), a oração destacada é corretamente classificada como:

Acerca dos quase oito anos de mandato do presidente Luís Inácio Lula da Silva no Brasil, assinale a única alternativa incorreta:

Observe a seguinte série:

53, 53, 40, 40, 27, 27, ...

Com base na sequência acima, indique a alternativa com o próximo número

Romeu e Julieta se apaixonaram quando se conheceram. Mas a vida de casados desgastou a relação e o casal separou-se de fato quando seu único filho, Romeuzinho, completou sete anos. Julieta, então, com dedicação e trabalho, passou a sustentar sozinha o filho, cuidando para que nada lhe faltasse.Completados dois anos dessa situação, uma vizinha noticiou o fato na Delegacia de Polícia e Romeu foi preso em flagrante pelo crime de abandono material ( CP, art. 244: deixar, sem justa causa, de prover a subsistência de filho menor de 18 anos, não lhe proporcionando os recursos necessários). Penalmente, está correto a defesa técnica alegar que o crime de abandono material

Acerca do conjunto de operações para manipulação de dados, marque a alternativa correta:

O Estado contemporâneo é um bom exemplo das relações entre política e economia. Ele ajudou a economia a sair da crise internacional dos anos 30. Há anos, assiste-se ao fim do keynesianismo e do Estado interventor. A contradição é que hoje, em certa medida, os neoliberais pregam o funcionamento livre do mercado, mas, ao mesmo tempo, falam de um Estado regulador. Acerca desse tema, analise as afirmativas abaixo:

I. A crise econômica dos anos 30 decorreu do abrupto declínio da capacidade de produção das economias ocidentais, especialmente da norte-americana, resultante do ônus decorrente da Primeira Guerra Mundial.

II. Para Keynes e seus seguidores, o Estado deveria investir recursos tributários arrecadados na execução de grandes empreendimentos (aeroportos, barragens, estradas etc.) para estimular os setores produtivos e gerar empregos.

III. A política e a economia, ao caminharem juntas, tornam as discussões relativas à formação do Estado contemporâneo um tema de grande ressonância junto à opinião pública.

Podemos afirmar que:

São consideradas metodologias ágeis de desenvolvimento:

I. Scrum

II. DSDM

III. XP (Extreme Programming Programação Extrema)

IV. FDD

São exemplos de algoritmos de ordenação, exceto:

Acerca do método equals, analise as seguintes afirmativas:

I. O equals recebe um Object como argumento e verfica se ele mesmo é igual ao Object recebido para retornar um boolean exclusivamente false.

II. Um exemplo do uso do equals é para datas. Se usarmos criar duas datas, isto é, dois objetos diferentes, contendo 18/08/2009, ao comparar com o == receberá false, pois são referências para objetos diferentes.

III. Quando comparamos duas variáveis referência no Java, o == verifica se as duas variáveis referem-se ao mesmo objeto.

Podemos afirmar corretamente que:

Quatro indivíduos reúnem-se, de forma estável e permanente, com o fim de cometer crimes de estelionato. Todavia, tendo cometido um único estelionato, o grupo é desmantelado em virtude de uma denúncia anônima. Nesses termos, todos os quatro devem responder penalmente por

Acerca de Construtores em Java, marque a alternativa correta.

Acerca do uso do this em Java, analise as seguintes afirmativas:

I. O this é utilizado pelo objeto para acessar uma referência a si próprio.

II. O this é utilizado em métodos não-estáticos.

III. O this é aceito em métodos estáticos.

Podemos afirmar corretamente que:

Das alternativas abaixo, apenas uma delas traz uma palavra cuja acentuação foi retirada, de acordo com as Novas Regras de Ortografia. Assinale-a:

São características dos órgãos públicos, EXCETO:

Suas atualizações recentes

Nenhuma notificação.