Um fabricante de software disponibiliza atualizações de seus produtos no site http://www.exemplodefabricante.com.br/ update, que é sempre divulgado nas seções de ajuda dos aplicativos. Considerando-se que existe um arquivo SHA-1 associado a cada atualização disponível para download, é INCORRETO afirmar que o(a)

Questões de Concursos

selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Julgue o próximo item, a respeito de criptografia, ataque a rede de computadores e segurança de servidores e de estações de trabalho.

Uma das técnicas de DDoS envolve a exploração de servidores DNS recursivos abertos, em que se explora o problema de o DNS utilizar, como protocolo principal de comunicação, o TCP, que não requer o estabelecimento de uma sessão entre o cliente e o servidor.

FCC•

INSS•

A figura acima apresenta um esquema de associação entre diversos domínios de gerenciamento de sistemas de tecnologia da informação (TI), definidos conforme o modelo COBIT, e o uso da técnica de planejamento de sistemas chamada balanced score card (BSC). Considerando essa figura, em que as áreas A, B, C, D, 1, 2, 3 e 4 são destacadas, julgue os próximos itens acerca dos conceitos de planejamento de sistemas de informação, formalização e controle de TI.

O Decreto n.º 3.505/2000 instituiu a política de segurança da informação nos órgãos e entidades da administração pública federal. Tal atividade consistiu em uma comunicação de metas e(ou) direcionamentos da administração superior e está, portanto, mais relacionada ao domínio de planejamento e organização de TI (área A) que ao domínio de monitoramento (área D).

Os proxies instalados em computadores servidores que não permitem a comunicação direta entre uma rede e a Internet são firewalls de

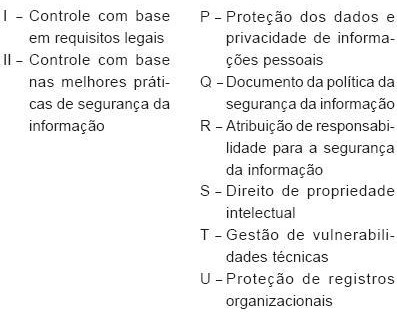

Segundo a NBR/ISO 27002, adotar certo número de controles pode ser considerado um bom ponto de partida para a implementação da segurança da informação. Esses controles se baseiam tanto em requisitos legais como nas melhores práticas de segurança da informação normalmente usadas.

Relacione a lista de controles às respectivas categorias.

Estão corretas as associações

BDMG•

Analise as seguintes afirmativas sobre política de segurança da informação e classificação da informação.

I. Todas as informações e ativos associados com os recursos de processamento da informação devem ter um proprietário designado por uma parte definida da organização. O termo proprietário não significa que a pessoa realmente tenha direito de propriedade pelo ativo.

II. Um documento da política de segurança da informação deve ser aprovado pela direção, mas deve ser mantido em sigilo em relação aos funcionários e partes externas relevantes.

III. A informação deve ser classificada em termos do seu valor, requisitos legais, sensibilidade e criticidade para a organização. A classificação da informação deve ser instituída por uma política.

Marque a alternativa CORRETA:

27002:2005.

O termo integridade no escopo da referida norma diz respeito à salvaguarda da exatidão e integridade das informações e métodos de processamento utilizados para a manipulação da informação.

A política de segurança da informação deverá ser analisada criticamente em intervalos planejados, incluindo-se na análise as tendências relacionadas a ameaças e vulnerabilidades.

FCC•

Após um incidente de segurança da informação convém que evidências sejam exigidas e coletadas para assegurar

Recovery Manager - RMAN é um utilitário de banco de dados que faz o backup, restauração e recuperação de bancos de dados Oracle 11g. Este utilitário

Sobre os requerimentos de segurança no desenvolvimento de sistemas aplicativos, analise:

I. O desenvolvimento e manutenção de sistemas deve considerar todos os aspectos que são contemplados pela segurança da informação: controle de acesso, trilha de auditoria e disponibilidade dos recursos de informação.

II. O processo de segurança da informação não precisa participar de todo o trabalho de engenharia do sistema. Basta participar das fases de modelagem, construção e instalação.

III. Os requisitos de segurança devem ser incorporados aos requisitos de desenvolvimento de sistema interno, mas não terceirizado.

IV. Os programas desenvolvidos/adquiridos devem ser testados adequadamente com o objetivo de não ocorrer problemas quando a aplicação já estiver em funcionamento normal no ambiente de produção.

Está correto o que consta em

CNJ•

Acerca de conceitos da arquitetura TCP/IP, julgue os itens a seguir.

O IPv4 (Internet Protocol versão 4) tem um limite de gerenciamento de cerca de 4 bilhões de endereços IP, ou seja, de 4 bilhões de equipamentos conectados. Já o IPv6 (Internet Protocol versão 6) usa endereços de 128 bits que extrapolam o limite de 4 bilhões de endereços IP e acrescenta melhoramentos em aspectos de segurança, mobilidade e desempenho.

TCU•

Na rede de computadores de uma organização pública

brasileira com diversos ativos, como, por exemplo, switches,

roteadores, firewalls, estações de trabalho, hosts servidores de

aplicação web, servidores de bancos de dados, é comum a

ocorrência de ataques e de outros incidentes que comprometem

a segurança de seus sistemas. Nessa organização, a definição de

políticas e metodologias adequadas para se lidar com esse tipo de

problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue o item abaixo

relativos à segurança da informação.

Se houver suspeita de que um dos sistemas web da rede de uma organização está sob ataque do tipo SQL injection, é recomendada ao administrador do sistema web a ofuscação de nomes das tabelas e dos campos do SGBD usados por esse sistema, o que pode reduzir as chances de que tal ataque seja bem-sucedido. O simples aumento da segurança no acesso ao host em que se encontra o SGBD não fará que os dados armazenados no banco de dados deixem de ser expostos a consultas indevidas decorrentes de ataques do tipo SQL injection.

Para proteger a rede interna de visitantes indesejáveis, o administrador de redes de uma empresa implementou a seguinte arquitetura de firewall:

O tráfego liberado neste firewall é o seguinte:

Interface externa (Internet):

• saída: tudo;

• entrada: apenas os pacotes que obedecem às seguintes combinações de protocolo, endereço e porta de destino:

25/TCP para o servidor SMTP

53/TCP e 53/UDP para o servidor DNS

80/TCP para o servidor WWW

Interface Rede interna:

• saída: tudo;

• entrada: nada;

Interface da DMZ:

• saída: portas 25/TCP (SMTP), 53/UDP e 53/TCP (DNS) e 113 (IDENT);

• entrada: apenas os pacotes que obedecem às seguintes combinações de protocolo, endereço e porta de destino:

25/TCP para o servidor SMTP

53/TCP e 53/UDP para o servidor DNS

80/TCP para o servidor WWW

Com base nas regras do firewall, é correto afirmar que:

Acerca da segurança de servidores e estações de trabalho, julgue os

itens que se seguem.

O GuardDog e o Firewall Builder são exemplos de software de gerenciamento de firewall disponíveis em Linux, sendo que este último permite o controle minucioso do tráfego de rede.

A criptografia pode ser simétrica ou assimétrica; em ambos os casos ela provê confidencialidade, integridade, autenticidade, não-repúdio e disponibilidade.

I. Disponibilidade.

II. Não repúdio.

III. Integridade.

Quais estão corretas?