Os Sistemas Operacionais são estruturas de software muito complexas. Com relação aos Sistemas Operacionais, analise as afirmativas a seguir.

I. Os serviços identificados em um sistema operacional incluem execução de programas, operações de entrada e saída (E/S), manipulação do sistema de arquivos, comunicação, detecção de erros, alocação de recursos e proteção.

II. As funções do Kernel providas pelos sistemas operacionais modernos incluem funções essenciais, como criação, agendamento e finalização de processos.

III. Os sistemas operacionais modernos normalmente são embasados em uma arquitetura formada por um kernel (núcleo) e por serviços.

Assinale:

Questões de Concursos

filtre e encontre questões para seus estudos.

MEC•

Com referência ao LDAP, ao Apache e aos servidores de correio eletrônico, julgue os itens a seguir.

É possível utilizar o LDAP como um substituto do NIS. Nesse caso, as principais vantagens serão melhor segurança, melhor suporte de ferramentas e aumento de flexibilidade.

MEC•

Acerca de gerenciamento de defeitos de software, julgue os próximos itens.

Para encontrar defeitos em software, podem ser utilizadas diversas técnicas, sendo uma delas a técnica operacional, em que uma falha na operação do software corresponde a um defeito.

O segmento "...deixam de ser percebidas como revoluções" mostra uma forma de voz passiva com auxiliar (verbo ser); a frase a seguir em que a troca de voz passiva pronominal pela passiva com auxiliar não foi corretamente feita é:

eficientes seja formada para proceder à codificação de

documentos, e que cada elemento dessa equipe consiga codificar

10% dos documentos em 3 h, julgue os itens que se seguem.

MEC•

Considerando que a validação de requisitos permite demonstrar que os requisitos refletem o sistema que se deseja construir, julgue os itens subsequentes.

Verificações de realismo buscam averiguar se os requisitos não estão conflitantes, enquanto verificações de consistência, considerando a tecnologia existente, visam analisar a viabilidade de implementação desses requisitos.

Em uma auditoria, a utilização da amostragem estatística tem a vantagem de diminuir o risco inerente, além de reduzir o tempo e o custo do trabalho; no entanto, apresenta a desvantagem de não possibilitar o reconhecimento de documentos falsos, caso a empresa auditada utilize de má-fé.

É competência privativa do Senado Federal aprovar, previamente, por voto secreto, após arguição pública a escolha:

MEC•

Julgue os itens que se seguem, a respeito de operação e administração de sistemas de gerenciamento de rede.

As funções realizadas por um sistema de gerenciamento de redes são divididas exatamente nas seguintes categorias: gerenciamento de configuração, gerenciamento de falhas e gerenciamento de segurança.

MEC•

Julgue os itens de 102 a 107, acerca de métricas e estimativas aplicadas a testes de software.

Considere que, um gerente de testes, para tentar aumentar a produtividade dos testes, tenha adquirido uma ferramenta de automação, com o intuito de facilitar o trabalho da equipe de teste. Nesse caso, o procedimento do gerente foi inadequado para o aumento da produtividade, pois ferramentas de automação não documentam casos de testes e não repetem testes já executados.

MEC•

MEC•

Julgue os itens que se seguem, relativos a Active Directory e terminal services.

No caso do terminal services, a conexão remota é feita por meio do protocolo VNC sobre o protocolo TCP.

MEC•

Com relação a teste de software, julgue os itens a seguir.

Para qualquer sistema, independentemente do seu tamanho, as etapas de teste devem seguir a seguinte sequência: testes de componente, testes de integração e testes de sistema.

MEC•

Acerca da gestão de suprimentos e logística na administração pública e dos mecanismos e arranjos de governança e financiamento de políticas públicas no Brasil, julgue os itens que se seguem.

Há uma inflexão com relação ao padrão de ação do Estado brasileiro no âmbito social visto que novos atores da sociedade civil e do poder privado são incluídos na formulação e execução das políticas sociais no nível local.

Embora ofício e aviso sigam o mesmo padrão formal, este é utilizado somente para a comunicação entre ministros de Estado, ao passo que aquele é expedido para a comunicação entre demais autoridades.

Selecionar uma amostra e determinar os conjuntos de itens frequentes dessa amostra para formar a lista de previsão de subconjunto são as principais características do algoritmo de previsão.

MEC•

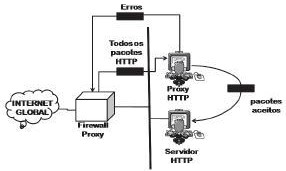

O firewall de filtragem de pacotes se baseia nas informações disponíveis nos cabeçalhos da camada de rede e de transporte. Entretanto, algumas vezes, é necessário filtrar uma mensagem baseada nas informações disponíveis nela própria, como no caso de uma organização que queira implementar as seguintes políticas referentes a suas páginas Web:

I. Somente aqueles usuários Internet que tiverem estabelecido relações comerciais anteriores com a empresa poderão ter acesso.

II. o acesso para outros tipos de usuários deve ser bloqueado.

III. Nesse caso, um firewall para filtragem de pacotes não é viável, pois não consegue distinguir entre diferentes pacotes que chegam na porta TCP 80 (HTTP).

IV. A solução é instalar um computador proxy, que fica posicionado entre o computador-cliente e o computador da empresa, como indicado na figura abaixo.

Quando o processo de cliente- usuário envia uma mensagem, o firewall proxy executa um processo de servidor para receber a solicitação. O servidor abre o pacote e determina se a solicitação é legítima. Se for, o servidor atua como um processo de cliente e envia a mensagem para o verdadeiro servidor da empresa. Se não for legítima, a mensagem é eliminada e é enviada uma mensagem de erro para o usuário externo.

Dessa maneira, as solicitações dos usuários externos são filtradas pelo firewall proxy, tomando-se por base o conteúdo na camada de: