Um Firewall pode ser definido como uma coleção de componentes, colocada entre duas redes, que coletivamente possua propriedades que

Pode-se afirmar que um firewall tem como objetivo

Julgue os itens subsequentes, relativos a firewall e segurança em

ambientes WAN.

O firewall, cuja principal característica é analisar o tráfego de entrada e saída de uma rede, pode ser considerado uma das camadas de proteção da rede, contribuindo para manutenção da integridade, confidencialidade e disponibilidade dos dados.

FCC•

É INCORRETO afirmar:

Analise:

I. Firewalls baseados em filtragem de pacotes atuam somente até a camada de transporte do modelo TCP/IP.

II. Através do NAT é possível realizar traduções de endereços IP possibilitando, por exemplo, o compartilhamento do acesso à Internet com vários hosts de uma rede local.

III. Os firewalls também podem ser utilizados para analisar o tráfego, comparando-o com uma base de dados previamente configurada com os eventos a serem monitorados, disparando alertas e executando ações.

IV. Firewalls transparentes são implementações de firewalls onde as interfaces de rede operam em modo bridge, sem endereços IP.

Assinale a alternativa que apresenta o principal foco dos filtros de pacotes (iptables).

Julgue os itens subsequentes, relativos a firewall e segurança em

ambientes WAN.

Os firewalls do tipo stateful (firewalls de estado de sessão) analisam e guardam o estado de cada conexão. Dessa forma, podem prevenir que pacotes ilegítimos entrem ou saiam da rede.

São capacidades que estão dentro do escopo de um firewall, EXCETO:

A tecnologia empregada no Firewall de Filtro de Pacotes funciona em duas camadas da pilha TCP/IP. Ela realiza as decisões de filtragem com base nas informações do cabeçalho de pacotes, tais como o endereço de origem, o endereço de destino, a porta de origem, a porta de destino e a direção das conexões.

Essas camadas são:

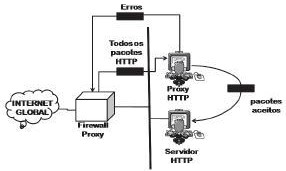

O firewall de filtragem de pacotes se baseia nas informações disponíveis nos cabeçalhos da camada de rede e de transporte. Entretanto, algumas vezes, é necessário filtrar uma mensagem baseada nas informações disponíveis nela própria, como no caso de uma organização que queira implementar as seguintes políticas referentes a suas páginas Web:

I. Somente aqueles usuários Internet que tiverem estabelecido relações comerciais anteriores com a empresa poderão ter acesso.

II. o acesso para outros tipos de usuários deve ser bloqueado.

III. Nesse caso, um firewall para filtragem de pacotes não é viável, pois não consegue distinguir entre diferentes pacotes que chegam na porta TCP 80 (HTTP).

IV. A solução é instalar um computador proxy, que fica posicionado entre o computador-cliente e o computador da empresa, como indicado na figura abaixo.

Quando o processo de cliente- usuário envia uma mensagem, o firewall proxy executa um processo de servidor para receber a solicitação. O servidor abre o pacote e determina se a solicitação é legítima. Se for, o servidor atua como um processo de cliente e envia a mensagem para o verdadeiro servidor da empresa. Se não for legítima, a mensagem é eliminada e é enviada uma mensagem de erro para o usuário externo.

Dessa maneira, as solicitações dos usuários externos são filtradas pelo firewall proxy, tomando-se por base o conteúdo na camada de:

Analise a veracidade das afirmativas a seguir.

1. Um firewall do tipo filtro de pacotes implanta as regras definidas da política de segurança da empresa, visando proteger a rede interna de acessos indevidos e minimizar ataques que partam da rede interna, mediante a autenticação do usuário da rede.

2. Um gateway de aplicação é um firewall que opera na camada de aplicação. O gateway decide transmitir ou descartar um pacote com base nos campos de cabeçalho, no tamanho da mensagem, porém não examina o conteúdo do pacote.

3. Diversas arquiteturas podem ser empregadas para a implantação de firewalls em uma rede. É recomendável que a arquitetura empregada defina um segmento de rede separado e com acesso altamente restrito, conhecido como DMZ (DeMilitarized Zone, ou zona desmilitarizada) e que os seus servidores acessíveis externamente (p.ex. Web, FTP, correio eletrônico e DNS) estejam neste segmento.

4. Visando prevenir acessos não autorizados, os Sistemas de Gerenciamento de Banco de Dados (SGBD) oferecem autenticação baseada em senhas e controle de acesso ao SGBD, além do controle de acesso às tabelas do banco. Três abordagens de controle de acesso são possíveis: controle de acesso discricionário, controle de acesso baseado em papéis e controle de acesso mandatório.

5. Na sua configuração padrão, muitos servidores SMTP vêm com o relay aberto, permitindo que estes sejam usados para enviar mensagens de/para qualquer rede ou domínio, independente dos endereços envolvidos serem da sua rede ou não. Estes servidores são amplamente explorados para envio de Spam.

Assinale a alternativa que indica todas as afirmativas corretas.

ABIN•

No que concerne a firewall, julgue os itens a seguir.

Quando a rede de comunicação dispõe de firewall do tipo gateway servidor de proxy, é necessário o uso programas de administração para a filtragem dos pacotes com base no endereço IP.

EBC•

Julgue os itens seguintes, no que diz respeito a redes de

computadores.

O firewall atua como filtro de pacotes a partir de filtros criados com regras que listam origens e destinos aceitáveis e origens e destinos bloqueados.

ABIN•

No que concerne a firewall, julgue os itens a seguir.

Em uma rede de computadores que utiliza o firewall do tipo roteador de barreira, o endereço IP dos pontos da rede interna é substituído pelo endereço do servidor de segurança da rede.

Considere as seguintes características:

I. Velocidade de funcionamento.

II. Exame das camadas superiores do modelo OSI.

III. Escalabilidade quanto ao uso de recurso de CPU.

IV. Atendimento a esquemas avançados de autenticação.

São, respectivamente, duas vantagens e duas desvantagens dos Packet Filtering Firewalls em relação aos Application Proxy Firewalls:

FCC•

É INCORRETO afirmar que um firewall

Nas questões de n. 23 a 25, assinale a assertiva correta.

Com relação a dispositivos de segurança de redes, julgue os

próximos itens.

Os firewalls que usam filtragem de pacote tomam decisões de encaminhamento a partir de informações presentes nos cabeçalhos dos pacotes.

MEC•

Com relação à suíte de protocolos TCP/IP, julgue os itens que se

seguem.

A fim de se obter adequada configuração de segurança em um firewall, deve-se configurar o serviço FTP para operar em modo passivo.

FCC•

Para implementar um firewall numa rede local sobre a qual não se tem nenhuma outra informação a não ser o fato de que a rede está conectada à Internet e que não dispõe de nenhum outro mecanismo de segurança, é MAIS relevante para a tarefa identificar