Assinale a opção correta a respeito de criptografia.

TCU•

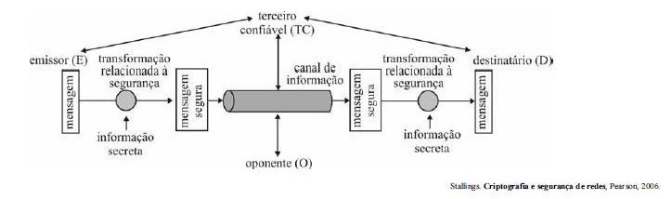

A figura acima apresenta um modelo para segurança de rede, no

qual se destacam vários elementos, individualmente nomeados.

Esse modelo apresenta um conjunto de elementos que compõem

soluções para o provimento de um canal de informação seguro

entre o emissor (E) e o (D) destinatário, envolvendo um terceiro

confiável (TC). Julgue os itens de 161 a 163, acerca das

informações apresentadas e dos conceitos de ataques e

dispositivos de segurança de redes de computadores e

criptografia.

Considerando que o modelo mostrado na figura seja empregado na arquitetura de um serviço de controle de acesso baseado no Kerberos, em que existe um domínio de rede que contém um servidor Kerberos, vários servidores de recursos - destinatários (D) - e vários clientes de recursos - emissores (E), é correto afirmar que: o servidor Kerberos precisa conhecer senhas de autenticação dos clientes; o servidor Kerberos precisa compartilhar chaves criptográficas simétricas com cada servidor de recursos (D); para obter bilhetes de acesso a cada servidor de recursos (D) individual do domínio de rede, o cliente de recursos (E) precisa dialogar com o servidor Kerberos.

Acerca de segurança de redes e criptografia, julgue os

próximos itens.

O criptossistema Diffie-Hellman define uma forma segura de troca de chaves.

Acerca de segurança de redes e criptografia, julgue os

próximos itens.

É dispensável a adição de códigos de autenticação de mensagens a criptogramas, uma vez que ela não agrega segurança.

Acerca dos algoritmos de criptografia simétricos e dos algoritmos de criptografia assimétricos, julgue os próximos itens.

O algoritmo RSA define que, para cada iteração de passagem da cifra de bloco, a chave do bloco seja dependente do bloco anterior. Esse algoritmo também define que a chave seja de 56 bits.

A respeito de algoritmos e estruturas de dados fundamentais da programação, julgue os itens seguintes.

Uma colisão em uma tabela de hashing consiste na existência de pelo menos duas chaves que resultam na geração de um mesmo hash referenciando determinada posição na tabela de hashing.

Assumindo que as assinaturas não possam ser forjadas, os esquemas de criptografia de chaves públicas permitem que mensagens criptografadas sejam assinadas de tal modo que o recipiente possa ter certeza de que a mensagem originou-se com a pessoa que alega tê-la feito.

Em transmissões de grandes volumes de dados confidenciais entre dois usuários de uma rede de comunicação, o uso de criptografia assimétrica é computacionalmente ineficiente, quando comparado ao uso de criptografia simétrica. Assim, é comum utilizar-se criptografia assimétrica apenas para gerenciamento de chaves de sessão, que são usadas como segredo criptográfico em comunicações cuja confidencialidade é protegida com criptografia simétrica.

Com relação a criptografia, certificação digital e assinatura digital, julgue os itens subsequentes.

Um certificado digital possui, além da chave pública do proprietário do certificado, a assinatura digital da autoridade certificadora que o assinou.

Com relação à segurança de redes, julgue os itens que se seguem.

É possível atingir confidencialidade e integridade com o uso de sistemas criptográficos simétricos.

A criptografia pode ser simétrica ou assimétrica; em ambos os casos ela provê confidencialidade, integridade, autenticidade, não-repúdio e disponibilidade.

Os certificados digitais utilizam-se de criptografia assimétrica e das funções de resumo criptográfico (funções de hash).

Acerca de segurança de redes e criptografia, julgue os

próximos itens.

O criptossistema RSA tem por base o problema dos logaritmos discretos.

Com referência aos fundamentos de segurança relacionados a criptografia, firewalls, certificados e autenticação, julgue os itens a seguir.

Na criptografia de chave única ou simétrica, o tamanho da chave não é importante no processo de cifrar porque a segurança está embutida no ocultamento do código contra criptoanálise.

Julgue os próximos itens, referentes ao uso de certificação digital

e de assinatura digital na criação de documentos.

Um certificado digital pode ser emitido para que um usuário assine e criptografe mensagens de correio eletrônico.

A respeito de sistemas de criptografia e tipos de criptografia utilizados em sistemas de segurança de rede, julgue os itens a seguir.

O algoritmo AES (advanced encryption standard) permite, entre outras funcionalidades, a utilização de cifras assimétricas durante o uso de uma sessão SSL/TLS.

A criptografia moderna tem três tipos de ferramentas básicas: algoritmos criptográficos simétricos e assimétricos e as funções de resumo de mensagem. Acerca dos principais algoritmos para esses tipos de ferramenta criptográfica, julgue os itens subseqüentes.

O DES e o seu sucessor como padrão de criptografia do governo norte-americano, o AES, são cifradores de bloco que obedecem o esquema geral de cifradores de Feistel. Nesses cifradores, os blocos cifrados são divididos em metades (lado esquerdo e lado direito) de mesmo tamanho, que são processadas independentemente, a cada rodada de cifração. Esse processo faz que apenas metade dos bits do bloco cifrado sofra influência da chave, em cada rodada, introduzindo confusão no processo criptográfico.

Julgue os seguintes itens acerca de criptografia.

I Um algoritmo criptográfico embasado em chaves de sessão reduz o custo da criptografia usando um algoritmo criptográfico simétrico e um assimétrico. O assimétrico cifra os dados e o simétrico cifra a chave de sessão.

II Para garantir a autenticidade de um certificado digital, uma autoridade certificadora cifra o certificado com a sua chave pública. Uma entidade que receba o certificado precisa conhecer a chave privada da autoridade certificadora.

III O protocolo Secure Sockets Layer possibilita que se use diferentes combinações de algoritmos criptográficos, algoritmos de hash e tamanhos de chaves. As combinações são descritas em cipher suites.

IV O IPSec garante o sigilo, a autenticidade e a integridade dos dados nos pacotes IP. Para isso, usa informações de dois cabeçalhos, chamados Authentication Header e Encapsulating Security Payload.

V Em um algoritmo criptográfico embasado em chave privada, a segurança dos dados depende da segurança da chave. Se a chave for descoberta, a segurança é comprometida, pois os dados podem ser decifrados.

Estão certos apenas os itens