Com relação à segurança em bancos de dados, julgue os itens a seguir.

O privilégio no nível de tabela estabelece privilégios específicos de cada conta, independentemente das relações existentes no banco de dados.

selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Com relação à segurança em bancos de dados, julgue os itens a seguir.

O privilégio no nível de tabela estabelece privilégios específicos de cada conta, independentemente das relações existentes no banco de dados.

Assinale a alternativa verdadeira de acordo com as seguintes afirmativas:

I. A Árvore de Decisão é uma das técnicas utilizadas para se especificar um processo na Análise Essencial.

II. A Tabela de Decisão é uma das técnicas utilizadas para se especificar um processo na Análise Essencial.

III. A UML- Unified Modeling Language é uma das técnicas utilizadas para se especificar um processo na Análise

Essencial. Está(ão) correta(s) apenas a(s) afirmativa(s):

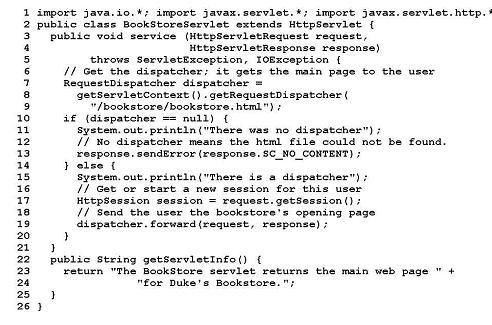

Considerando o código de uma servlet apresentado acima, julgue os itens a seguir, relativos a conceitos da linguagem e frameworks Java.

Se, durante o processamento de um pedido por essa servlet, quando da execução da linha de código 10, o valor da variável dispatcher for null (nulo), então, a mensagem There was no dispatcher será apresentada na interface do usuário.

Os Algoritmos de ordenação colocam os elementos de uma dada sequência em uma certa ordem. As ordens mais usadas são a numérica e a lexicográfica. Existem várias razões para se ordenar uma sequência. Uma delas é a possibilidade se acessar seus dados de modo mais eficiente. Selecione abaixo a alternativa que indica alguns dos mais conhecidos métodos de ordenação:

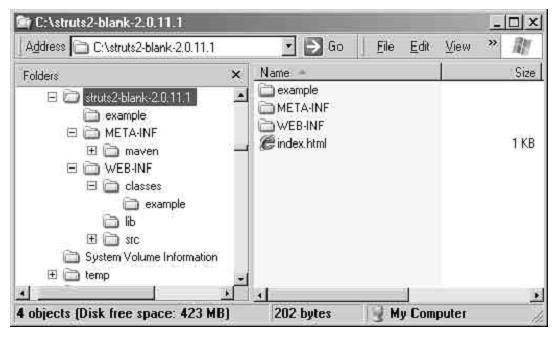

O framework Struts2, uma combinação dos frameworks Struts e WebWork, é usado para a construção de aplicações web na plataforma

Java. Considerando a figura acima, que foi obtida a partir da exploração da estrutura de um sistema de arquivos de uma aplicação web

construída com o framework Struts2, julgue os itens seguintes, relacionados a conceitos da linguagem e frameworks de programação Java.

Os programas compilados Java, se existentes na referida aplicação web, deverão estar armazenados no subdiretório WEB-INF/classes.

As questões de números 18 a 20 referem-se ao Código de Conduta da Alta Administração Federal.

Caio, que ocupa o cargo de Presidente de uma Empresa Pública, opinou publicamente a respeito da honorabilidade e do desempenho funcional de uma autoridade pública federal. Vale salientar que Caio continua no cargo público mencionado. O fato narrado acarretará

Um usuário possui dois computadores, ambos com placas de rede wireless, e deseja montar uma rede sem fio. Como ele não possui um access point, em que modo a rede deve ser configurada?

Há seis contêineres diferentes que deverão ser empilhados, três mais pesados embaixo e três mais leves em cima, conforme sugere a figura:

O número de maneiras de se fazer essa arrumação, mantendo os três mais pesados embaixo e os três mais leves em cima é

A pasta Documentos em Serv01 (Windows Server 2003) é compartilhada como Docs$. As permissões da pasta com- partilhada são definidas da seguinte maneira:

. Docs$ Permissões compartilhadas de pasta: Todos - Controle total

. Pasta Documentos Permissões NTFS: Usuários autenti- cados - Leitura, gravar; Gerentes - Modificar; Adminis- tradores - Controle total.

A partir desses dados, em relação ao acesso a recursos, afirma-se que

A respeito de princípios, métodos, processos, técnicas e ferramentas

empregados em redes de comunicação, julgue os itens de 95 a 108.

Em ligações inter-redes embasadas em TCP/IP, os repetidores atuam no nível da camada 1, as pontes, nos níveis das camadas 1 e 2, e os roteadores, nos níveis das camadas 1, 2 e 3.

Complete o texto abaixo:

Podemos definir um banco de dados como um conjunto de __________, estruturadas de forma a organizá-la para facilitar_________ como inserção, busca e remoção sobre estes dados. Estas informações são geralmente manipuladas por um__________ que gerencia sua estrutura e operações que possam ser realizadas.

Após enviar um datagrama para um servidor na Internet, uma estação recebeu uma mensagem ICMP TIME EXCEEDED. Significa que

Uma rede de computadores com acesso à Internet, gerenciada pelo sistema operacional BSDFree, da linha Linux, está empregando a configuração 196.185.132.64/27 de acordo com a notação CIDR.

A máscara, a faixa total de endereços e o endereço de broadcasting para essa rede são, respectivamente:

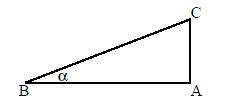

A figura ilustra um triângulo ABC, cujo ângulo B mede a. Analise as afirmativas a seguir:

I. mantendo-se os valores dos ângulos A e B e reduzindo-se o lado AB à metade do seu tamanho, reduzir-se-á o lado AC também à metade.

II. mantendo-se o tamanho do lado AB e o valor do ângulo A e dobrando-se o valor do ângulo B, o tamanho do lado AC dobrará.

III. dobrando-se as medidas de todos os lados do triângulo, dobrar-se-á também a medida do ângulo B.

São sempre verdadeiras somente:

Um webdesigner está montando uma homepage para um site e incluiu a figura  denominada mec.jpg e, em seguida digitou EDUCAÇÃO.

denominada mec.jpg e, em seguida digitou EDUCAÇÃO.

Desejando inserir um hyperlink para o endereço http://portal.mec.gov.br/index.php que inclua a figura mec.jpg, com a imagem sem bordas, mas exclua a palavra EDUCAÇÃO, o código HTML correspondente será:

Considere os dois textos para responder às perguntas

de nºs 14 a 17.

Em qual das opções abaixo encontra-se a mesma inversão sintática que se observa em "que habitam os demônios da insônia." (Texto I, L. 29)?

O modelo espiral para a Engenharia de Software foi desenvolvido acrescentando-se novos elementos as melhores características de outros modelos. Segundo o modelo espiral, a determinação dos objetivos, alternativas e restrições está relacionada à atividade de

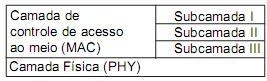

A figura acima representa as duas camadas mais baixas do modelo de referência do padrão IEEE 802.16. Considere as características a seguir.

As características P e Q pertencem, respectivamente, às subcamadas

Suas atualizações recentes

Nenhuma notificação.