A arquitetura TCP/IP tornou-se o padrão de fato para a interconexão de redes. Acerca da arquitetura TCP/IP e de seus principais protocolos, julgue os itens que se seguem.

As adaptações recentes para o protocolo de transporte TCP incluem a definição de uma option para estender o tamanho da janela de transmissão TCP, o que permite a utilização do protocolo em redes com grandes larguras de banda.

A arquitetura TCP/IP tornou-se o padrão de fato para a interconexão de redes. Acerca da arquitetura TCP/IP e de seus principais protocolos, julgue os itens que se seguem.

Entre as funções associadas ao protocolo IP (Internet Protocol), encontram-se o roteamento e o endereçamento da inter-rede. Em redes que podem ser endereçadas diretamente a partir da Internet, são utilizados endereços IP válidos e roteadores convencionais. Em redes isoladas da Internet, são utilizados endereços IP inválidos e roteadores especiais, projetados para operar com esse tipo de endereçamento.

I. senador.

II. estagiário.

III. contratados por prazo determinado.

IV. servidor público.

V. empregado público.

É correto o que se afirma em:

Na hipótese dos atos de improbidade administrativa que importem enriquecimento ilícito, está o responsável pelo ato sujeito às seguintes cominações, que podem ser aplicadas isolada ou cumulativamente, de acordo com a gravidade do fato: perda dos bens ou valores acrescidos ilicitamente ao patrimônio, ressarcimento integral do dano, quando houver, perda da função pública, suspensão dos direitos políticos de oito a dez anos, pagamento de multa civil de até ______ vezes o valor do acréscimo patrimonial e proibição de contratar com o Poder Público ou receber benefícios ou incentivos fiscais ou creditícios, direta ou indiretamente, ainda que por intermédio de pessoa jurídica da qual seja sócio majoritário, pelo prazo de dez anos.

Self-repairing software tackles malware

University of Utah computer scientists have developed software that not only detects and eradicates never-before-seen viruses and other malware, but also automatically repairs damage caused by them. The software then prevents the invader from ever infecting the computer

again.

A3 is a software suite that works with a virtual machine - a virtual computer that emulates the operations of a computer without dedicated hardware. The A3 software is designed to watch over the virtual machines operating system and applications, says Eric Eide, University of Utah research assistant professor of computer science leading the university s A3 team with U computer science associate professor John Regehr. A3 is designed to protect servers or similar business-grade computers that run on the Linux operating system. It also has been demonstrated to protect military applications.

The new software called A3, or Advanced Adaptive Applications, was co-developed by Massachusetts-based defense contractor, Raytheon BBN. The four-year project was completed in late September.

There are no plans to adapt A3 for home computers or laptops, but Eide says this could be possible in the future.

"A3 technologies could find their way into consumer products someday, which would help consumer devices protect themselves against fast-spreading malware or internal corruption of software components. But we havent tried those experiments yet," he says.

Unlike a normal virus scanner on consumer PCs that compares a catalog of known viruses to something that has infected the computer, A3 can detect new, unknown viruses or malware automatically by sensing that something is occurring in the computer s operation that is not correct. It then can stop the virus, approximate a repair for the damaged software code, and then learn to never let that bug enter the machine gain.

While the military has an interest in A3 to enhance cybersecurity for its mission-critical systems, A3 also potentially could be used in the consumer space, such as in web services like Amazon. If a virus or attack stops the service, A3 could repair it in minutes without having to take the servers down.

Source: http://www.sciencedaily.com

I. A3 works exactly the same way as a normal virus scanner on consumer PCs.

II. The A3 software already found their way into consumer products and cloud-computing.

III. The software is designed to protect military servers that run on the Linux operating system.

IV. A3 only stops the virus and repairs the damaged software code.

According to the text:

more than a dozen of reasons contribute to the software gap.

O protocolo IP foi projetado para permitir a interconexão de redes de computadores que utilizam a tecnologia de comutação de pacotes. Associada com a técnica de roteamento de pacotes, essa característica é apontada como a principal causa da flexibilidade do IP na formação de grandes redes, como a Internet, a partir da interconexão de redes heterogêneas. Acerca desse protocolo, na sua versão 4, julgue os itens abaixo.

Os endereços IP são números com 32 bits, normalmente designados por quatro valores decimais separados por pontos.

Considere-se que foi ajuizada uma ação de despejo por falta de pagamento cumulada com cobrança de aluguéis, em que o autor pleiteia que seja declarado rescindido o contrato entabulado entre as partes, de forma a decretar o despejo do réu, bem como condená-lo ao pagamento das taxas e alugueres atrasados. O réu, por intermédio da defensoria pública, apresentou contestação, reconhecendo o débito anunciado e impugnando, no entanto, a cobrança da multa penal estipulada no contrato. Alega que o encargo é excessivamente oneroso, eis que o valor corresponde a três meses de alugueres, além da previsão de outra penalidade para o caso de descumprimento da obrigação, multa de 10% (dez por cento). Alega, ainda, que o valor da multa foi fixado em desacordo com o artigo 52, § 1.º do Código de Defesa do Consumidor, que dispõe que ?as multas de mora decorrentes do inadimplemento de obrigação no seu termo não poderão ser superiores a dois por cento do valor da prestação?.

Diante da situação hipotética apresentada, julgue os itens que se seguem.

O réu deverá ser condenado ao pagamento da pena convencional de multa de 10% (dez por cento), pois, além de não se revelar excessiva, foi acordada pelas partes no contrato; ademais, não se aplicam as normas do Código de Defesa do Consumidor aos contratos locatícios.I. Termo de contrato.

II. Carta-contrato.

III. Nota de empenho.

IV. Autorização de compra.

V. Ordem de execução de serviço.

Aponte a alternativa que contém o(s) documento(s) que melhor formaliza(m) a existência de contrato com a Administração Pública.

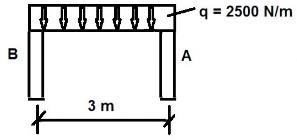

I. Ações diretas com cargas permanentes.

II. Ações diretas com cargas acidentais.

III. Ações indiretas.

IV. Ações excepcionais.

Assinale a alternativa que contém apenas ações diretas com cargas acidentais.