No MS-Word, a ferramenta Pincel de Formatação é utilizada para copiar a formatação utilizada em um texto selecionado, para outro ponto do documento em edição. Caso você queira usar esta ferramenta para copiar uma formatação para VÁRIOS locais diferentes do documento em edição, após selecionar o texto a ter a formatação copiada, você deve:

Questões de Concursos

selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

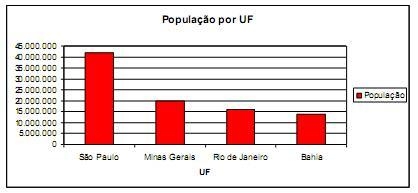

I. População é uma “Série” do gráfico.

II. O gráfico é do tipo “Barras”.

III. Os nomes das unidades federativas são rótulos do eixo X.

Estão CORRETAS as afirmativas:

Um usuário de um computador com o sistema operacional Windows 7, em sua configuração padrão, deletou um atalho presente na Área de Trabalho.

Sobre essa ação, é correto afirmar que

A intranet utiliza os protocolos da Internet, mas no âmbito interno de empresas, para que os empregados possam acessar remotamente dados e informações corporativas a partir de suas residências. O protocolo específico para transferência de arquivos na Internet, que deve ser configurado de forma diferenciado quando utilizado na intranet, é o IN-FTP (file transfer protocol-intranet).

O PMBOK aborda áreas de conhecimento relativas ao gerenciamento de projetos, entre elas, o gerenciamento do tempo, que apresenta as seguintes ferramentas e técnicas que podem ser utilizadas nos seus processos:

I. Método do Diagrama de Precedência, que cria os relacionamentos lógicos Término para Início (TI) e Início para Término (IT) apenas, entre as atividades;

II. Estimativa de Três Pontos, que usa três estimativas (otimista, pessimista e mais provável) para determinar a duração de uma atividade de uma forma aproximada;

III. Estrutura Analítica do Projeto, que subdivide as entregas e o trabalho do projeto em componentes menores e mais facilmente gerenciáveis;

IV. Diagrama de Causa e Efeito (Espinha de Peixe), que permite organizar hierarquicamente as causas e efeitos relacionados ao tempo de execução de uma atividade;

V. Método do Caminho Crítico, que determina o caminho mais longo no diagrama de rede, o início mais cedo e mais tarde que uma atividade pode começar e o término mais cedo e mais tarde em que uma atividade pode ser completada.

Está correto o que se afirma em

José utilizou uma ferramenta para criptografar uma informação a ser transmitida para Maria, com o objetivo de proteger a informação contra acesso não autorizado. O requisito básico de segurança da informação assegurado pela criptografia é a

Em bancos de dados relacionais, há o conceito de chaves estrangeiras, que inclui uma tabela referenciadora (R1) e uma tabela referenciada (R2). Sobre essas tabelas, pode-se afirmar que

Se o sistema decimal é utilizado pelos seres humanos, o sistema binário constitui a base para a representação da informação nos computadores. Nesse contexto, um equipamento dispõe de três displays, o primeiro que mostra números em formato decimal, o segundo em binário e o terceiro em hexadecimal, havendo uma correspondência entre as representações. Se o display decimal mostra o número 250, os equivalentes em binário e em hexadecimal mostrarão, respectivamente,

Considere as seguintes afirmações sobre Manutenção de Software.

I - Manutenção de software é o processo geral de mudança em um sistema depois de liberado para uso.

II - As pesquisas concordam que a manutenção de software ocupa uma proporção menor dos orçamentos de TI do que o desenvolvimento e, portanto, os esforços durante o desenvolvimento do sistema para produção de um sistema manutenível não reduzem os custos gerais durante a vida útil do sistema.

III - Existem três diferentes tipos de manutenção de software: (1) correção de defeitos; (2) adaptação ambiental (quando algum aspecto do ambiente – tal como hardware, plataforma do sistema operacional ou outro software de apoio – sofre uma mudança); e (3) adição de funcionalidade.

Quais estão corretas?

No contexto das redes com arquiteturas ponto-a-ponto e cliente-servidor, considere:

I. Os serviços fornecidos são, em geral, serviços de banco de dados, de segurança ou de impressão.

II. Qualquer processo ou nó do sistema pode ser cliente e servidor.

III. A distribuição da funcionalidade é obtida por meio do agrupamento de serviços inter-relacionados.

IV. Um nó cliente pode exercer funções típicas de servidor.

V. A lógica do aplicativo ou de negócios é normalmente distribuída entre o nó cliente e o nó servidor.

Convencionando-se PP para ponto-a-ponto, e CS para cliente-servidor, é correto afirmar que os itens I, II, III, IV e V, referem-se, respectivamente, a

O antiquário ?Só Velharia? possui um sistema de catálogo de produtos, desenvolvido há três anos, que é utilizado por todos os seus funcionários. Há cerca de um ano, devido à crise do país, a empresa teve que demitir alguns funcionários. Recentemente a ?Só Velharia? conseguiu fechar um convênio com alguns investidores para retomar sua produtividade normal. Assim, a empresa decidiu recontratar alguns de seus antigos funcionários. Em relação ao sistema, a empresa acredita que não precisará readaptar esses funcionários.

O critério básico da engenharia de usabilidade que garantirá que esses funcionários não necessitarão de novo treinamento no sistema, mesmo após um ano sem utilizá-lo, é:

A respeito de edição de textos, planilhas e apresentações em ambientes Microsoft Office e BrOffice 3, assinale a opção correta.

Considerando o aplicativo Excel, se em uma célula que deveria conter um valor numérico, resultante de uma fórmula, aparece #####, significa que:

Considere as definições a seguir.

O nível do nó raiz de uma árvore é 1.

O nível de qualquer nó subsequente é igual ao nível do seu nó pai mais 1.

A profundidade de uma árvore é igual ao maior nível encontrado dentre todos os seus nós.

Partindo-se das premissas acima, a menor e a maior quantidade de nós, respectivamente, que poderiam existir em uma árvore binária de profundidade 4 são

Fragmento de programa que é unido a um programa legítimo com a intenção de infectar outros programas é denominado como