Os parâmetros de QoS tradicionais incluem a largura de banda, jitter, atraso e taxa de perda. Em relação a estes parâmetros, analise as afirmativas a seguir.

I - Os protocolos FTP, WWW e Telnet são muito sensíveis ao jitter, enquanto as aplicações de vídeo são pouco sensíveis à perda.

II - Um protocolo com pequena taxa de perda de pacotes (inferior a 0,001), largura de banda garantida, ausência de variação de atraso e atraso fim-a-fim maior que 400 milisegundos atende aos requisitos de QoS referentes à transmissão de áudio e vídeo, em tempo real, na Internet.

III - VLANs podem ser utilizadas para separar o tráfego da LAN em classes de tráfego (gerenciamento/voz/ vídeo/dados, por exemplo) permitindo identificar as necessidades de cada tipo de tráfego e melhorar o desempenho do sistema.

Está(ão) correta(s) a(s) afirmativa(s)

Questões de Concursos

selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Os atos administrativos de competência do Prefeito devem ser exercidos com obediência às seguintes normas dispostas na Seção III, Capítulo II, do Título V, da Lei Orgânica Municipal. O decreto é o ato administrativo adequado para os seguintes casos, EXCETO:

A Ilha do Bananal é a maior ilha genuinamente fluvial do mundo e localiza-se no estado do Tocantins no Brasil. Em uma pesquisa sobre pássaros exóticos, de variadas cores nessa Ilha, revelou-se que, exatamente: 55% dos pássaros têm a cor vermelha; 37% têm a cor amarela; e 15% têm as cores vermelha e amarela”.

Qual é o percentual dos que não tem a cor vermelha e nem a cor amarela?

O governo de Manoel Zelaya foi derrubado por golpe militar, em junho de 2009, e o presidente do Congresso, Roberto Micheletti, foi nomeado presidente interino. Houve protestos contra os militares e a suspensão das liberdades civis, além da condenação ao golpe pela comunidade internacional.

O texto se refere a um acontecimento recente, ocorrido

Com relação ao RUP (Rational Unified Process), assinale a opção incorreta.

O início do 1º parágrafo (L. 1 a 4) deixa claro que a moda de que fala o cronista é um tema

O que deve ser digitado para iniciar uma fórmula no Excel?

( ) A UML pode ser utilizada somente para modelagem de sistemas ligados à informática.

( ) UML é uma linguagem para especificação, documentação, visualização e desenvolvimento de sistemas orientados a objetos.

( ) Ao se modelar um sistema utilizando a UML, segundo normas do grupo gestor da UML (Object Management Group - OMG), tem-se que utilizar pelo menos quatro de seus diagramas.

( ) A UML é um método de desenvolvimento, o que significa que ela diz o que fazer primeiro e em seguida como desenhar seu sistema.

A seqüência está correta em:

Com relação à esteganografia, analise as afirmativas a seguir.

I. É uma técnica usada para ocultar a existência de uma mensagem dentro de outro meio, como arquivos ou imagens.

II. Uma das fraquezas da esteganografia é que ela pode ser detectada facilmente se a chave de sessão for menor que 128 bits.

III. A esteganografia simétrica permite a conversão de textos claros em mensagens codificadas, e vice-versa.

Assinale:

Analise as seguintes afirmativas sobre as definições do Planejamento de Projetos alinhado às práticas do PMI.

I. Início Mais Cedo de uma atividade é a data de início mais otimista da atividade.

II. Folga Livre é a folga de tempo que pode alterar as atividades sucessoras, mas não provoca nenhum atraso no projeto.

III. Caminho Crítico representa a série de atividades que determina o término mais cedo do projeto.

Marque a alternativa CORRETA:

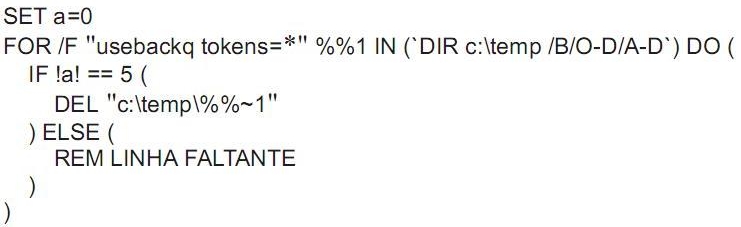

Um administrador está desenvolvendo um script ".bat" para sua máquina com Windows Vista instalado. O objetivo do script é apagar os arquivos do diretório c: emp, com exceção dos 5 arquivos mais recentes. A listagem a seguir apresenta uma versão incompleta do script que deverá ser rodado com as extensões de comando ativadas.

Para que o script seja completado, a linha identificada por REM LINHA FALTANTE deve ser substituída por:

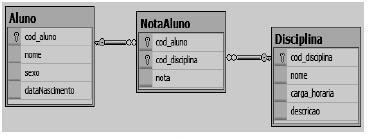

A figura a seguir mostra o modelo relacional de um Banco de Dados de um sistema acadêmico. Esse modelo possui as tabelas Aluno, NotaAluno e Disciplina.

Assinale a alternativa que indique o comando SQL que, ao ser executado em um SGBD relacional baseado nesse modelo, retornará o nome de cada disciplina e a nota média dos alunos nessa disciplina.

FGV•

Antônio, Bernardo, Caetano, Dario e Eduardo estão, respectivamente, sobre os vértices A, B, C, D e E de um pentágono regular, onde os vértices aparecem nessa ordem no sentido horário. Em determinado momento, Bernardo, Caetano, Dario e Eduardo caminham em linha reta até Antônio. Sendo b, c, d, e e as distâncias percorridas, respectivamente, por Bernardo, Caetano, Dario e Eduardo, tem-se que

FCC•

Em um plano de recuperação de desastres, as diretrizes devem prever os impactos da paralisação e o tempo necessário para a recuperação das atividades de TI. Dentre as prinicipais estratégias para recuperação, aquela em que a organização possui outro local próprio no qual possa executar o suporte aos serviços de TI é conhecida por

O Protocolo IP (Protocolo Internet) em sua versão 4 (Ipv4) define endereços de 32 bits. Estes bits formam a identificação de rede e de host. Sobre o endereçamento IP, é correto afirmar que: