I. Até 3 (três) dias consecutivos, em virtude de casamento.

II. Por até 2 (dois) dias, em cada 12 (doze) meses de trabalho, em caso de 2 (duas) doações voluntárias de sangue devidamente comprovadas.

III. Nos dias em que estiver comprovadamente realizando provas de exame vestibular para ingresso em estabelecimento de ensino superior.

IV. Pelo tempo que se fizer necessário, quando, na qualidade de representante de entidade sindical, estiver participando de reunião oficial de organismo internacional.

V. Até 3 (três) dias consecutivos, em caso de falecimento do cônjuge, ascendente, descendente, irmão ou pessoa que, declarada em sua carteira de trabalho e previdência social, viva sob sua dependência econômica.

Estão incorretas quantas afirmações?

Text LI-I conveys the idea that 1

the Federal Government has made massive investments on strategies to improve software development.

I. O formato linha x coluna permite que o usuário estabeleça diversas relações e operações matemáticas entre as células.

II. Uma limitação das planilhas eletrônicas mais usadas é que elas não fazem operação com textos, mas apenas com números.

III.A grande desvantagem das planilhas eletrônicas atuais em grandes volumes de dados é o seu limitado número de linhas, que não ultrapassa 10.000.

Assinale a alternativa correta.

I. O conforto térmico de um ambiente é influenciado apenas pela temperatura e umidade relativa do ar desse ambiente.

II. O conforto térmico de um ambiente não é influenciado pelo nível de ruído desse ambiente.

III. A velocidade do ar é um fator a ser considerado na determinação do conforto térmico de um ambiente.

Está correto o que se afirma em:

Self-repairing software tackles malware

University of Utah computer scientists have developed software that not only detects and eradicates never-before-seen viruses and other malware, but also automatically repairs damage caused by them. The software then prevents the invader from ever infecting the computer

again.

A3 is a software suite that works with a virtual machine - a virtual computer that emulates the operations of a computer without dedicated hardware. The A3 software is designed to watch over the virtual machines operating system and applications, says Eric Eide, University of Utah research assistant professor of computer science leading the university s A3 team with U computer science associate professor John Regehr. A3 is designed to protect servers or similar business-grade computers that run on the Linux operating system. It also has been demonstrated to protect military applications.

The new software called A3, or Advanced Adaptive Applications, was co-developed by Massachusetts-based defense contractor, Raytheon BBN. The four-year project was completed in late September.

There are no plans to adapt A3 for home computers or laptops, but Eide says this could be possible in the future.

"A3 technologies could find their way into consumer products someday, which would help consumer devices protect themselves against fast-spreading malware or internal corruption of software components. But we havent tried those experiments yet," he says.

Unlike a normal virus scanner on consumer PCs that compares a catalog of known viruses to something that has infected the computer, A3 can detect new, unknown viruses or malware automatically by sensing that something is occurring in the computer s operation that is not correct. It then can stop the virus, approximate a repair for the damaged software code, and then learn to never let that bug enter the machine gain.

While the military has an interest in A3 to enhance cybersecurity for its mission-critical systems, A3 also potentially could be used in the consumer space, such as in web services like Amazon. If a virus or attack stops the service, A3 could repair it in minutes without having to take the servers down.

Source: http://www.sciencedaily.com

"[...]computer scientists have developed software that not only detects and eradicates never-before-seen viruses and other malware, but also automatically repairs damage caused by them".

The words underlined express a meaning of:

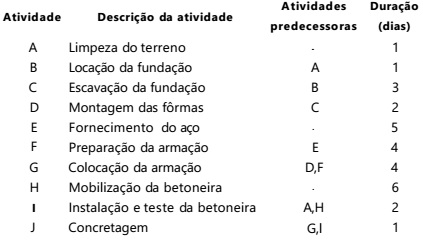

O seguinte quadro apresenta as atividades, dependências e suas durações em dias para a concretagem de uma fundação.

O caminho crítico para a execução das atividades de concretagem da fundação é:

I. A publicação de informações na internet permite que as atividades de um jornalista estejam presentes e disponíveis 24 horas por dia. Por meio dos computadores, os públicos interessados podem conhecer mais e melhor uma organização, a qualquer hora. Em todo o mundo, os diferentes horários de fechamento das edições dos jornais não impedem que os jornalistas conectados com a rede mundial acessem os sites das empresas na busca de informações e dados que completem suas matérias e reportagens.

II. Como ferramenta para prover e recuperar a informação, a internet tem a capacidade de permitir que a informação seja pesquisável dentro de uma organização ou em todo o mundo. Jornalistas que procuram fontes de informação podem entrar com palavras-chave em mecanismos de busca, o que transforma a internet em uma verdadeira biblioteca mundial de referências.

II. Como ferramenta para prover e recuperar a informação, a internet tem a capacidade de permitir que a informação seja pesquisável dentro de uma organização ou em todo o mundo. Jornalistas que procuram fontes de informação podem entrar com palavras-chave em mecanismos de busca, o que transforma a internet em uma verdadeira biblioteca mundial de referências.

III. Muitas barreiras de comunicação enfrentadas hoje têm sido quebradas pela internet. Uma delas é a geográfica: empresas de diversos ramos começam a permitir que seus empregados trabalhem em casa, conectados ao escritório por meio de computadores equipados com um modem.

IV. Os jornalistas também podem realizar suas entrevistas, por meio do e-mail, com pessoas que estejam em qualquer parte do mundo. As perguntas e as questões circulam pela rede mundial em uma ou mais sessões, sem que muitas vezes entrevistado e entrevistador se conheçam pessoalmente.

É incorreto o que se afirma em:

O modo de transferência assíncrono (ATM) é uma tecnologia com base na transmissão de pequenas unidades de informação de tamanho fixo e formato padronizado, denominadas células. Associada com outros mecanismos de conexão e de controle de serviços, essa tecnologia é capaz de suportar diferentes serviços, para responder a requisitos de diferentes tipos de tráfegos a altas velocidades de transmissão. Acerca do ATM, julgue os itens a seguir.

Um canal ATM é identificado por um rótulo, no cabeçalho da célula, que indica o endereço de destino da célula, de modo semelhante ao endereço de destino do IP.

A frase "quem manda na empresa é o fluxo de caixa" dá o tom da importância da gestão da liquidez para a continuidade de negócios e implantação de projetos.

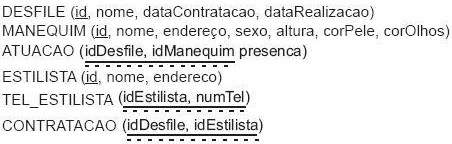

Com base no desenho anterior, analise as afirmações:

I. No momento zero, há saída de R$ 100.000,00 em recursos, e o seu retorno, para a empresa, só ocorre no terceiro período.

II. Sob qualquer ponto de vista, o retorno financeiro do fluxo é positivo.

III.O fluxo de caixa do desenho, como representa os três primeiros meses, indica que é uma operação de curto prazo.

Assinale a alternativa correta.