Questões de Concursos

selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Identifique abaixo as afirmativas verdadeiras ( V ) e as falsas ( F ) sobre Negação de Serviço (DoS e DDoS):

( ) Negação de serviço, ou DoS (Denial of Service) é uma técnica pela qual um atacante utiliza um computador para tirar de operação um serviço, um computador ou uma rede conectada à Internet.

( ) Quando utilizada de forma coordenada e distribuída, ou seja, quando um conjunto de computadores é utilizado no ataque, recebe o nome de negação de serviço distribuído, ou DDoS (Distributed Denial of Service).

( ) O principal objetivo dos ataques de Negação de Serivço (DoS e DDoS) é invadir e coletar informações do alvo.

( ) Uma pessoa pode voluntariamente usar ferramentas e fazer com que seu computador seja utilizado em ataques. A grande maioria dos computadores, porém, participa dos ataques sem o conhecimento de seu dono, por estar infectado e fazendo parte de botnets.

Assinale a alternativa que indica a sequência correta, de cima para baixo.

A estrutura de dados composta por nós que apontam para o próximo elemento da lista, com exceção do último, que não aponta para ninguém, é denominada

O processador de um computador executa uma série de instruções de máquina que o instruem o que fazer.Sobre os processadores e seu funcionamento é INCORRETO afirmar que:

Julgue os itens seguintes, a respeito dos ambientes BROffice e

Microsoft Office.

O aplicativo Writer é um editor de textos que possui como limitação principal o fato de adotar formatos do tipo odt e sxw, não permitindo que sejam abertos arquivos nos formatos .doc ou .dot.

Julgue os seguintes itens acerca das arquiteturas de computadores.

I O projeto de um RISC não procura minimizar o tempo gasto nas chamadas a procedimentos, pois programas escritos para esse tipo de processador têm menos chamadas do que os escritos para um CISC.

II Uma técnica para simplificar o conjunto de instruções em um RISC é não prover instruções com modos de endereçamento variados e complexos. Podem também ser reduzidas as instruções que acessam a memória.

III Na arquitetura PC, o front-side-bus (FSB) interliga o processador à memória cache, mas não à memória principal. A freqüência do clock da unidade central de processamento tem que ser a do seu FSB.

IV Os termos IDE, SCSI e SATA designam tipos de interfaces usadas para comunicação com unidades de disco rígido. A SATA é uma interface paralela para comunicação com unidades de disco.

V O projeto de uma memória cache visa aumentar a chance de se encontrar o dado na cache, minimizar o atraso resultante de um dado não estar na cache e minimizar o custo de atualizar a memória principal.

A quantidade de itens certos é igual a

Um sistema distribuído é definido como uma coleção de computadores independentes que se apresenta ao usuário como um sistema único e consistente. Baseado nos conceitos definidos para sistemas distribuídos, identifique a afirmativa ERRADA:

ANAC•

A respeito de software livre, julgue os itens seguintes.

A distribuição de software livre requer que a este seja anexada uma licença de software livre e a abertura de código.

( ) A engenharia de software é uma disciplina de engenharia relacionada a todos os aspectos de produção de software.

( ) Os produtos de software consistem em programas desenvolvidos e documentação associada.

( ) Sociedades profissionais não podem publicar códigos de condutas que definem os padrões de comportamento esperados de seus membros.

( ) O processo de software inclui apenas algumas atividades envolvidas no desenvolvimento de software.

( ) Métodos são meios organizados de produção de software.

No que se refere à engenharia de software, julgue os itens a seguir.

I Além dos requisitos normais e dos esperados, existem os requisitos fascinantes, que têm como objetivo cativar os usuários de um sistema.

II O levantamento de requisitos pode ser feito utilizando modelos embasados em cenários, em classes, em comportamentos e orientados a fluxos.

III A negociação de requisitos tem como objetivo contrabalançar as necessidades dos interessados em função do custo e do tempo para o desenvolvimento.

Estão certos apenas os itens

AOCP•

Sobre os conceitos de vírus e outros tipos de programas maliciosos que podem estar instalados em um computador, analise as assertivas e assinale a alternativa que aponta as corretas.

I. Phishing é um tipo de fraude por meio do qual um golpista tenta obter dados pessoais e financeiros de um usuário, pela utilização combinada de meios técnicos e engenharia social.

II. Worm é um programa projetado para monitorar as atividades de um sistema e enviar as informações coletadas para terceiros.

III. Cavalo de troia ou trojan é um programa que, além de executar as funções para as quais foi aparentemente projetado, executa outras funções, normalmente maliciosas e sem o conhecimento do usuário.

IV. Bot é um programa capaz de se propagar automaticamente pelas redes, enviando cópias de si mesmo de computador para computador.

Um analista de redes deseja conectar um drive PATA no controlador SATA do novo servidor. Para isso, o que o analista precisará fazer?

O protocolo mencionado corresponde ao

“O Clube Paineiras do Morumby, em São Paulo, recebe, desde esse sábado (12), o qualifying do São Paulo Challenger de Tênis. A competição é realizada com recursos captados por meio da Lei de Incentivo ao Esporte e contará com a presença de tenistas de vários países da América do Sul e da Europa. O classificatório será disputado durante todo o fim de semana e vale quatro vagas na chave principal.”

Para tanto, ele tem a possibilidade de selecionar, no Excel 2010, alguns tipos, como os gráficos de

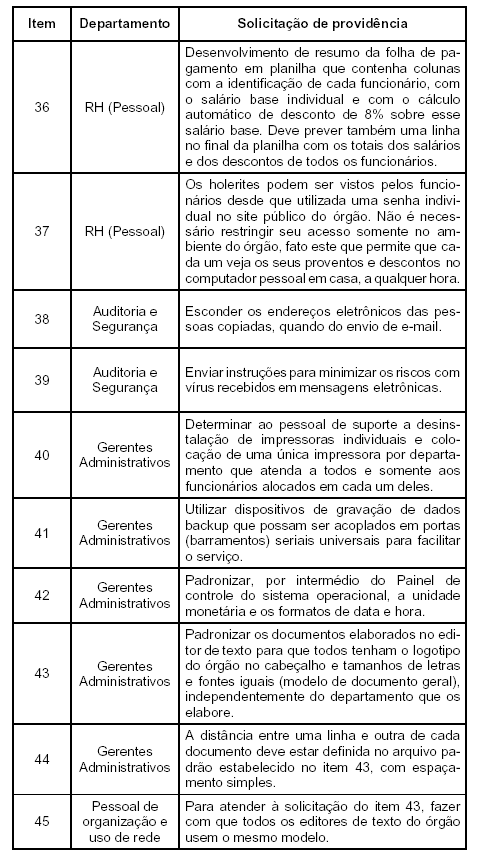

Atenção: Para responder às questões de números 36 a 45,

considere o Cenário e faça a correspondência entre

os itens e as questões.

Cenário

Os supervisores de diversos departamentos de um certo

órgão público solicitaram providências urgentes ao gerente de

informática, conforme segue:

Obs. − O ambiente de computação e informática envolve o

sistema operacional Windows XP, o MS-Office

2000 (MS-Word e MS-Excel) e os navegadores

Internet Explorer 7 e Firefox 3.0.3.