Questões de Concursos

Selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Nada por aqui

Julgue se os trechos do texto abaixo foram transcritos de forma gramaticalmente correta.

I. Comparada aos outros períodos do capitalismo, a Era Desenvolvimentista apresentou desempenho muito superior quanto a taxas de crescimento do PIB, criação de empregos e aumentos dos salários.

II. O Desenvolvimentismo foi a época de ouro do capitalismo, mas Roberto Campos chegou a sentenciar: "os desenvolvimentistas não entendem nada de desenvolvimento."

III. O "desenvolvimentismo", como projeto ideológico e prática política nos países da periferia, nasceu nos anos 30, no mesmo berço que produziu o keynesianismo nos países centrais. Era uma reação contra as misérias e as desgraças produzidas pelo capitalismo dos anos 20.

IV. A onda desenvolvimentista e a experiência keynesiana teve o seu apogeu nas três décadas que sucederam o fim da Segunda Guerra. O ambiente político e social estava saturado da idéia que era possível adotar estratégias nacionais e intencionais de crescimento, industrialização e avanço social.

V. Para desagrado dos monetaristas, as políticas monetárias e de crédito de então, tinham objetivos nacionais, ou seja, estavam relacionadas ao desempenho da economia e das empresas localizadas no país.

VI. No âmbito internacional, as taxas fixas (mas ajustáveis) de câmbio e as limitações aos movimentos internacionais de capitais de curtoprazo impedia a transmissão de choques causadores de instabilidade às taxas de juros domésticas.

(Adaptado de Luiz Gonzaga Belluzzo)

Os itens corretos são:

Ao ser interrogado, "B" confessa a autoria do crime, diz que está arrependido e que concorda com a condenação que vier a ser imposta, dispensando em razão disso qualquer defesa em seu favor. O juiz

Sobre o Plano de Contas da Administração Federal, não podemos afirmar que:

Sobre o campo de aplicação da Contabilidade Pública no Brasil, podemos afirmar que:

Analise as seguintes afirmações relativas a protocolos da Internet e configuração de um Firewall:

I. Para se bloquear uma conexão TCP é suficiente bloquear apenas o primeiro pacote da conexão.

II. O primeiro pacote de uma conexão TCP pode ser reconhecido porque o bit ACK em seu cabeçalho está ativo.

III. O bit SYN, ativo no primeiro pacote de uma conexão TCP, não pode ser usado para reconhecer este primeiro pacote porque também estará ativo no segundo pacote desta mesma conexão.

IV. Uma conexão TCP, quando transporta um pacote UDP, pode ser bloqueada pelo seu último pacote.

Estão corretos os itens:

acatado, estudado, em estudos, aceito para avaliação, avaliação de entrada.

Analise as seguintes afirmações relacionadas ao uso da Internet:

I. Ao configurar um aplicativo de gerenciamento de e-mail, o usuário deverá relacionar o servidor POP3 com o envio de e-mail de sua máquina para o servidor de e-mail.

II. Um cookie é um arquivo criado por um site da Web que armazena informações no computador do usuário, como suas preferências ao visitar esse site.

III. É possível configurar o Internet Explorer como o navegador padrão da Internet, de tal forma que, após esta configuração, se outro navegador for definido como navegador padrão da Internet e, em seguida, o Internet Explorer for iniciado, este perguntará se o usuário deseja restaurá-lo como navegador padrão.

IV. No Outlook Express, na configuração padrão, quando se envia uma nova mensagem pode-se atribuir uma prioridade a ela, de maneira que o destinatário saiba se deve lê-la imediatamente (Prioridade alta) ou quando tiver tempo (Prioridade baixa). Uma mensagem de prioridade alta é indicada por uma seta para cima, enquanto a de prioridade baixa possui um ponto de exclamação próximo a ela.

Indique a opção que contenha todas as afirmações verdadeiras.

Portas são identificadores de processos na camada de transporte Internet TCP/IP (Transmission Control Protocol / Internet Protocol), isto é, a porta origem identifica o processo que enviou dados e a porta destino identifica o processo que recebe os dados - informações indicadas no cabeçalho de cada segmento TCP e pacote UDP (User Datagram Protocol). Sendo assim, em termos das questões relacionadas ao contexto das portas, é incorreto afirmar que

A distribuição de freqüências de um conjunto de dados apresentou um momento de terceira ordem centrado em relação à média amostral m3 = -8 e um momento de segunda ordem centrado em relação à média amostral m2 = 4. O valor do coeficiente m3 / m2 3/2 permite concluir que essa distribuição de freqüências:

Entre os processos participativos de gestão pública destacam-se os conselhos de gestão como uma promissora, ainda que recente, construção institucional. Examine os enunciados abaixo sobre os conselhos e indique o único incorreto.

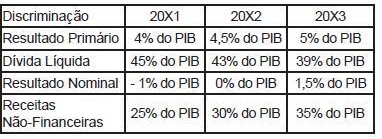

Suponha os seguintes dados extraídos do Anexo de Metas Fiscais-AMF do Governo Federal:

Os dados consideram a metodologia de apuração de Resultados Fiscais, sob a ótica "acima da linha", utilizada no Brasil. De acordo com os dados e a metodologia de apuração das Necessidades de Financiamento do Setor Público, marque a opção correta.

A responsabilidade pela consolidação dos planos de trabalho das unidades de auditoria interna das entidades da Administração Pública Federal indireta é da

Na arquitetura e-PING, o padrão para notação de modelagem de processos é:

Os níveis da plataforma J2EE são:

Assinale a opção verdadeira.