Questões de Concursos

selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Related Process Areas, Introductory Notes e Purpose Statements são componentes informativos do CMMI (versão 1.2) associados às

Um administrador está desenvolvendo uma função em VBS que permita localizar a primeira ocorrência de um usuário em uma lista de usuários. A listagem a seguir apresenta uma versão incompleta da função.

Para que a função seja completada, a parte do código identificada por EXPRESSÃO FALTANTE deve ser substituída por:

A reinvestidura do servidor público efetivo em cargo que ocupava anteriormente, após a invalidação de sua demissão, por decisão judicial, denomina-se:

Considere o seguinte programa, escrito em linguagem Java, que lista palavras de um texto:

Assinale a alternativa que apresenta, corretamente, o que representam as palavras para o programa e como elas são mostradas.

O programa de computador que possibilita a correta comunicação e configuração entre o computador e seu sistema operacional com os equipamentos periféricos a que são ligados é o

Nos sistemas de numeração, da conversão do número 120 na base octal para a base hexadecimal, resulta:

Com relação à arquitetura TCP/IP, julgue os itens subseqüentes.

A camada de transporte engloba serviços orientados a conexão, oferecidos pelo protocolo UDP, e não-orientados a conexão, providos pelo TCP.

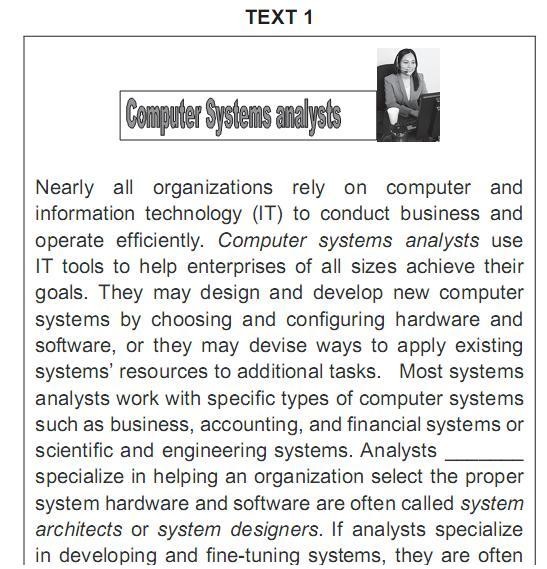

DIRECTIONS: Choose the CORRECT alternative to

answer questions 16 to 25.

Questions 16 to 20: Choose the CORRECT alternative to

answer questions 16 to 20, according to TEXT 01.

Question 24: Choose the CORRECT alternative to answer question 24, according to TEXT 03.

You are in London for the first time. You go to a supermarket because you want to buy some fresh vegetables. You find the sign above near the till.

So you conclude that you can:

A ferramenta case que auxilia nos processos de construção de um software profissional, oferece uma modelagem visual de software que permite a criação, análise, projeto (design), visualização, modificação e manipulação de componentes.

Essa ferramenta é denominada:

No que diz respeito à programação orientada a objetos, dois recursos são caracterizados a seguir.

I - Empacota dados e operações de determinado objeto em entidade única, de forma que, conhecendo o objeto, pode-se identificar as operações que ele pode suportar.

II - Refere-se ao poder que os objetos de classes distintas têm de invocar um mesmo método e obter comportamento diferente.

Os recursos I e II são conhecidos, respectivamente, como:

As seguintes atividades fazem parte do processo de construção do Modelo Comportamental da Análise Essencial, EXCETO:

1. O aluno poderá realizar sua matrícula utilizando seu código de aluno.

2. O acesso dos alunos ao sistema deverá estar dis ponível nos navegadores Internet Explorer e Google Chrome.

3. O professor poderá lançar as notas e frequências dos alunos matriculados em suas disciplinas.

4. Um relatório com as notas e frequências dos alunos poderá ser solicitado pelo professor da disciplina.

5. Os relatórios do sistema serão disponibilizados em formato PDF.

Dos requisitos mencionados, são classificados como requisitos funcionais

UML: Unified Modeling Language é uma linguagem padrão de modelagem no campo da Engenharia de Software. Das seguintes alternativas, selecione a CORRETA.

Entre os aspectos relevantes na utilização de firewalls, analise as afirmativas a seguir.

I - Podem usar filtros de pacotes que operam examinando os endereços IP dos pacotes que por eles passam.

II - Não tratam códigos maliciosos, cavalos de tróia ou vírus, uma vez que há inúmeras maneiras de codificar as transferências de arquivos binários nas redes.

III - Associados a mecanismos de detecção de intrusão, oferecem proteção contra ataques oriundos de dentro e de fora da rede que estão protegendo.

Está(ão) correta(s) a(s) afirmativa(s)

A respeito de princípios, métodos, processos, técnicas e ferramentas

empregados em redes de comunicação, julgue os itens de 95 a 108.

Em redes do tipo WAN (wide-area network), não é apropriado o uso de topologia em barramento.

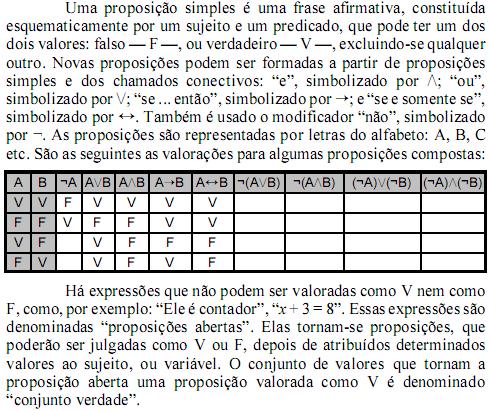

Se A e B são proposições, então ¬(A?B) tem as mesmas valorações que [(¬A)?(¬B)]?[(¬B)?(¬A)].

Julgue os seguintes itens com relação a engenharia de software.

Um modelo de teste pode ser composto por vários artefatos, como casos de teste e componentes de teste. Um caso de teste especifica como testar um requisito ou decisão de projeto. Um caso de teste tipicamente informa como realizar o teste, dados de entrada e resultados esperados. Os componentes de teste podem ser usados para automatizar testes de códigos implementados.